网络安全实战:5步攻破靶机获取flag教程

需积分: 5 9 浏览量

更新于2024-08-03

4

收藏 1.82MB PDF 举报

网络安全夺旗5个flag靶机详细实操教程是一份针对初学者的实战教学资料,旨在通过实际操作来提升网络安全技能。主要内容包括以下几个关键知识点:

1. **提权与文件权限检查**:

学习者将学习如何使用`find`命令查找具有SUID权限的文件,如`find/-perm-u=s-typef2>/dev/null`,这些文件可能被用来获取root权限。通过`findpasswd-exec'/bin/sh'\;`,可以利用找到的具有root权限的文件进一步执行shell命令。

2. **目标文件搜索**:

学员会被指导查找所有包含"flag"字母的文件,使用`find/-name "*flag*"`,以便定位可能隐藏的旗子信息。

3. **环境准备**:

- **Kali Linux**:建议使用Kali Linux 2023版进行环境搭建,可以从官方网站下载适合自己需求的版本或在虚拟机中运行。

- **靶机设置**:推荐使用Vulnhub平台的DC-1渗透测试虚拟机,下载地址为<https://www.vulnhub.com/entry/dc-1-1,292/>,需自行破解无密码问题。

4. **网络环境配置**:

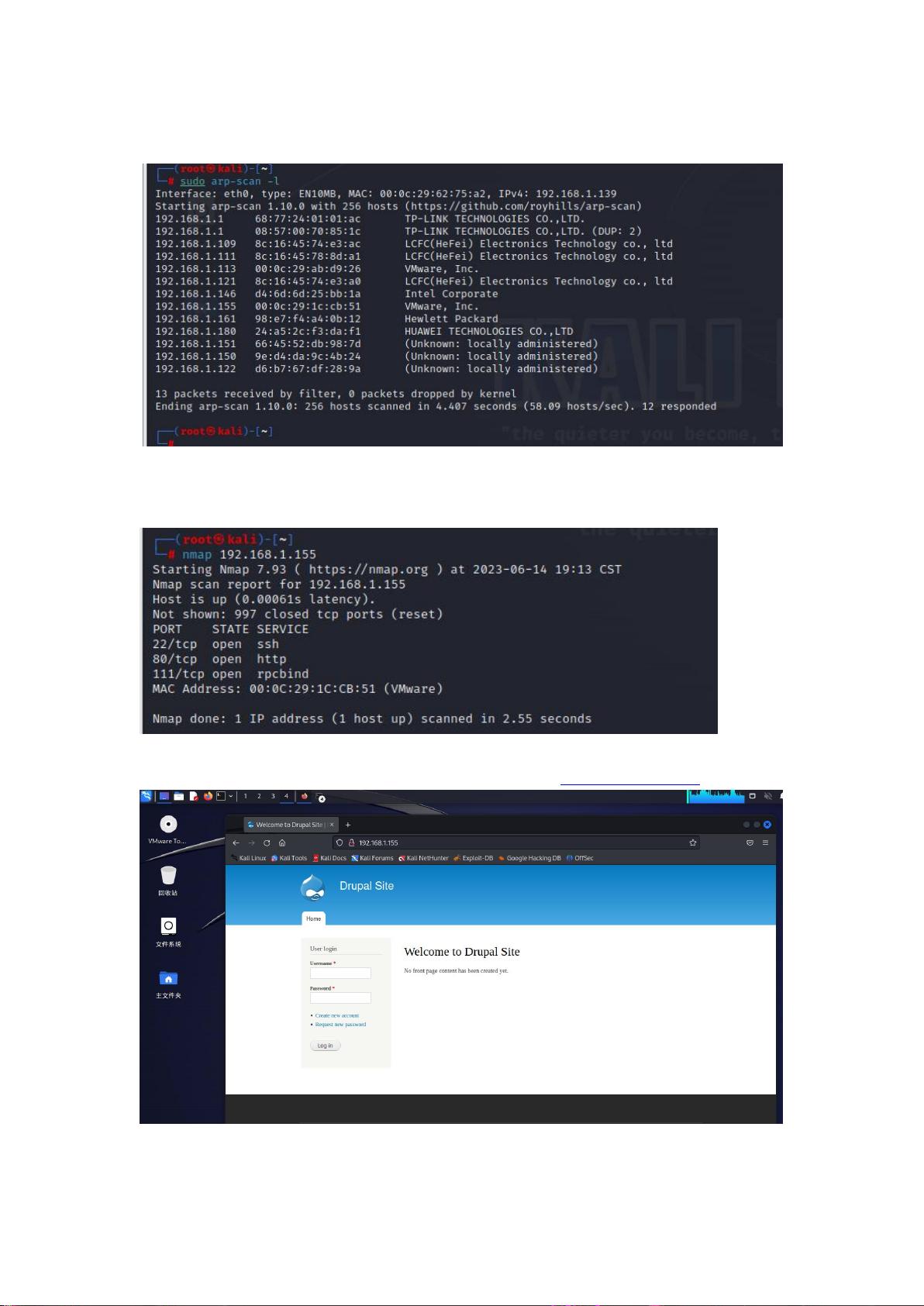

学员需在虚拟机(靶机)上安装Kali,选择桥接网卡模式,确保能获得与物理机同一网段的IP地址。通过`arp-scan`工具检测局域网内活跃主机,并确定靶机IP。

5. **端口扫描与Web服务**:

使用`nmap`扫描靶机的开放端口,如22(SSH)、80(HTTP)和111。发现80端口有HTTP服务,表明存在一个可访问的网站,其中可能隐藏flag。

6. **漏洞利用与Metasploit**:

学员将尝试利用Metasploit框架来识别Drupal或其他潜在漏洞,以寻找flag。

温老师亲自主持每个步骤的验证,并提供了QQ联系方式867179349,以便学员在实践过程中寻求帮助。这份教程以实战驱动,让学习者在实际操作中巩固网络安全知识,提升攻击防御能力。

2022-04-29 上传

2022-10-31 上传

2022-12-10 上传

点击了解资源详情

点击了解资源详情

wen1205

- 粉丝: 0

- 资源: 5

最新资源

- 探索AVL树算法:以Faculdade Senac Porto Alegre实践为例

- 小学语文教学新工具:创新黑板设计解析

- Minecraft服务器管理新插件ServerForms发布

- MATLAB基因网络模型代码实现及开源分享

- 全方位技术项目源码合集:***报名系统

- Phalcon框架实战案例分析

- MATLAB与Python结合实现短期电力负荷预测的DAT300项目解析

- 市场营销教学专用查询装置设计方案

- 随身WiFi高通210 MS8909设备的Root引导文件破解攻略

- 实现服务器端级联:modella与leveldb适配器的应用

- Oracle Linux安装必备依赖包清单与步骤

- Shyer项目:寻找喜欢的聊天伙伴

- MEAN堆栈入门项目: postings-app

- 在线WPS办公功能全接触及应用示例

- 新型带储订盒订书机设计文档

- VB多媒体教学演示系统源代码及技术项目资源大全