慢速HTTP拒绝服务攻击详解与防御策略

需积分: 0 136 浏览量

更新于2024-08-05

收藏 450KB PDF 举报

"这篇文档详细介绍了慢速HTTP拒绝服务攻击及其防御策略,主要关注网络协议层面的安全问题。作者Cryin’在2016年3月3日分享了这一研究,提供了相关的测试工具和攻击原理分析。"

慢速HTTP拒绝服务攻击(Slow HTTP Denial of Service Attack)是HTTP洪水攻击的一种变体,它通过操纵大量客户端缓慢地发送HTTP请求,以占用服务器资源,导致服务器无法处理正常请求,从而实现拒绝服务。这种攻击难以检测,因为它模拟了合法的HTTP流量。

攻击原理主要是利用HTTP协议的工作机制。在HTTP中,服务器必须等待接收到所有头部信息才能开始处理请求。攻击者故意拖延发送HTTP头部的时间,例如每40秒才发送一个头部,这使得服务器长时间保持连接等待,消耗了大量连接资源。当这种连接积累到一定数量,服务器的可用连接资源会被耗尽,导致正常用户无法访问。

慢速HTTP拒绝服务攻击主要有两类:

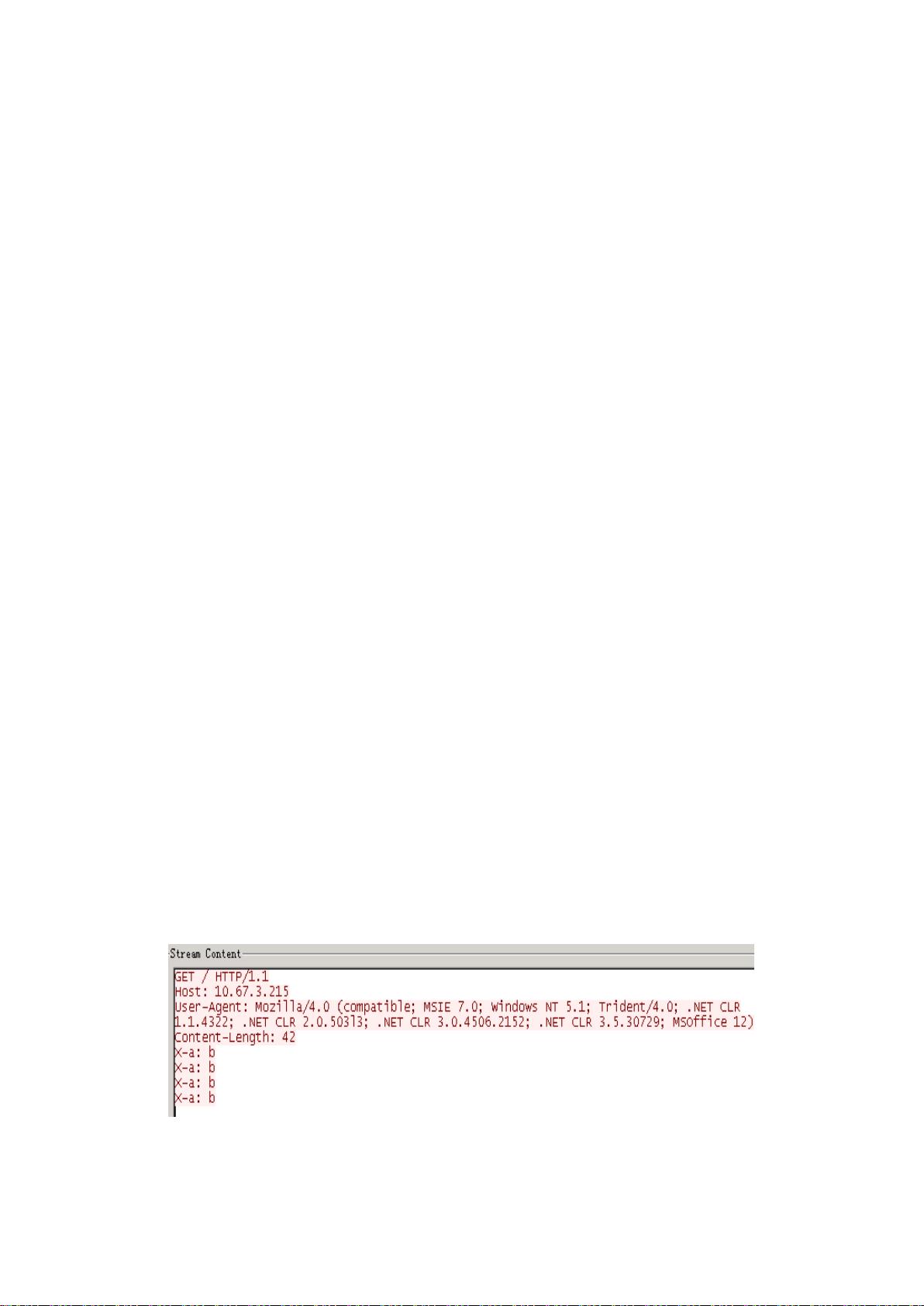

1. Slow Headers:攻击者持续不断地发送HTTP头部,不完整地提供信息,使得服务器持续等待接收完整的头部,直至耗尽连接资源。例如,每30秒才发送一个头部,服务器会在没有收到两个连续的`\r\n`时保持等待状态。

2. Slow Body:攻击者发送带有大Content-Length的POST请求,让服务器预期会接收大量数据。然后,攻击者只缓慢地发送少量数据,使连接长时间保持活动状态,消耗服务器的连接和内存。

防御此类攻击的方法包括:

- 使用防火墙和负载均衡器,设置限制连接时间,超过一定时间未完成的连接可以被强制关闭。

- 部署专门的DDoS防护设备,如流量清洗设备,能够识别并过滤异常流量。

- 更新和强化Web服务器软件,使其能识别并拒绝慢速请求。

- 使用HTTP/2协议,因为它支持多路复用,可以减少单个连接带来的资源消耗。

- 监控服务器性能,一旦发现异常连接行为,立即采取措施阻止。

理解慢速HTTP拒绝服务攻击的原理和行为模式是防止此类攻击的关键。通过实施有效的防御策略,可以显著提高网络服务的抗攻击能力,保护服务器资源不受恶意消耗。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2017-06-22 上传

2018-11-30 上传

2015-02-07 上传

2012-11-27 上传

2021-09-23 上传

2021-09-23 上传

ali-12

- 粉丝: 34

- 资源: 328

最新资源

- 串口通信实例教程详解

- Java操作Excel完美解决方案

- j2ee architecture's handbook j2ee架构师手册pdf version

- DS18B20中文资料使用手册

- 16道C语言面试题.doc

- 如何设计与实现当前网上考试系统

- 动态网页校术IIS的安装与使用

- Libero快速入门

- ArcGIS 3D_Interpolator

- struts+hibernate+spring部署顺序

- 2007年QA典型百大MISSBUG总结-测试人员必看

- 2D-LDA A statistical linear discriminant analysis for image matrix

- C#自定义控件的制作

- Face recognition using FLDA with single training image per person

- ejb3.0开发文档

- WiFi技术的原理及未来发展趋势