ASP.NET入门:简易防XSS与注入示例

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

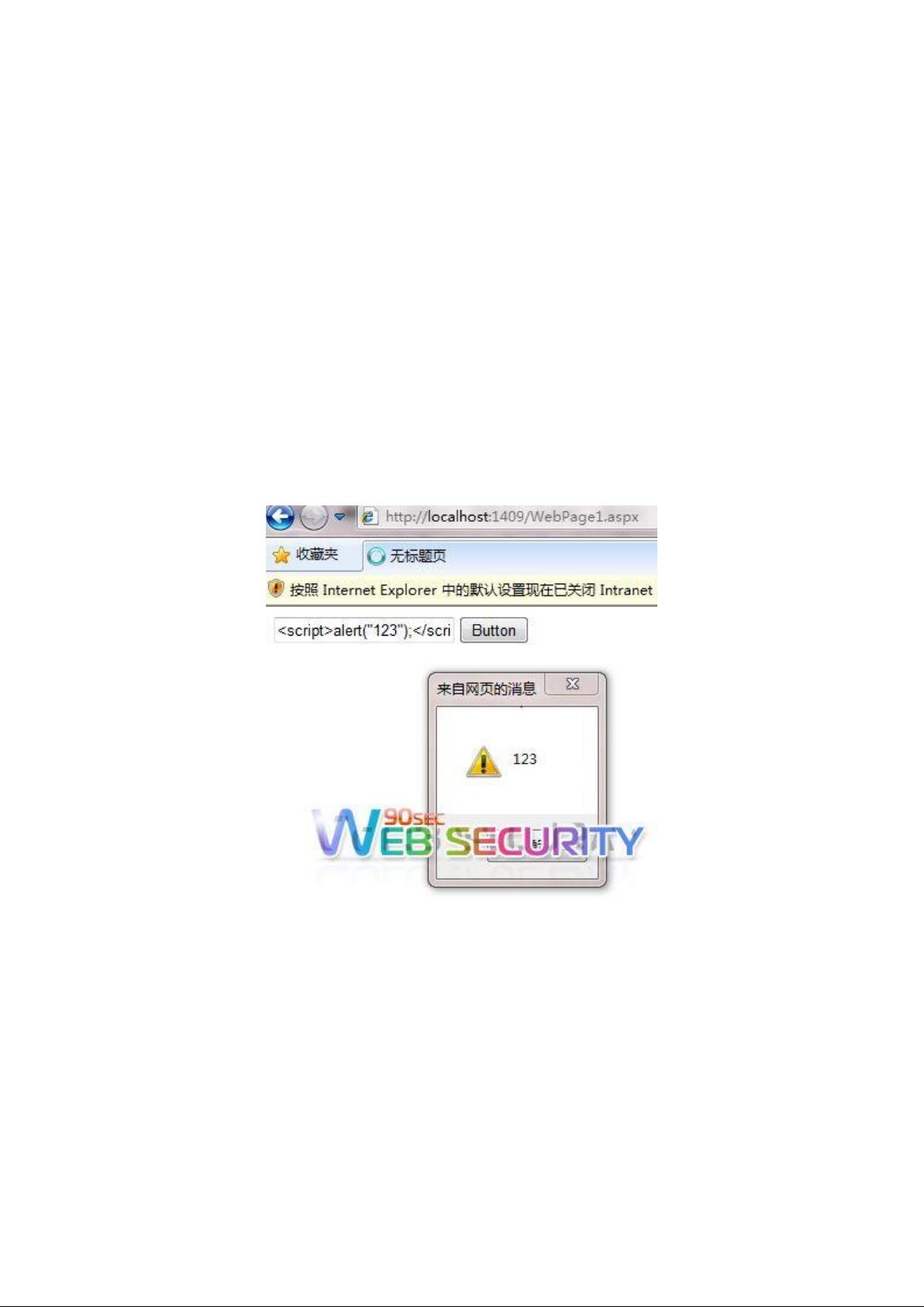

本文档主要介绍了在ASP.NET中实现跨站脚本(XSS)和SQL注入攻击防御的简单方法。作者在面试中被问及这些问题,从而激发了对这两个关键安全问题的关注,并通过编写实际的ASP.NET应用程序来演示如何进行防护。 首先,作者提到了跨站脚本攻击的基本概念,即恶意用户在网页中插入恶意脚本,意图欺骗浏览器执行这些脚本,可能窃取用户的敏感信息或破坏网站的正常行为。在普通页面中,作者添加了一个TextBox用于用户输入,一个Button用于提交,以及一个Label用来显示输入内容。在Button的Click事件中,直接将TextBox的文本显示在Label中,这是未经过任何安全过滤的情况,非常容易受到XSS攻击。 为了防止XSS攻击,作者在WebPage2中实现了基本的输入验证。他添加了一个预处理器指令,例如`<%= Html.Encode(TextBox1.Text) %>`,这会将用户输入的文本转换为HTML实体,从而避免JavaScript代码被执行。这样,当用户在TextBox1中输入包含 `<script>alert("123");</script>` 的内容时,该脚本会被编码为`<script>alert("123");</script>`,浏览器会将其当作纯文本显示,而不是执行。 其次,文档也涉及到了SQL注入的防范。虽然没有具体展示防注入的代码,但作者意识到了这个问题的重要性,计划在后续的WebForm1中进行复习。SQL注入是一种常见的攻击方式,攻击者通过构造恶意SQL查询来获取或修改数据库中的数据。在.NET框架中,可以通过参数化查询或者使用ORM(对象关系映射)工具来避免SQL注入,通过将用户输入作为参数传递给SQL语句,而不是直接拼接到查询字符串中。 本文档通过实战示例讲解了ASP.NET中防止XSS攻击的常用技术,如HTML编码,同时也强调了对SQL注入防护的必要性,提醒开发者在开发过程中始终重视安全,采取适当的输入验证和数据处理策略,以保护用户数据和网站免受恶意攻击。此外,文档还引用了90SecurityTeam的信息安全论坛,这是一个国内活跃的技术交流平台,专注于网络安全领域的研究和分享,展示了信息安全领域内的社区合作和学习氛围。

剩余12页未读,继续阅读

- 粉丝: 1w+

- 资源: 2314

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- C++标准程序库:权威指南

- Java解惑:奇数判断误区与改进方法

- C++编程必读:20种设计模式详解与实战

- LM3S8962微控制器数据手册

- 51单片机C语言实战教程:从入门到精通

- Spring3.0权威指南:JavaEE6实战

- Win32多线程程序设计详解

- Lucene2.9.1开发全攻略:从环境配置到索引创建

- 内存虚拟硬盘技术:提升电脑速度的秘密武器

- Java操作数据库:保存与显示图片到数据库及页面

- ISO14001:2004环境管理体系要求详解

- ShopExV4.8二次开发详解

- 企业形象与产品推广一站式网站建设技术方案揭秘

- Shopex二次开发:触发器与控制器重定向技术详解

- FPGA开发实战指南:创新设计与进阶技巧

- ShopExV4.8二次开发入门:解决升级问题与功能扩展

信息提交成功

信息提交成功