谷歌与Lookout专家解析:移动设备上的Chrysaor间谍软件对抗策略

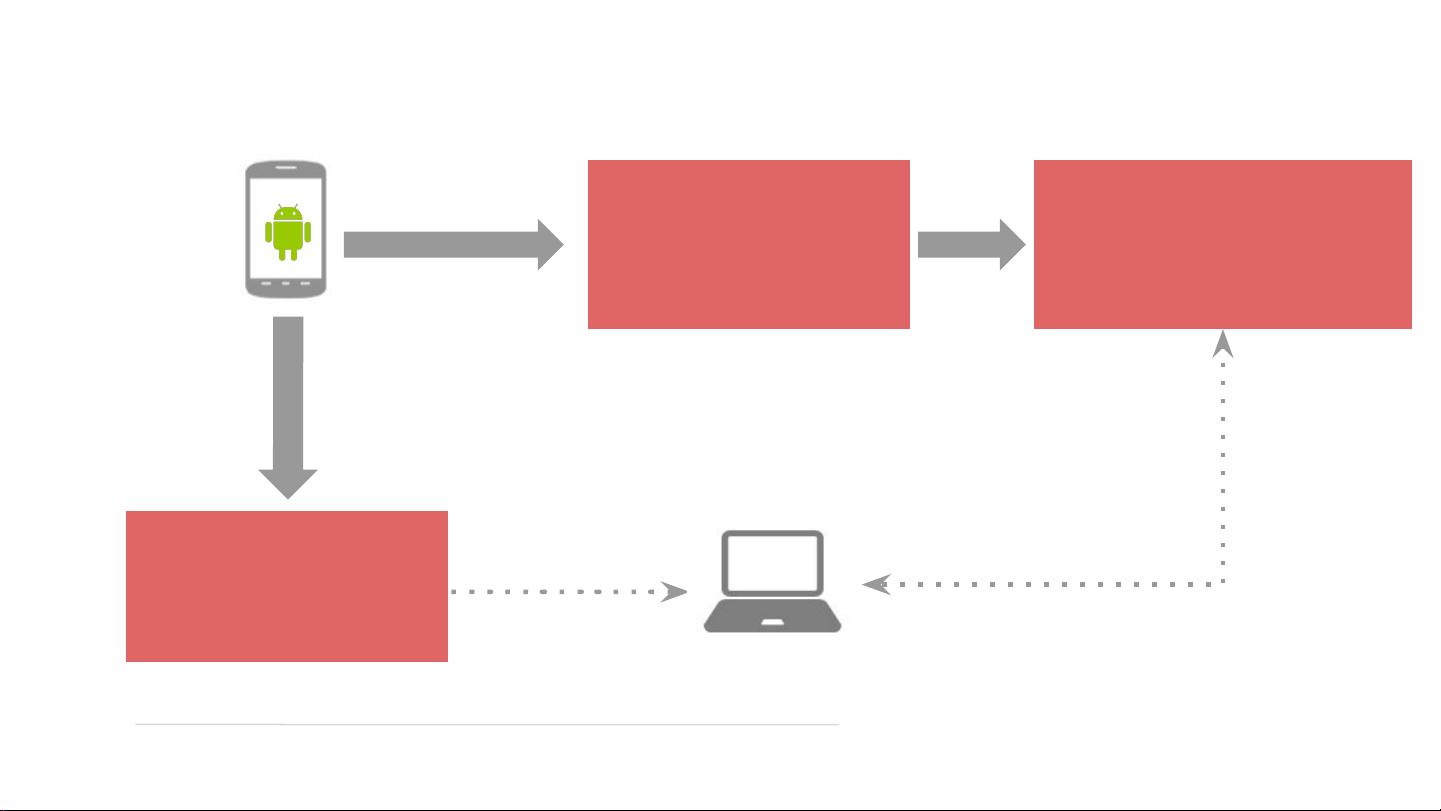

本资源是一份名为《藏经阁:移动生态中的对抗定向恶意软件》的PDF文件,由来自Google Android安全团队的软件工程师Megan Ruthven和Lookout的设备智能部门负责人、安全研究员Andrew Blaich共同撰写。他们聚焦于针对移动设备的高级威胁,特别是由NSO Group Technologies创建的疑似与Pegasus间谍软件有关的恶意软件——Chrysaor。 在报告中,首先通过自我介绍,两位专家分享了他们在打击移动设备恶意软件领域的专业知识。Megan Ruthven利用设备和应用程序数据在全球范围内对抗恶意软件,而Andrew Blaich专注于威胁狩猎和漏洞研究。 Chrysaor被描述为一款针对iOS和Android平台的移动间谍软件,其首次被CitizenLab和Lookout发现是在2016年8月。该恶意软件利用了三个零日漏洞(未经公开的安全漏洞),包括Framaroot exploit,允许它获得提升的权限,进而进行监控和数据窃取。如果恶意软件未能获取root权限,它还可以尝试其他手段来控制C2服务器。Chrysaor的攻击链序列显示了它在不同操作系统上的功能对比,如iOS和Android之间的进程挂钩差异,以及是否支持短信命令和控制功能。 在背景部分,作者详细探讨了Pegasus对iOS系统的攻击方式,这为理解Chrysaor提供了上下文。报告接着深入分析了如何追踪和定位这种高级恶意软件,不仅限于Chrysaor本身,还可能涉及更广泛的威胁狩猎策略。 最后,报告总结了对抗Chrysaor及其类似威胁的策略和结论,并对参与者的贡献表示感谢。文档结尾处预留空间供读者提问,体现了对专业讨论的开放性。 这份文档对于关注移动安全的专业人士来说,提供了有价值的信息,帮助他们了解针对移动设备的定向恶意软件威胁,以及如何在不断变化的威胁环境中保持防御态势。

剩余27页未读,继续阅读

- 粉丝: 67

- 资源: 1万+

我的内容管理

收起

我的内容管理

收起

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

会员权益专享

最新资源

- VMP技术解析:Handle块优化与壳模板初始化

- C++ Primer 第四版更新:现代编程风格与标准库

- 计算机系统基础实验:缓冲区溢出攻击(Lab3)

- 中国结算网上业务平台:证券登记操作详解与常见问题

- FPGA驱动的五子棋博弈系统:加速与创新娱乐体验

- 多旋翼飞行器定点位置控制器设计实验

- 基于流量预测与潮汐效应的动态载频优化策略

- SQL练习:查询分析与高级操作

- 海底数据中心散热优化:从MATLAB到动态模拟

- 移动应用作业:MyDiaryBook - Google Material Design 日记APP

- Linux提权技术详解:从内核漏洞到Sudo配置错误

- 93分钟快速入门 LaTeX:从入门到实践

- 5G测试新挑战与罗德与施瓦茨解决方案

- EAS系统性能优化与故障诊断指南

- Java并发编程:JUC核心概念解析与应用

- 数据结构实验报告:基于不同存储结构的线性表和树实现

信息提交成功

信息提交成功