iOS内核漏洞探索:Fuzz工具与Bug分析

需积分: 10 182 浏览量

更新于2024-07-23

1

收藏 3.75MB PDF 举报

“Xu Hao&Chen Xiaobo分享了关于如何寻找和分析iOS内核漏洞的方法,涵盖了iOS内核基础知识、已知漏洞、Fuzz测试技术和真实漏洞的分析。”

在移动开发领域,尤其是针对苹果的iOS系统,内核安全至关重要。Xu Hao和Chen Xiaobo的议题深入探讨了iOS内核的各个方面,旨在帮助开发者和安全研究人员找到并理解内核级别的漏洞。他们首先介绍了iOS内核的基础知识,指出iOS是在OSX的基础上发展起来的,其内核XNU是基于FreeBSD内核并结合Mach和BSD层构建的。XNU是开源的,可以在Apple的开源网站上找到相关源码。

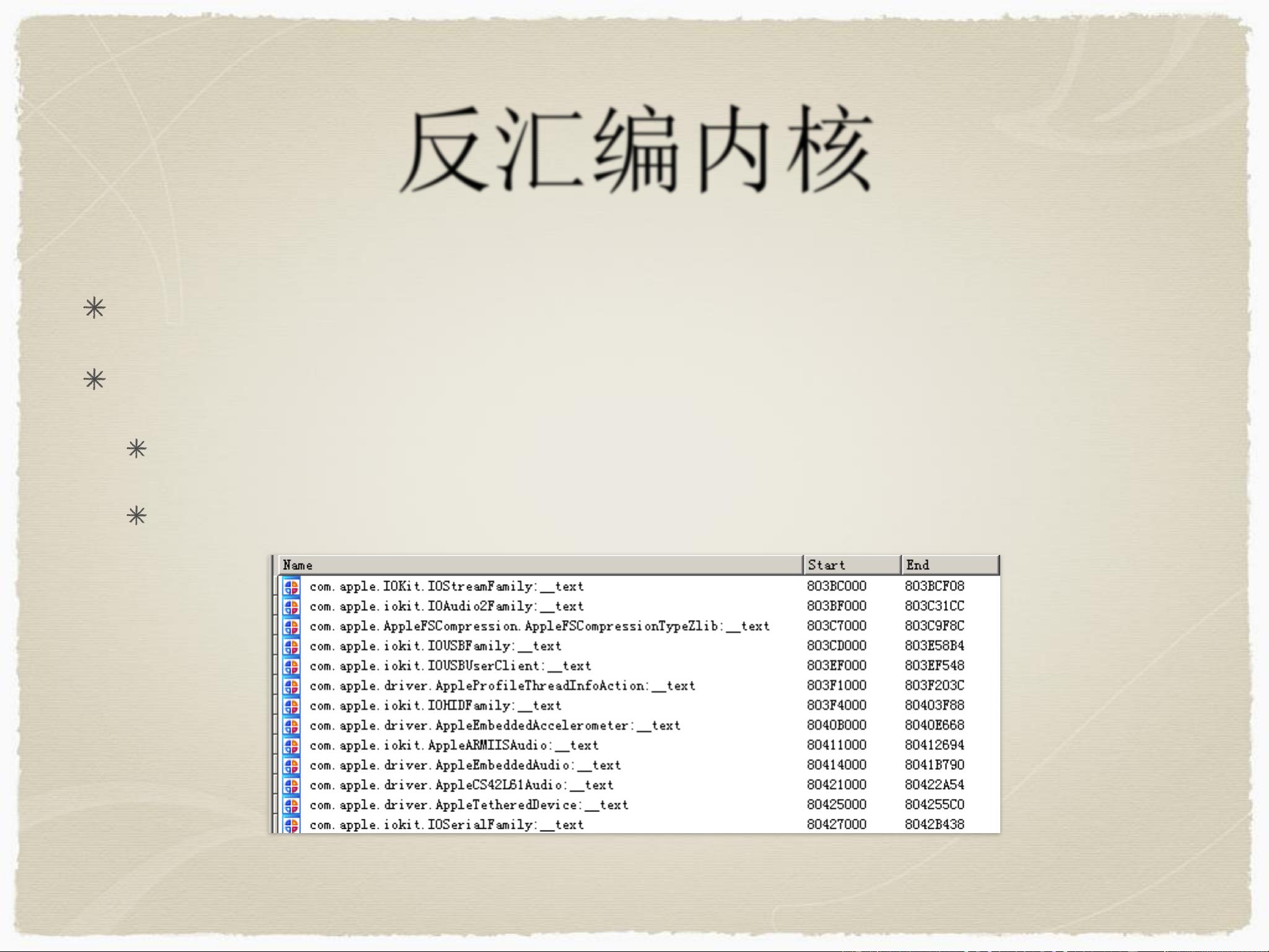

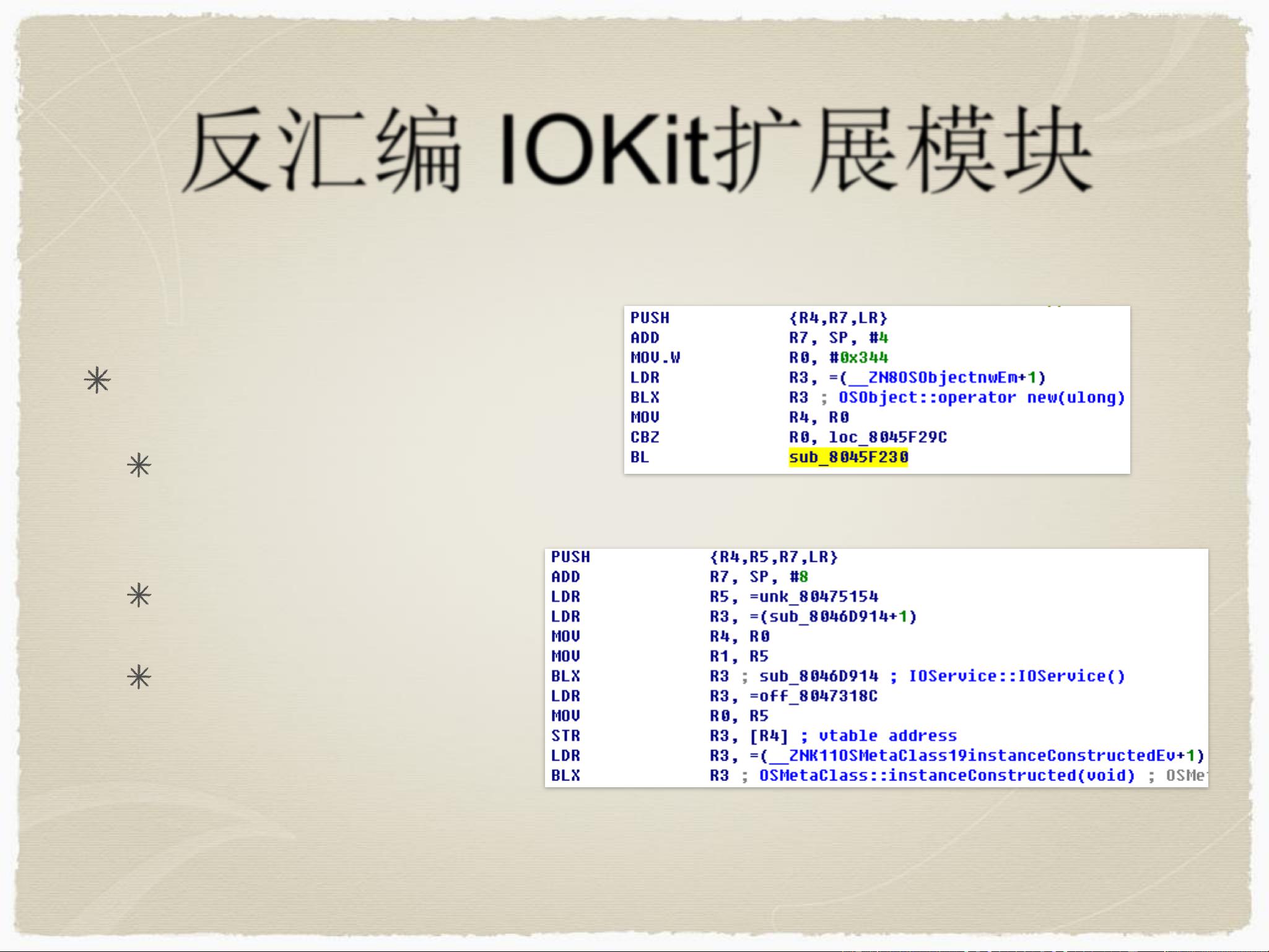

XNU内核包含三个主要部分:Mach提供了底层的抽象,BSD提供了高层抽象,如文件系统和套接字实现,以及符合POSIX标准的API;而IOKit则是Apple的内核扩展框架,采用C++子集进行面向对象编程,用于构建内核服务。在IOKit中,OSObject是所有对象的基础,它定义了内存分配和初始化机制,而OSMetaClass则用于运行时对象类型的检查。IOService是内核扩展的关键接口,允许与用户空间进行交互。

为了寻找内核漏洞,他们讨论了两种Fuzzing技术:被动Fuzz和主动Fuzz。被动Fuzz通常涉及监控和分析系统行为,而主动Fuzz则涉及编写自定义的Fuzz工具,例如基于Hook技术的工具,来模拟各种输入以触发潜在的内核崩溃或异常。通过这种方法,开发者可以更有效地发现和理解那些可能导致越狱的内核漏洞。

议题还涵盖了已知的iOS内核漏洞,这些漏洞可能被用于绕过代码签名检查和沙箱限制。通过分析这些真实存在的漏洞,研究人员可以学习到如何识别和利用这些漏洞的模式。最后,他们总结了整个过程,强调了对iOS内核有深入理解的重要性,以及掌握Fuzz测试技术对于提高系统安全性至关重要的角色。

这个议题为那些对iOS内核安全感兴趣的开发者和安全专家提供了宝贵的资源,不仅教导了如何编写Fuzz工具,还揭示了如何分析和利用内核级别的漏洞。对于想要深入研究iOS安全性的人员来说,这是一个非常有价值的学习资料。

2022-07-14 上传

2021-10-01 上传

2022-09-24 上传

2023-05-25 上传

2023-07-28 上传

2023-04-29 上传

2023-05-24 上传

2023-09-03 上传

2023-09-01 上传

admin

- 粉丝: 43

- 资源: 314

最新资源

- 新型智能电加热器:触摸感应与自动温控技术

- 社区物流信息管理系统的毕业设计实现

- VB门诊管理系统设计与实现(附论文与源代码)

- 剪叉式高空作业平台稳定性研究与创新设计

- DAMA CDGA考试必备:真题模拟及章节重点解析

- TaskExplorer:全新升级的系统监控与任务管理工具

- 新型碎纸机进纸间隙调整技术解析

- 有腿移动机器人动作教学与技术存储介质的研究

- 基于遗传算法优化的RBF神经网络分析工具

- Visual Basic入门教程完整版PDF下载

- 海洋岸滩保洁与垃圾清运服务招标文件公示

- 触摸屏测量仪器与粘度测定方法

- PSO多目标优化问题求解代码详解

- 有机硅组合物及差异剥离纸或膜技术分析

- Win10快速关机技巧:去除关机阻止功能

- 创新打印机设计:速释打印头与压纸辊安装拆卸便捷性