Kali Windows上搭建与测试DVWA漏洞实战教程

90 浏览量

更新于2024-06-17

收藏 3MB PDF 举报

在本文中,我们将深入探讨如何在Windows环境下利用Kali Linux系统搭建并测试OWASP(Open Web Application Security Project)提供的Damn Vulnerable Web Application (DVWA)。DVWA是一个开源的PHP Web应用程序,设计用于教育和演示常见的Web应用程序安全漏洞,包括SQL注入、跨站脚本攻击(XSS)、文件包含漏洞等。通过这个平台,用户可以学习攻击技巧,同时了解如何实施相应的防御措施。

首先,文章列出了常见的网站漏洞类型,如输入验证不足、错误处理不当等,这些漏洞在实际开发中可能导致安全风险。DVWA的存在使得安全专业人士有机会在受控环境中实践和提升自己的防御能力。

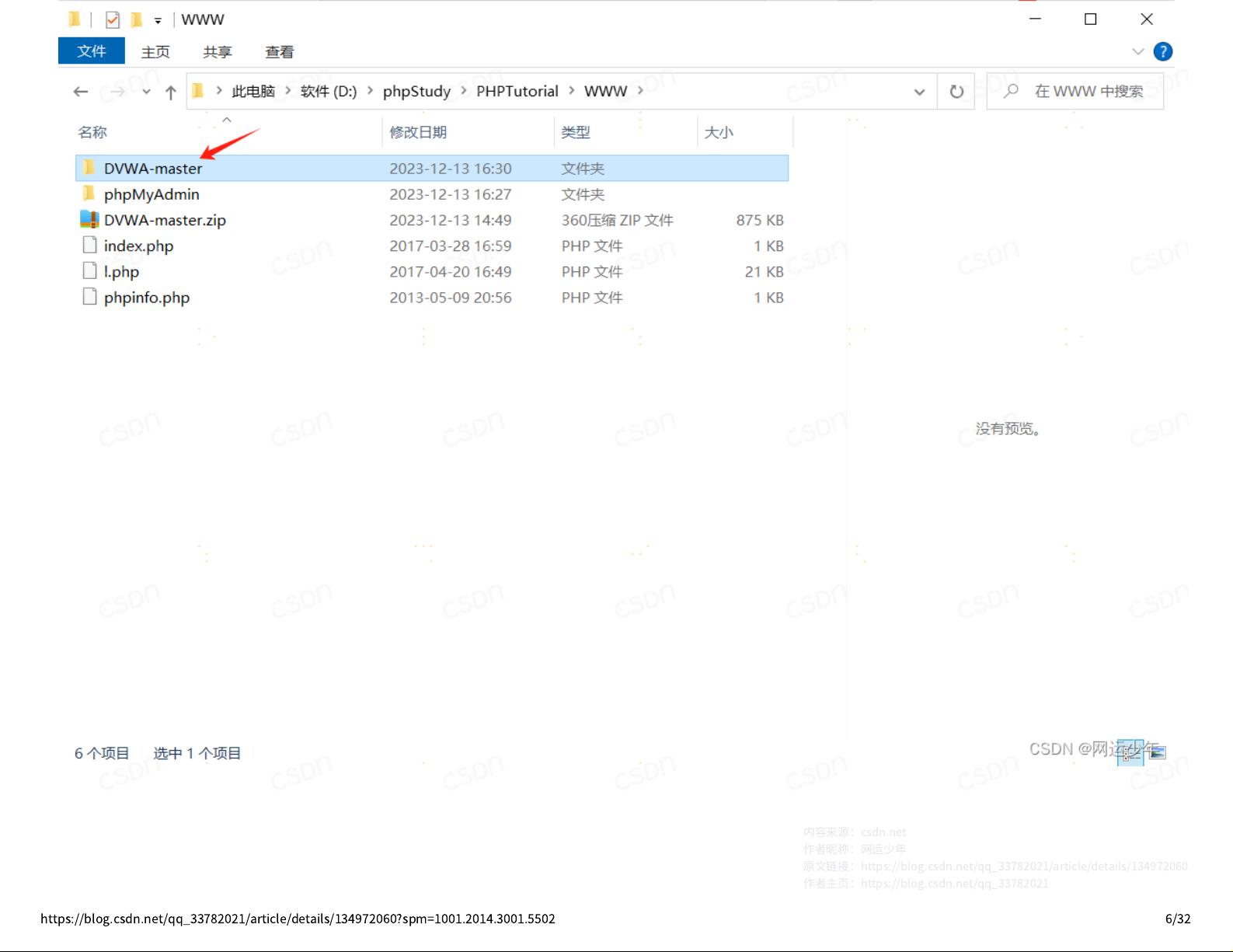

搭建DVWA的步骤详细指导了如何在Windows上安装PHPstudy,这是一个集成环境,方便地包含了Apache、MySQL和PHP组件。接下来,作者提到需要修改DVWA的配置文件`config.inc.php`,设置数据库连接信息,并创建相应的数据库。用户通过访问`http://127.0.0.1/DVWA`进行登录,初始用户名和密码为admin和password。

文章的重点部分围绕命令执行漏洞的测试与防御。首先,当安全级别设置为"low"时,用户可以执行简单的命令,如`ping127.0.0.1`和`pingwhoami`,显示了潜在的危险。然后,随着安全级别提升到"medium",尝试查看PHP源代码变得受限,但可以通过`ping127.0.0.1&&whoami`来执行更复杂的命令。最后,当安全级别设为"high",通常会禁用命令执行功能,以提供更高的保护。

这些测试旨在让学习者理解漏洞是如何发生的,以及如何通过调整安全配置来防止它们。通过DVWA的实战演练,读者不仅可以加深对Web应用程序安全的认识,还能增强自己的渗透测试技能。

这篇文章为Windows用户提供了实践和测试Web安全防御策略的实用指南,适合网络安全爱好者和初学者使用DVWA进行学习和训练。对于IT专业人员来说,这是一份宝贵的资源,可以帮助他们在真实世界场景中更好地理解和应对Web应用漏洞。

2024-06-20 上传

2022-09-16 上传

2022-08-08 上传

点击了解资源详情

点击了解资源详情

2024-11-06 上传

2024-11-06 上传

网运少年

- 粉丝: 3244

- 资源: 17

最新资源

- 高质量C++与C++编程指南

- LRU 算法(c语言)

- Hibernate原理与配置快速入门

- 戏说面向对象程序设计-很不错的设计模式入门书籍.pdf

- Apache ActiveMQ学习笔记【原创:mq的方式有两种:点到点和发布/订阅】

- 用命令显示进程列表--DOS为我所用

- tomcat6学习笔记【原创】

- Proteus_自学教程上.pdf

- 最最基本的2000英语词汇

- 新视野大学英语课文翻译第三册答案

- Proteus_与单片机实时动态仿真.pdf

- JDK命令大全新手的宝典

- win2000域配置攻略

- Proteus_教程—修改元件.pdf

- 程序设计c#ppt课件

- [精华] 制作可执行的JAR文件包及jar命令详解zt