计算机病毒原理与反病毒技术详解

需积分: 0 164 浏览量

更新于2024-06-13

收藏 1.59MB PDF 举报

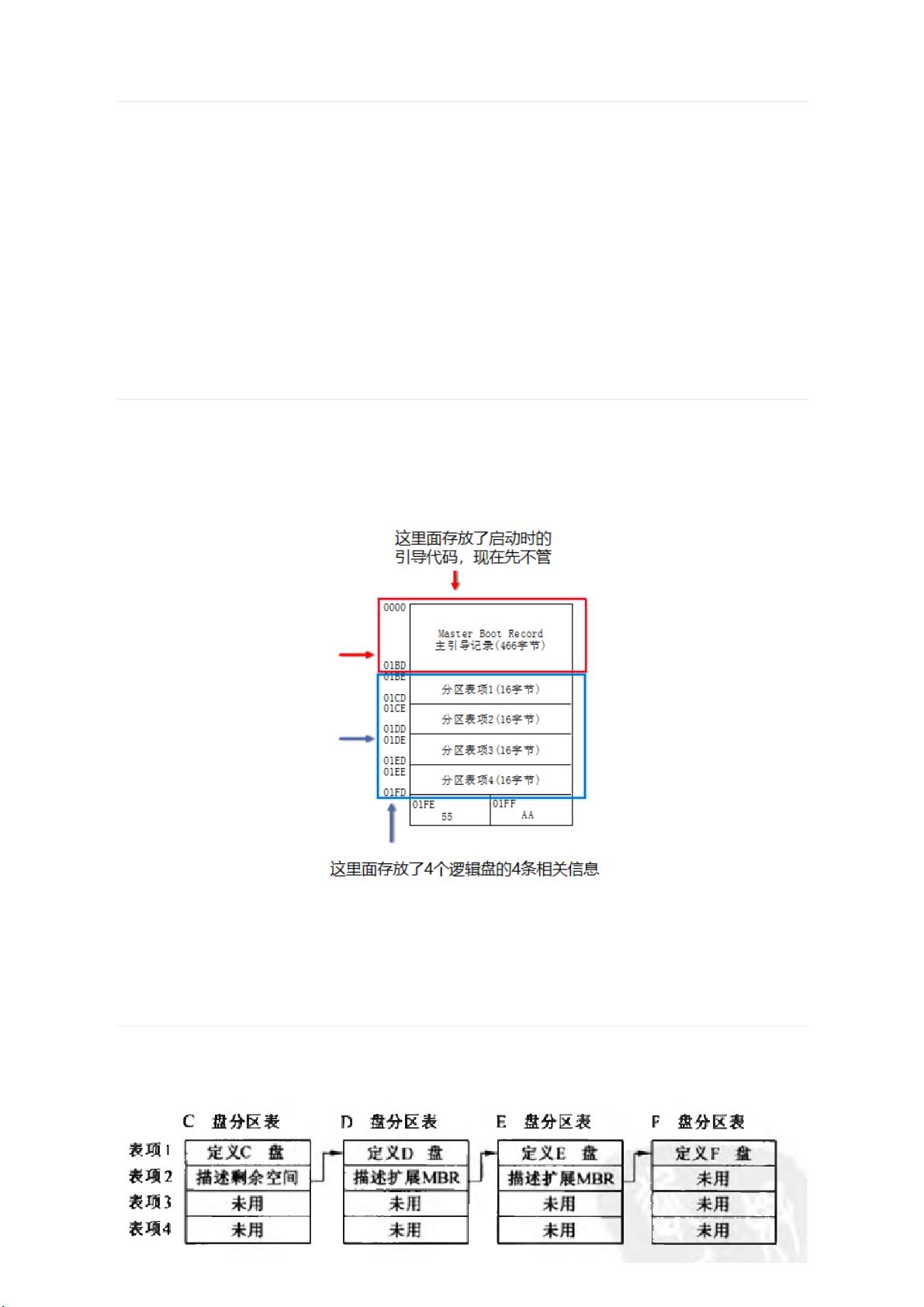

本文档详细介绍了计算机病毒的基本原理、特性以及反病毒技术。它涵盖了从病毒的定义到其各种特征,如传染性、隐蔽性、可触发性等,并对比了病毒、蠕虫和特洛伊木马之间的差异。此外,还深入到病毒代码的初始阶段,探讨了调试器的使用和整数大小端表示,以及如何篡改执行流程来实现病毒功能。

计算机病毒是一种人为设计的恶意程序,其主要目的是自我复制并传播,可能对计算机系统造成破坏。它们的特性包括:

1. 传染性:病毒能够将其代码插入到其他程序中,从而在这些程序执行时传播自身。

2. 隐蔽性:病毒经常利用社会工程学技巧来隐藏自己,避免被用户或安全软件发现。

3. 可触发性:病毒通常设置触发条件,只有满足特定事件或数值时才会启动感染或破坏行为。

4. 破坏性:破坏数据、功能或造成经济损失是病毒的常见危害。

5. 针对性:病毒可能针对特定的操作系统、软件或硬件平台。

6. 不可预见性:新病毒的出现速度快于反病毒软件的防御更新。

7. 其他特征:如欺骗性、非授权性、寄生性、衍生性和持久性。

蠕虫是一种不同于病毒的恶意程序,它不需要寄生在其他程序中,而是通过网络自我复制和传播。蠕虫的工作流程通常包括扫描网络、攻击目标系统并复制自身。

特洛伊木马则是一种隐蔽的恶意软件,假装成合法程序,让用户无意中安装,然后在后台为远程攻击者提供对受感染系统的控制。与病毒不同,木马不具备自我复制能力。

在病毒编程的早期阶段,调试器的使用至关重要。通过调试器可以观察和修改程序执行时的内存状态,了解整数在不同机器上的大小端表示,并理解CPU如何执行指令。例如,通过计算JMP指令的偏移量,病毒可以改变程序的执行流程,插入自身的代码并控制程序的行为。

篡改执行流程是病毒实现自身功能的关键步骤,通常包括找到正常函数的入口,插入跳转指令到病毒函数,然后在病毒函数的末尾恢复被覆盖的正常代码,最后设置返回跳转,确保程序的正常执行能够继续。

在实际操作中,寻找正常函数的位置并正确插入和恢复指令需要对内存布局和程序结构有深入理解。这样的技术知识对于开发反病毒软件和研究病毒行为至关重要。因此,理解计算机病毒的原理对于保护个人和组织的信息安全是极其重要的。

2011-03-23 上传

117 浏览量

2021-10-08 上传

2009-04-18 上传

2021-10-11 上传

2023-01-05 上传

2021-10-25 上传

普通网友

- 粉丝: 3456

- 资源: 505

最新资源

- 高清艺术文字图标资源,PNG和ICO格式免费下载

- mui框架HTML5应用界面组件使用示例教程

- Vue.js开发利器:chrome-vue-devtools插件解析

- 掌握ElectronBrowserJS:打造跨平台电子应用

- 前端导师教程:构建与部署社交证明页面

- Java多线程与线程安全在断点续传中的实现

- 免Root一键卸载安卓预装应用教程

- 易语言实现高级表格滚动条完美控制技巧

- 超声波测距尺的源码实现

- 数据可视化与交互:构建易用的数据界面

- 实现Discourse外聘回复自动标记的简易插件

- 链表的头插法与尾插法实现及长度计算

- Playwright与Typescript及Mocha集成:自动化UI测试实践指南

- 128x128像素线性工具图标下载集合

- 易语言安装包程序增强版:智能导入与重复库过滤

- 利用AJAX与Spotify API在Google地图中探索世界音乐排行榜

已收录资源合集

已收录资源合集