HW防守:深入解析基于冰蝎的流量特征检测

需积分: 0 30 浏览量

更新于2024-08-05

收藏 2.68MB PDF 举报

"冰蝎流量特征检测与防御方法"

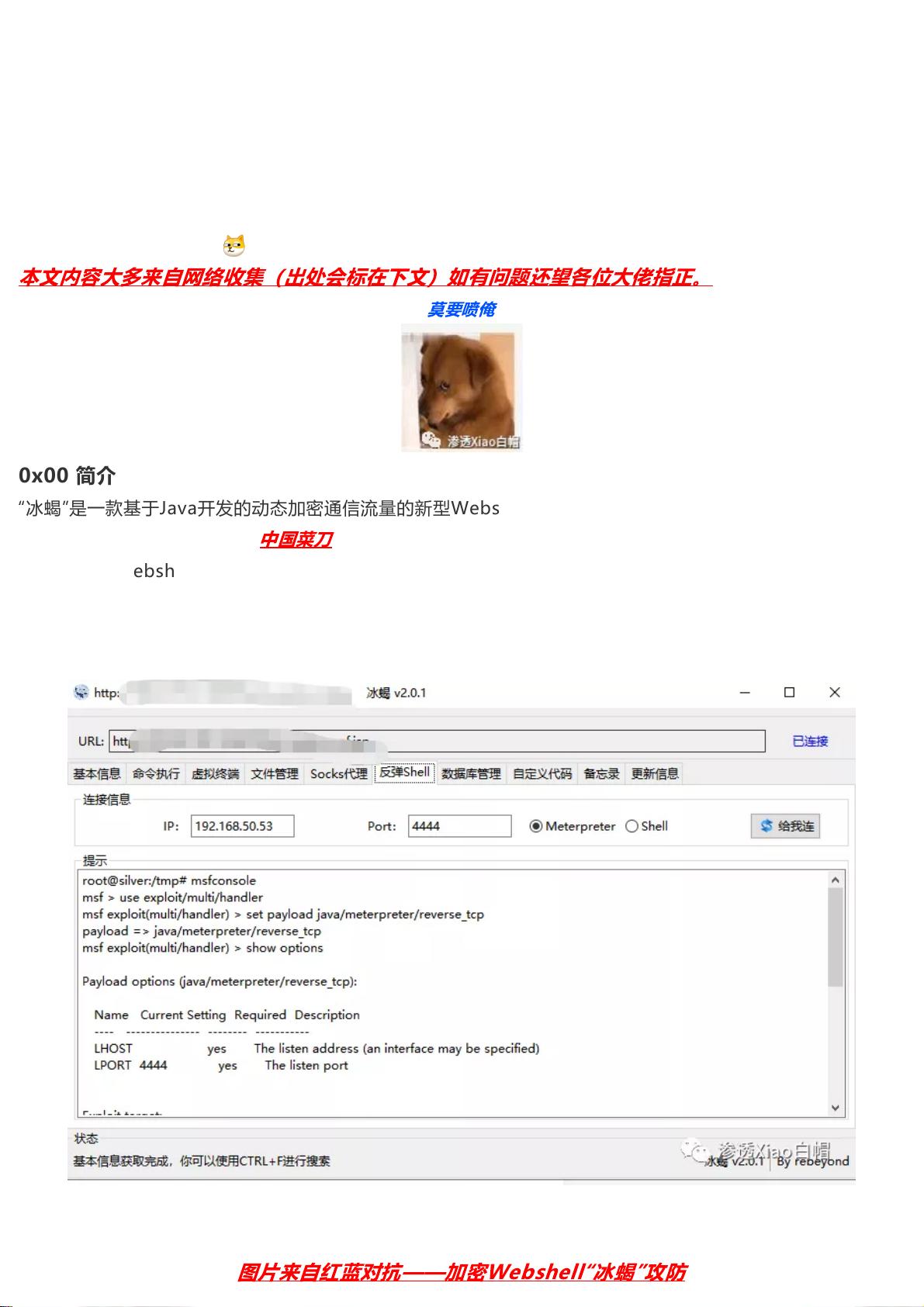

在网络安全领域,尤其是针对Web应用程序的防护,了解并识别恶意流量特征至关重要。"冰蝎"是一种基于Java的加密Webshell客户端,因其动态加密通信流量而难以被传统安全设备检测,从而成为攻击者常用的工具。本文将深入探讨冰蝎的工作原理,以及如何基于这些特征进行有效的防御。

首先,冰蝎的主要特点是其对交互流量进行对称加密,加密秘钥由随机数函数动态生成,这使得它的流量难以被传统的防火墙(WAF)和入侵检测系统(IDS)检测到。冰蝎的功能强大,包括虚拟终端、Socks代理、文件管理、反弹shell和数据库管理等,使得它在攻击者中颇为流行。

在冰蝎连接webshell时,它会进行两次请求访问。这个独特的行为是冰蝎用来初始化密钥的方式。通过对源码的反编译分析,可以发现冰蝎通过比较两次请求的响应差异,找到相同的字符位置(beginIndex和endIndex),用于后续的加密过程。防御者可以通过在返回类型为"text/html"的数据包中添加空格或换行来扰乱冰蝎的加密流程,因为这种操作不会影响网页的正常显示,但足以干扰冰蝎的解密。

此外,冰蝎在解析Cookie的流程中,会检查请求协议头中的Cookie信息。这是攻击者可能利用的入口点,因为他们可以使用冰蝎来传递敏感信息或执行恶意指令。防御策略可以包括强化Cookie安全设置,如使用HttpOnly标志防止JavaScript访问,以及设置Secure标志确保只有在HTTPS连接上发送Cookie。

对于HW(可能是指网络安全实战演练)而言,理解这些特征至关重要,因为监控设备能够识别冰蝎流量特征就意味着防守方能更准确地判断潜在攻击,并及时采取应对措施。这包括但不限于修改服务器响应以干扰冰蝎,强化WAF规则来检测异常的加密通信,以及实施深度包检查技术来捕获可能的加密Webshell活动。

总结来说,冰蝎的特征检测和防御涉及多个层面,包括对加密通信的理解、对HTTP响应的操纵以及对Cookie安全性的加强。防守方需要具备全面的网络安全知识,才能有效地对抗这种先进的攻击工具。同时,持续学习和分享最新的威胁情报,对于提升防御能力同样关键。

2022-08-03 上传

2021-10-04 上传

2022-09-22 上传

2021-10-02 上传

2021-09-29 上传

2022-07-13 上传

2021-10-01 上传

2022-09-24 上传

2021-06-09 上传

Friday永不为奴

- 粉丝: 20

- 资源: 317

最新资源

- 高清艺术文字图标资源,PNG和ICO格式免费下载

- mui框架HTML5应用界面组件使用示例教程

- Vue.js开发利器:chrome-vue-devtools插件解析

- 掌握ElectronBrowserJS:打造跨平台电子应用

- 前端导师教程:构建与部署社交证明页面

- Java多线程与线程安全在断点续传中的实现

- 免Root一键卸载安卓预装应用教程

- 易语言实现高级表格滚动条完美控制技巧

- 超声波测距尺的源码实现

- 数据可视化与交互:构建易用的数据界面

- 实现Discourse外聘回复自动标记的简易插件

- 链表的头插法与尾插法实现及长度计算

- Playwright与Typescript及Mocha集成:自动化UI测试实践指南

- 128x128像素线性工具图标下载集合

- 易语言安装包程序增强版:智能导入与重复库过滤

- 利用AJAX与Spotify API在Google地图中探索世界音乐排行榜