设计AD DACL后门:主动防御策略

需积分: 5 116 浏览量

更新于2024-06-21

收藏 2.97MB PDF 举报

"藏经阁:提升袖口中的秘密——设计Active Directory DACL后门技术深度解析"

在当今的IT安全领域,Active Directory (AD) 是企业级网络的核心组成部分,其访问控制列表 (DACL) 管理着系统的权限分配。"An ACE Up the Sleeve: Designing Active Directory DACL Backdoors" 这篇文章由 Andy Robbins 和 Will Schroeder,两位来自 SpecterOps 的专家撰写,他们分别是该公司的防御韧性负责人和攻击性工程师,分别因创建 BloodHound 和一系列知名工具如 Veil、Empire、PowerView、PowerUp、KeeThief 而闻名。

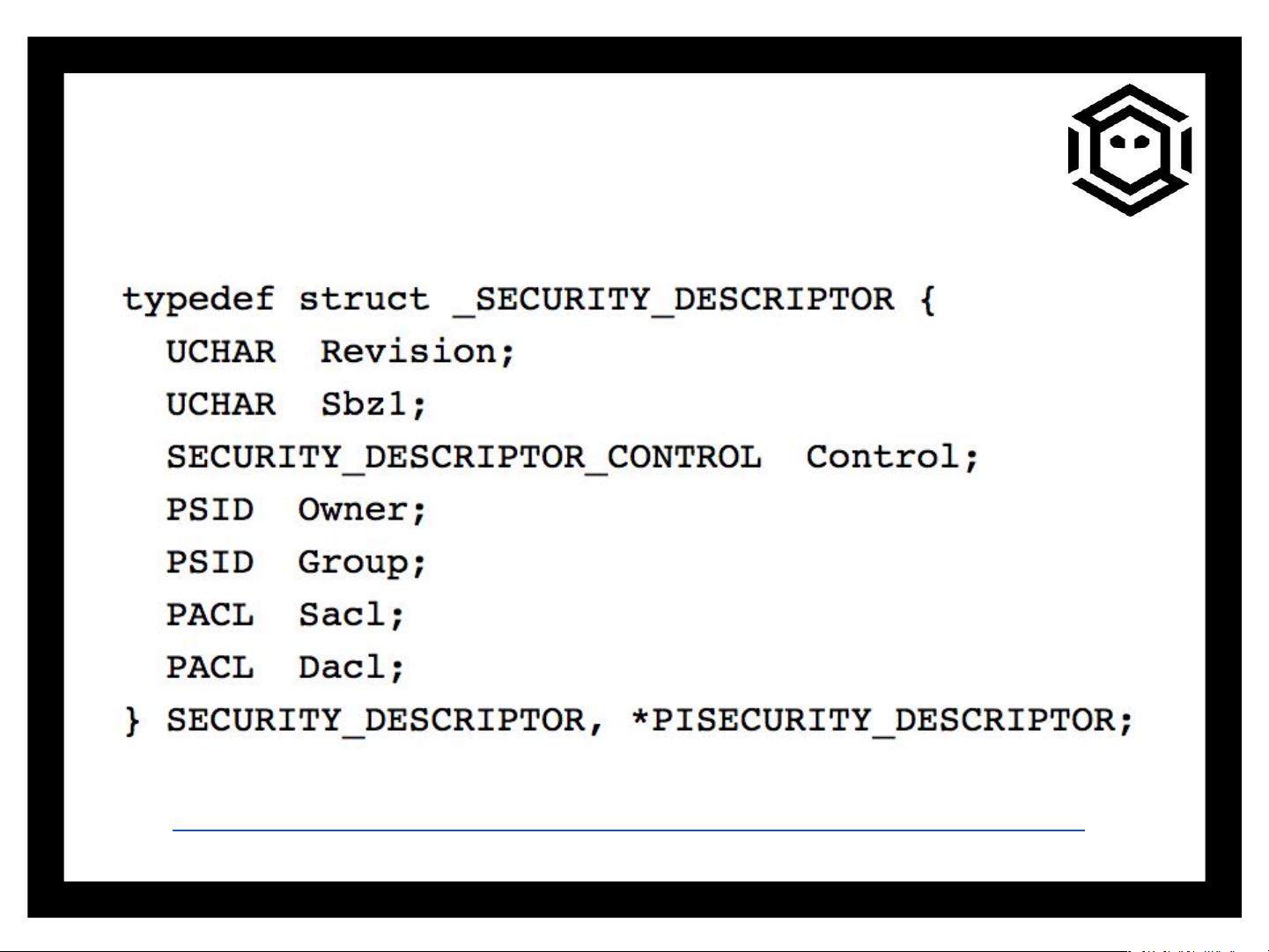

文章首先回顾了DACL的基础知识,包括访问控制列表(DACL)的作用,它是如何定义对象和容器的权限,以及如何通过精细配置来确保系统的安全性。然后,作者讨论了对AD DACL的枚举方法,以便发现潜在的误配置或滥用情况。由于许多企业可能没有充分认识到其DACL的风险,这些不当配置可能会成为攻击者利用的入口点。

文章重点阐述了BloodHound这款工具在分析AD DACL中的应用,它可以帮助安全专业人员更深入地理解域内对象之间的关系和权限路径,从而识别出可能存在的脆弱性。作者进一步探讨了如何设计基于DACL的后门技术,这些后门是在获得对目标对象的某种形式的提升权限后才能实现的,旨在为潜在攻击者提供隐蔽且持久的访问通道。

文中还包含案例研究和演示,展示了这些技术在实际场景中的操作手法,以及它们如何绕过常规的安全检查。同时,作者并未忽视防御的一面,讨论了如何检测和防止这类DACL后门,包括实施更强的身份验证、定期审计和策略优化。

值得注意的是,作者明确表示,这篇文章并非介绍任何已知的漏洞或CVE,而是着重于有意识地探讨如何在设计上故意引入DACL的误配置,以强调预防和应对此类高级威胁的重要性。这篇文章提供了一种深入理解AD DACL安全性的视角,同时提醒读者保持警惕并加强系统防护措施,以抵御潜在的恶意利用。"Why Care?" 部分强调了了解这些技术对所有组织来说是至关重要的,因为它们关乎到企业网络的安全和防御能力。

2021-09-30 上传

2020-04-07 上传

2021-09-02 上传

2023-05-20 上传

2023-06-09 上传

2023-06-11 上传

2023-11-20 上传

2023-09-18 上传

2023-09-01 上传

weixin_40191861_zj

- 粉丝: 83

- 资源: 1万+

最新资源

- zlib-1.2.12压缩包解析与技术要点

- 微信小程序滑动选项卡源码模版发布

- Unity虚拟人物唇同步插件Oculus Lipsync介绍

- Nginx 1.18.0版本WinSW自动安装与管理指南

- Java Swing和JDBC实现的ATM系统源码解析

- 掌握Spark Streaming与Maven集成的分布式大数据处理

- 深入学习推荐系统:教程、案例与项目实践

- Web开发者必备的取色工具软件介绍

- C语言实现李春葆数据结构实验程序

- 超市管理系统开发:asp+SQL Server 2005实战

- Redis伪集群搭建教程与实践

- 掌握网络活动细节:Wireshark v3.6.3网络嗅探工具详解

- 全面掌握美赛:建模、分析与编程实现教程

- Java图书馆系统完整项目源码及SQL文件解析

- PCtoLCD2002软件:高效图片和字符取模转换

- Java开发的体育赛事在线购票系统源码分析