内网渗透学习指南:从零开始到域环境搭建

需积分: 5 162 浏览量

更新于2024-06-13

收藏 3.47MB PDF 举报

本资源是一份关于如何从零开始内网渗透学习的指南,特别关注于在Windows域环境中进行安全测试和分析。首先,它介绍了如何搭建一个基本的域环境,包括使用Windows 2008作为域控制器(DC),设置了固定IP和正确的网关配置,并通过服务器管理器安装域服务,可能需要更改管理员密码以满足复杂性要求。在配置过程中,强调了这些操作仅供网络安全研究学习,未经授权的入侵行为将被视为违法行为。

接着,文档详细讲解了林根域的概念,即在多域环境中形成的结构,根域作为基础,其他域从中衍生。重点提到了域数据存储的位置,对于Windows 2003、WinXP和2008,网络DNS服务器应指向域控制器的IP地址。在域搭建完成后,提到林根域控制器会创建krbtgt账号,这是一个关键的Windows活动目录服务账户,用于双向身份验证。

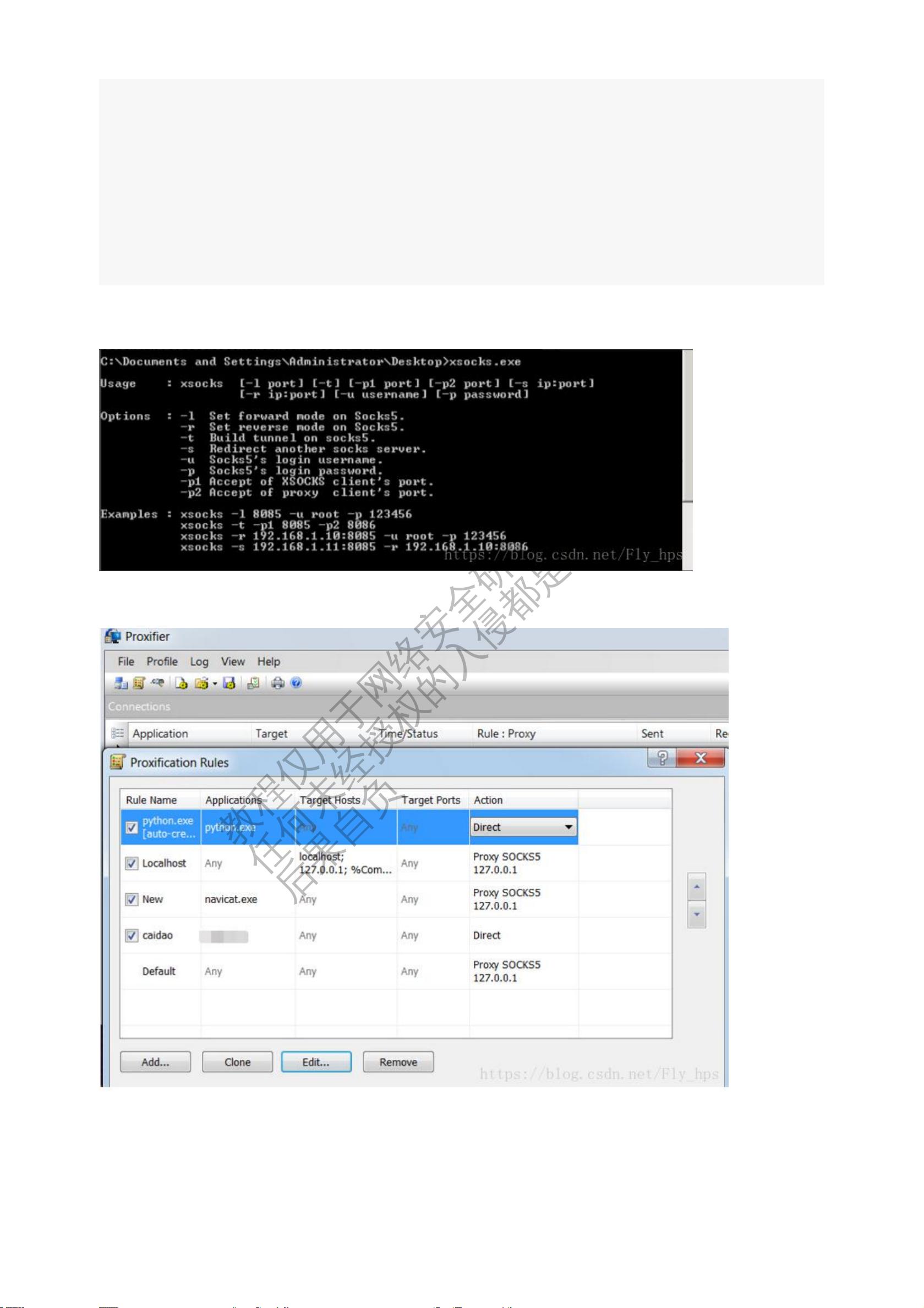

文章还提到了AD域环境的具体搭建步骤,引用了外部链接作为参考,如《基于Server2008R2的AD域环境搭建》和《ActiveDirectory域环境的搭建》。此外,作者还讨论了端口转发工具,如Windows Lcx,用于在本地主机上监听特定端口并转发到目标端口,以及如何使用netsh命令行工具设置TCP协议的转发规则。

这份文档为初学者提供了一套实践性的内网渗透学习路径,涵盖了从基础环境配置到高级技术应用的多个环节,但必须明确,所有演示的技术都应在授权和合法环境下使用,切勿用于未经授权的入侵行为。

2021-08-07 上传

2024-04-22 上传

2021-06-04 上传

2021-08-07 上传

2021-09-20 上传

2021-09-18 上传

嘻嘻爱编码

- 粉丝: 1006

- 资源: 241

最新资源

- MATLAB新功能:Multi-frame ViewRGB制作彩色图阴影

- XKCD Substitutions 3-crx插件:创新的网页文字替换工具

- Python实现8位等离子效果开源项目plasma.py解读

- 维护商店移动应用:基于PhoneGap的移动API应用

- Laravel-Admin的Redis Manager扩展使用教程

- Jekyll代理主题使用指南及文件结构解析

- cPanel中PHP多版本插件的安装与配置指南

- 深入探讨React和Typescript在Alias kopio游戏中的应用

- node.js OSC服务器实现:Gibber消息转换技术解析

- 体验最新升级版的mdbootstrap pro 6.1.0组件库

- 超市盘点过机系统实现与delphi应用

- Boogle: 探索 Python 编程的 Boggle 仿制品

- C++实现的Physics2D简易2D物理模拟

- 傅里叶级数在分数阶微分积分计算中的应用与实现

- Windows Phone与PhoneGap应用隔离存储文件访问方法

- iso8601-interval-recurrence:掌握ISO8601日期范围与重复间隔检查