zzcms2020安全审计:揭示SQL注入漏洞

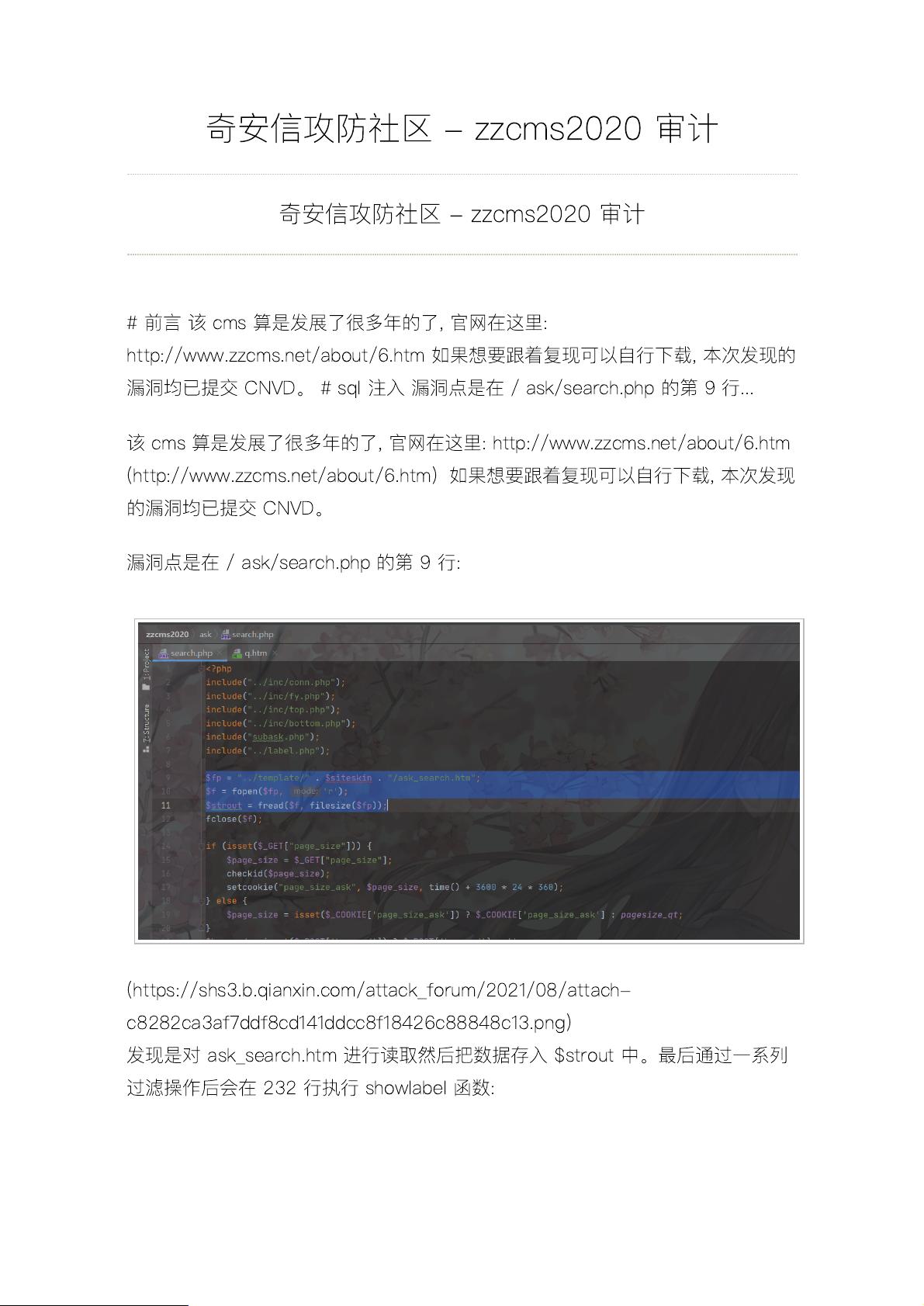

"zzcms2020代码审计1" 这篇文档是关于奇安信攻防社区对zzcms2020版本进行的一次代码审计的结果。审计过程中发现了SQL注入漏洞,该CMS系统已经在市场上发展多年,并且其官方网站提供了更多信息。在审计过程中,安全研究人员详细跟踪了漏洞的产生路径,以揭示潜在的安全风险。 SQL注入是一种常见的网络安全威胁,它发生在应用处理用户输入的数据时,没有正确地过滤或转义SQL语句,导致攻击者能够插入恶意SQL代码,从而获取、修改、删除数据库中的敏感信息。在这个特定的案例中,问题出现在`/ask/search.php`文件的第9行,这个文件可能用于处理用户的搜索请求。 研究人员发现,系统会读取`ask_search.htm`的内容并将其存储在变量`$strout`中。然后,经过一系列的过滤操作,数据在第232行传递给了`showlabel`函数。这一环节可能是为了格式化或显示数据,但如果没有适当的输入验证和清理,就可能导致安全漏洞。 进一步分析表明,在`showlabel`函数内部,存在一个名为`fixed`的函数调用。这通常是用于处理或清理输入数据的,但审计发现它可能存在不足,未能有效地防止恶意SQL代码执行。攻击者可能会利用这一点,通过精心构造的输入来绕过现有的过滤机制,从而执行任意SQL命令。 由于此问题已经提交给CNVD(中国国家网络与信息安全信息通报中心),我们可以推断,这不仅是一个理论上的漏洞,而且可能对使用zzcms2020的网站构成实际威胁。修复此类漏洞通常涉及到强化输入验证,使用参数化查询,或者在处理用户输入时使用预编译的SQL语句,以确保即使有恶意代码,也无法被解析为有效的SQL命令。 这篇审计报告提醒我们,无论是开发者还是系统管理员,都需要重视代码安全,尤其是在处理用户输入时。定期进行代码审计和安全测试是防止此类攻击的重要步骤。对于zzcms的用户,及时更新到安全版本,或者应用官方发布的补丁是保护网站免受此类攻击的关键措施。

下载后可阅读完整内容,剩余8页未读,立即下载

- 粉丝: 26

- 资源: 303

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

最新资源

- 最优条件下三次B样条小波边缘检测算子研究

- 深入解析:wav文件格式结构

- JIRA系统配置指南:代理与SSL设置

- 入门必备:电阻电容识别全解析

- U盘制作启动盘:详细教程解决无光驱装系统难题

- Eclipse快捷键大全:提升开发效率的必备秘籍

- C++ Primer Plus中文版:深入学习C++编程必备

- Eclipse常用快捷键汇总与操作指南

- JavaScript作用域解析与面向对象基础

- 软通动力Java笔试题解析

- 自定义标签配置与使用指南

- Android Intent深度解析:组件通信与广播机制

- 增强MyEclipse代码提示功能设置教程

- x86下VMware环境中Openwrt编译与LuCI集成指南

- S3C2440A嵌入式终端电源管理系统设计探讨

- Intel DTCP-IP技术在数字家庭中的内容保护

信息提交成功

信息提交成功