2022年央企 SDL 实践分享:深度解析信息安全事件与体系建设

需积分: 5 98 浏览量

更新于2024-07-05

收藏 4.96MB PDF 举报

"某央企在2022年的 SDL (安全开发生命周期) 实践分享中,重点关注了信息安全事件案例、SDL流程介绍、相关工具与流程体系构建以及面临的痛点和交流。以下是具体内容的深入解析:

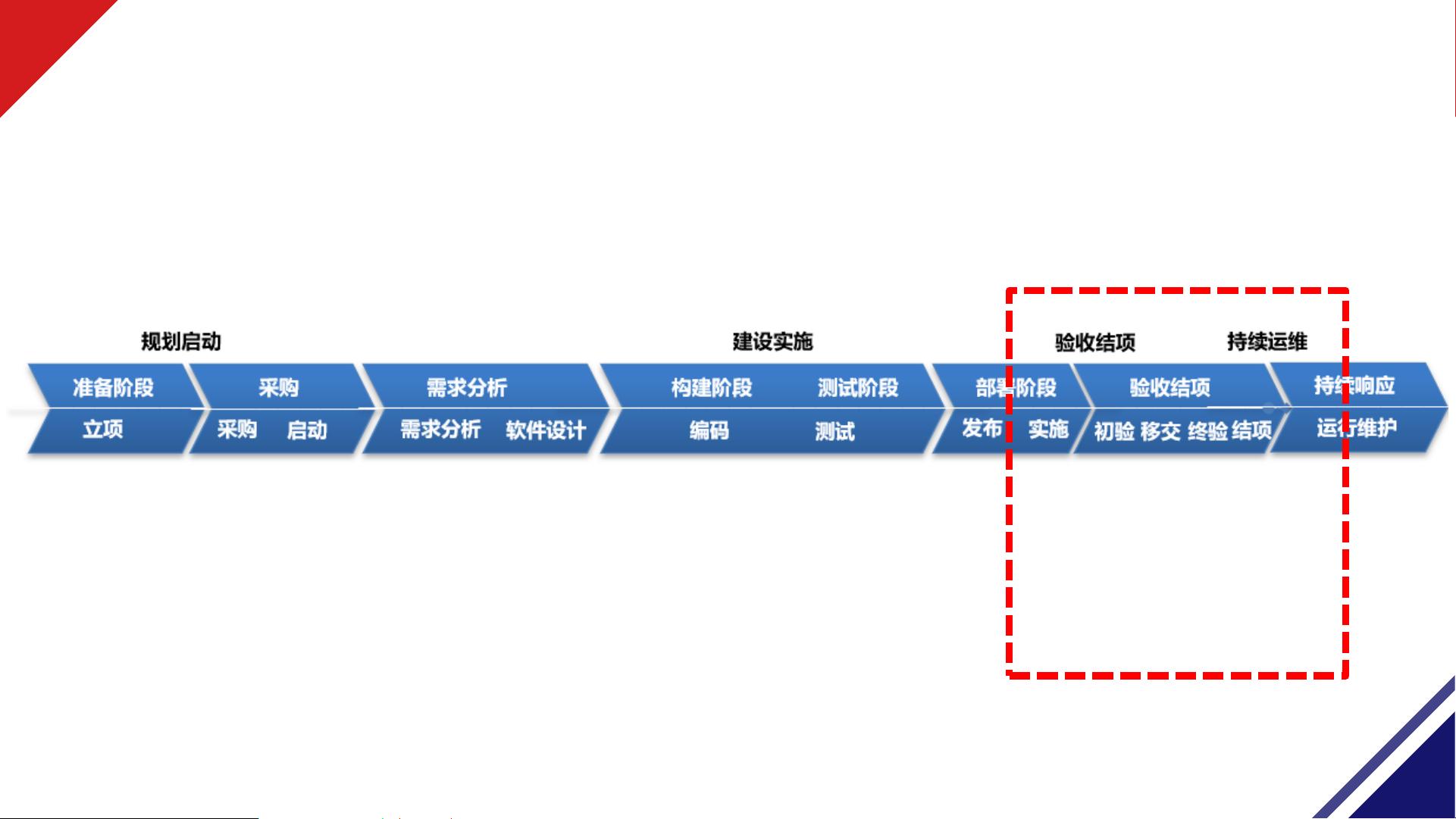

1. SDL流程介绍:

SDL是软件开发生命周期中的一个关键环节,它旨在确保软件的安全性从需求阶段开始,贯穿整个开发过程,直至部署和维护。该流程通常包括需求分析、设计、编码、测试、审查、集成和部署等阶段,每个阶段都有针对安全风险的管理和控制措施。

2. SDL相关工具:

在实践过程中,央企运用了多种工具来支持SDL,如静态代码分析工具用于早期发现代码中的潜在安全漏洞,渗透测试工具进行模拟攻击以评估系统防御能力,以及安全配置管理工具帮助确保系统设置符合最佳安全实践。

3. SDL体系建设:

企业建立了全面的SDL体系,涵盖了政策文档、标准操作程序、培训计划和应急响应机制。通过制定明确的安全策略,企业能够确保所有开发人员理解和遵循安全最佳实践。此外,企业还实施了持续集成/持续交付(CI/CD)流程,结合自动化测试和安全扫描,确保在每个开发阶段都能及时发现并修复安全问题。

4. 信息安全事件案例分析:

分享中列举了多个国内企业的信息安全事件,如携程网支付接口安全漏洞、中国电信用户信息泄露、云南机场OA客户端数据泄漏以及连锁酒店网站的开房信息泄露。这些案例揭示了企业在 SDL实践中的不足,比如业务权限控制不严、系统审计不到位、弱口令管理不当、数据加密缺失等问题。

5. 痛点和交流:

企业面临的主要痛点包括技术更新速度快,安全威胁层出不穷;跨部门协作困难,安全意识参差不齐;以及如何在保证效率的同时确保安全的平衡。通过分享和交流,企业希望能够提升全体员工对SDL的认识,加强内外部合作,共同应对挑战。

总结,该分享不仅提供了SDL的具体实施路径,还通过对真实案例的剖析,强调了在数字化转型过程中信息安全的重要性,并提出了改进和优化的方向。这对于其他组织在构建和提升自身安全防护能力具有参考价值。"

2024-02-02 上传

2021-08-08 上传

2023-09-27 上传

2024-10-02 上传

2024-09-23 上传

2023-09-09 上传

2023-12-06 上传

2024-03-11 上传

2024-09-28 上传

大棉花哥哥

- 粉丝: 3355

- 资源: 37

最新资源

- JDK 17 Linux版本压缩包解压与安装指南

- C++/Qt飞行模拟器教员控制台系统源码发布

- TensorFlow深度学习实践:CNN在MNIST数据集上的应用

- 鸿蒙驱动HCIA资料整理-培训教材与开发者指南

- 凯撒Java版SaaS OA协同办公软件v2.0特性解析

- AutoCAD二次开发中文指南下载 - C#编程深入解析

- C语言冒泡排序算法实现详解

- Pointofix截屏:轻松实现高效截图体验

- Matlab实现SVM数据分类与预测教程

- 基于JSP+SQL的网站流量统计管理系统设计与实现

- C语言实现删除字符中重复项的方法与技巧

- e-sqlcipher.dll动态链接库的作用与应用

- 浙江工业大学自考网站开发与继续教育官网模板设计

- STM32 103C8T6 OLED 显示程序实现指南

- 高效压缩技术:删除重复字符压缩包

- JSP+SQL智能交通管理系统:违章处理与交通效率提升