客户端应用程序安全测试手册

需积分: 0 137 浏览量

更新于2024-06-21

收藏 4.78MB PDF 举报

"客户端应用程序安全测试"

客户端应用程序安全测试是确保软件安全的重要环节,特别是在C/S架构中,客户端作为用户与服务器交互的第一道防线,其安全性直接影响到整个系统的稳定性。本手册由vlan911整理,仅供内部学习,不涉及非法操作,旨在提供安全评估参考。

1.1 客户端测试

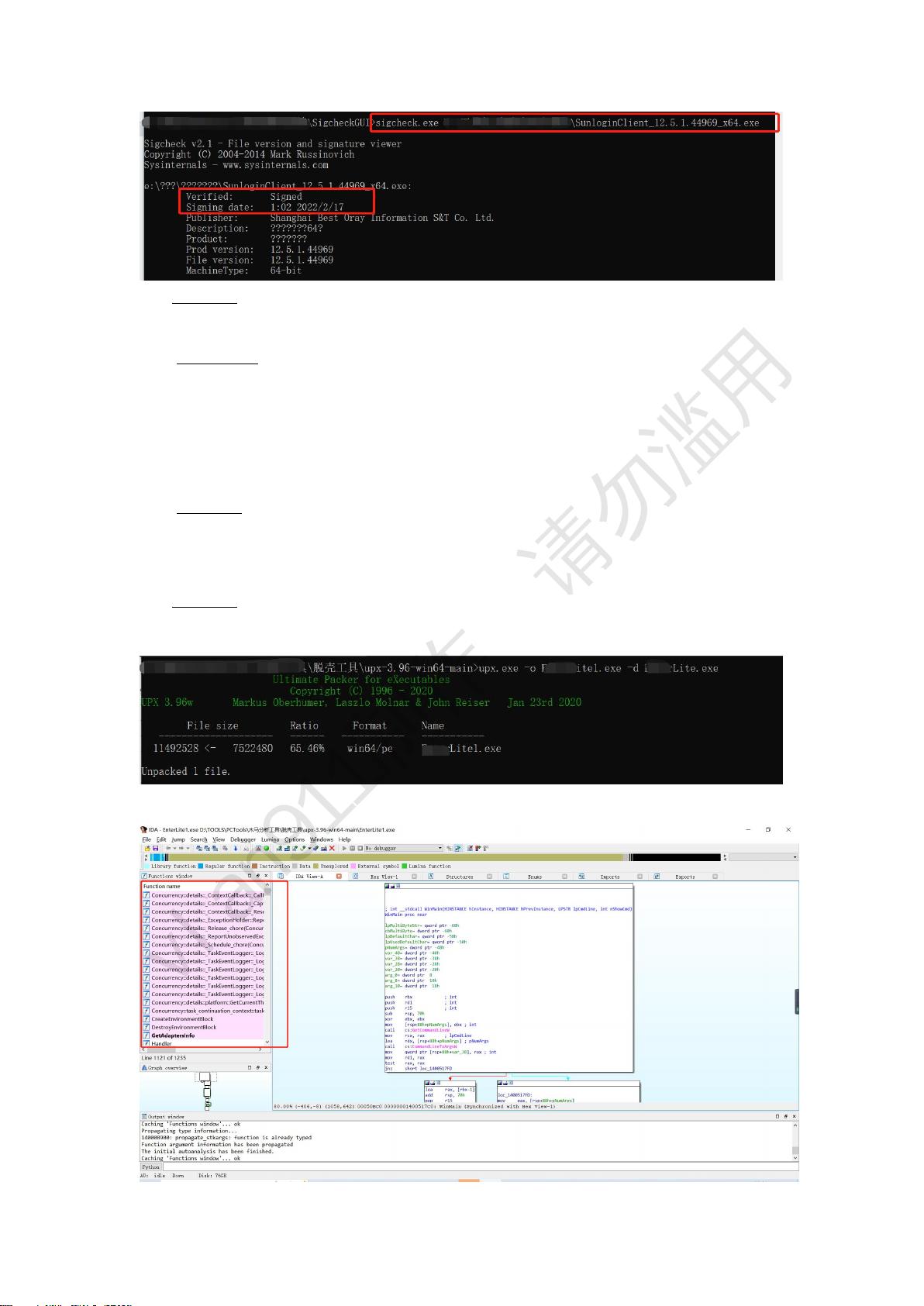

1.1.1 程序加壳检测

加壳技术用于保护程序免受逆向工程和反编译的攻击。未加壳的程序容易暴露其内部结构,使攻击者能够轻松进行调试和篡改。测试时,通过工具DIE检查,如果发现未加壳,应采取如VMProtect等强保护壳来增强程序安全性。

1.1.2 签名检测

电子签名是验证程序真实性和防止篡改的关键。使用工具如sigcheck检查程序及其组件的签名状态,确保它们未被非法替换,尤其是在Windows环境下,保证程序的完整性和可用性。

1.1.3 逆向分析/反编译防护

逆向工程分析可能导致代码泄露,应使用反调试和反编译技术来防止。可以采用混淆、加密等手段增加逆向分析的难度。

1.1.4 动态调试防护

防止动态调试有助于避免攻击者通过调试工具分析程序逻辑。可以设置调试检测机制,一旦检测到调试行为,立即终止执行或给出警告。

1.1.5 客户端程序完整性校验

定期校验程序的完整性,确保未被篡改。这可以通过哈希校验或其他完整性验证技术实现。

1.1.6 键盘消息记录

防止键盘记录器截取用户输入,确保敏感数据安全。可以采用安全的输入方法,如加密传输键盘事件。

1.1.7 DLL注入

DLL注入是攻击者常用的手法,通过注入恶意DLL控制程序行为。应检查程序是否对DLL加载有严格的控制,防止非法注入。

1.1.8 DLL劫持

防止DLL劫持,确保正确加载所需库文件。使用固定路径或验证加载的DLL签名来避免劫持。

1.1.9 本地文件安全

管理好客户端的文件访问权限,避免敏感文件被非法读写或修改。

1.1.10 网络数据传输安全

使用加密传输,如TLS/SSL,确保数据在网络中传输时不被窃取。

1.1.11 本地注册表安全

限制对注册表的不必要访问,防止攻击者通过篡改注册表键值影响程序行为。

1.1.12 内存安全

内存安全是防止缓冲区溢出和其他内存相关漏洞的关键,应采用安全编程实践,如使用内存安全的编程语言或库。

1.1.13 本地调试安全

限制本地调试权限,防止攻击者通过调试接口获取敏感信息或控制程序。

2.1 服务端测试

服务端测试主要关注网络通信的安全,包括HTTP和TCP协议抓包,以及常见的服务端漏洞检测。

2.1.1 HTTP抓包方式

检查HTTP通信,查找潜在的明文传输、未授权访问等问题。

2.1.2 TCP协议抓包方式

通过抓包工具监测TCP通信,确保数据的完整性和机密性。

2.1.3 常见漏洞列表

识别并修复如SQL注入、跨站脚本、文件包含等常见服务端漏洞。

客户端应用程序的安全测试涵盖多个层面,从程序保护到网络通信,再到本地资源管理,每个环节都需要细致入微的检查和加固。只有全面考虑这些因素,才能构建一个相对安全的客户端应用环境。

2020-06-19 上传

2008-03-08 上传

2021-05-22 上传

245 浏览量

2021-05-09 上传

2008-08-24 上传

wxy112110

- 粉丝: 0

- 资源: 1

最新资源

- Consistent-Sparse-Deep-Learning-Theory-and-Computation

- torch_spline_conv-1.2.1-cp37-cp37m-linux_x86_64whl.zip

- MySQL用户定义函数

- Release QMYSQL driver 6.2.4-msvc2019-x64

- resourcer-docs:简单的应用程序,可为使用koa-resourcer挂载的路由生成文档

- daliansky-tan.github.io

- 医疗健康网站模版

- ANNOgesic-1.0.18-py3-none-any.whl.zip

- primeiro

- 用心倾听患者就是最好的良药——医疗行业项目汇报ppt模板

- D-StarBeacon

- 图片

- recent-projects:原子

- hacker-chat

- polyEngine:是的,制作游戏

- SQLite比较实用程序