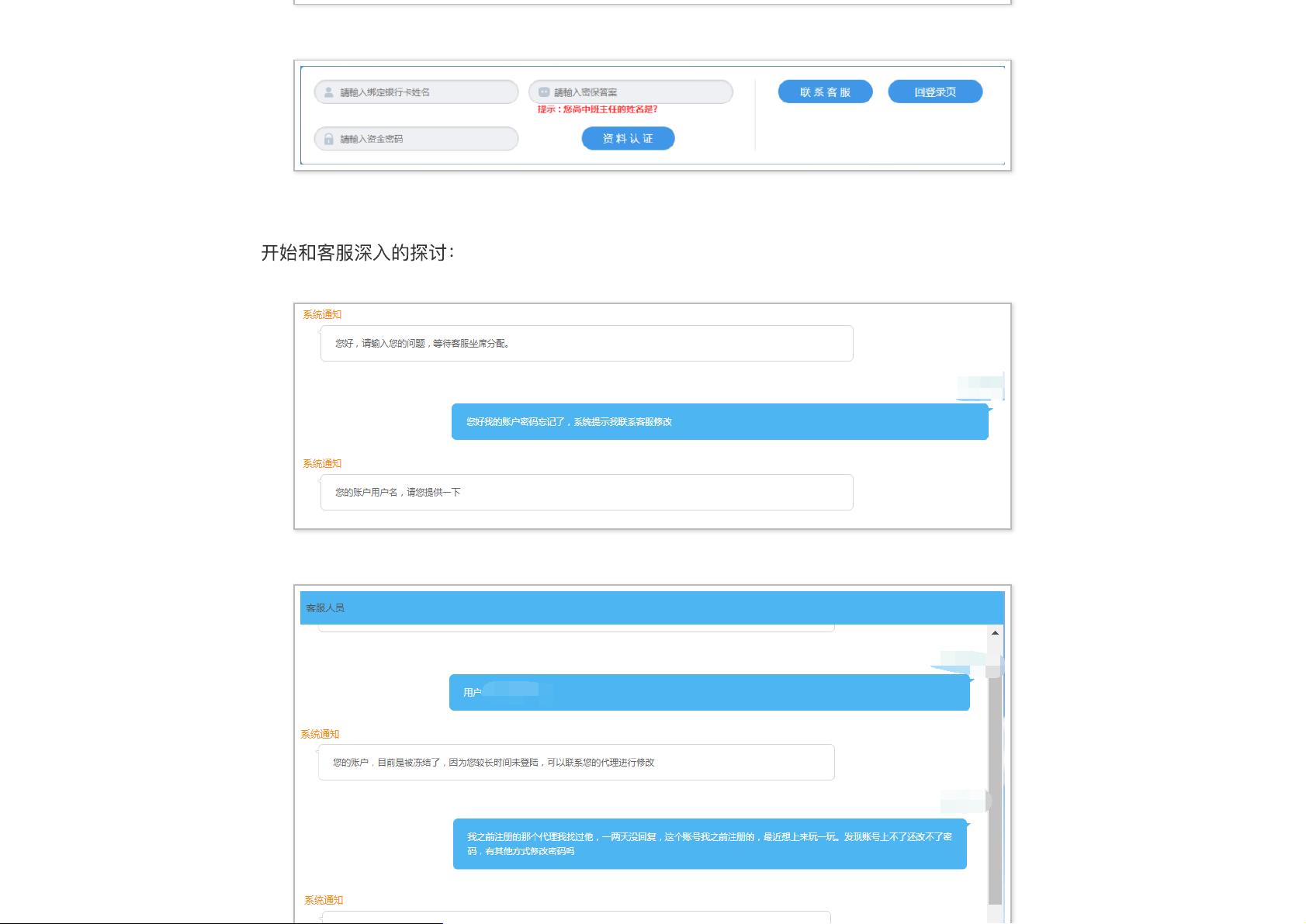

"这篇文档详细记录了一次网络安全渗透测试的过程,从社工手段获取密码,到尝试SQL注入,再到绕过安全防护写入webshell,最后进行权限提升和内网渗透。作者首先遇到了首页无法访问的问题,然后通过试探性踩点在忘记密码功能中枚举出大量用户名。在获取用户信息后,作者发现两种类型的用户,一种需要完整资料才能修改密码,另一种需联系客服。在与客服交流中,作者尝试利用社工手段获取更多信息。在尝试任意文件上传漏洞时,虽然绕过了前端限制,但遇到了后缀黑名单和安全狗的防护。最终,作者找到了一个PHP马并成功上传,但由于没有回显路径和自定义图片地址,进一步操作受到阻碍。"

本文档主要涵盖了以下几个知识点:

1. **社会工程学(Social Engineering)**:在本案例中,社会工程学被用来获取客服的信任,从而可能获得额外的用户信息或者权限。这通常包括通过电话、电子邮件或在线聊天等渠道与目标组织的员工进行互动,以获取敏感信息。

2. **SQL注入(SQL Injection)**:这是一种常见的网络安全攻击方式,攻击者通过输入恶意的SQL语句来操纵数据库。文中提到尝试通过枚举用户名并结合SQL注入规则来获取更多数据。

3. **Webshell**:Webshell是攻击者上传到目标服务器的后门程序,用于远程控制服务器。在文中,作者试图利用文件上传漏洞写入Webshell,但被后缀黑名单和安全狗阻止。

4. **安全狗**:安全狗是一款常见的网站防火墙,能有效防止SQL注入、XSS跨站脚本等攻击。文中提到的安全狗防护系统阻止了攻击者的PHP马直接上传。

5. **文件上传漏洞**:攻击者寻找的漏洞,允许他们上传任意类型的文件,可能导致服务器安全风险。在这种情况下,攻击者试图上传PHP马以获取服务器控制权。

6. **文件后缀黑名单**:服务器设置的一种防御机制,禁止特定扩展名的文件上传,以防止恶意文件执行。

7. **免杀马**:为了绕过安全防护措施,攻击者经常创建或使用经过优化的代码,使其在检测系统中不被识别为威胁。文中提到的免杀马是一个PHP后门,用于执行命令。

8. **权限提升**:在成功获得初步访问权限后,攻击者通常会寻找方法提升自己的权限,以访问更敏感的信息或控制系统。

9. **内网渗透**:一旦攻击者突破外层防线,他们可能会尝试进入内部网络,这可能涉及到横向移动和利用内部系统的漏洞。

10. **网络安全扫描工具**:如文中提到的自制字典目录扫描工具“御剑”和nmap,这些工具用于探测网站结构和开放端口,是渗透测试中的常见工具。

整个过程展示了网络安全防护的重要性以及攻击者如何利用各种技术手段进行渗透。对于网站开发者和网络安全专业人员来说,了解这些攻击手段有助于提高系统的安全性。