Binary Bomb实验:拆除Linux可执行程序中的炸弹阶段

需积分: 20 57 浏览量

更新于2024-07-16

收藏 984KB DOCX 举报

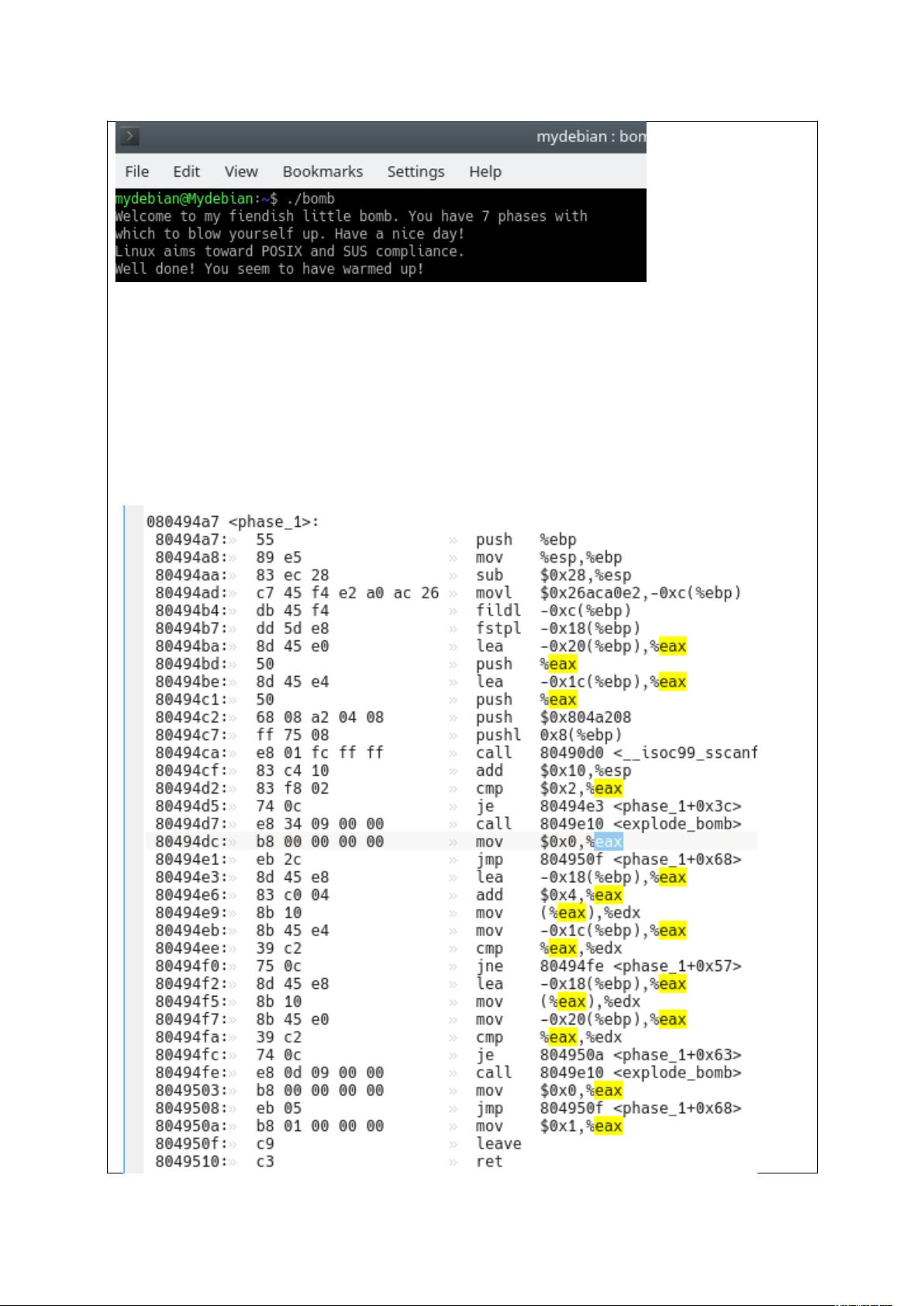

"计算机系统基础的实验作业,涉及Binary Bomb实验,通过拆除Linux可执行程序中的Phase 0到Phase 6的7个阶段的炸弹,提升对机器级表示、汇编语言、调试器和逆向工程的理解。实验使用Debian 10 32位环境,可选择DDD、edb-debugger或gdb等调试工具。"

在“Binary Bomb”实验中,学生需要深入理解计算机系统的基础原理,包括但不限于以下几个关键知识点:

1. 机器级表示:实验中每个阶段都涉及到不同的机器级指令,这要求学生能够阅读和理解汇编代码。例如,在阶段0中,通过反汇编找到`read_line()`函数,分析`eax`寄存器的使用,以及如何处理内存中的字符串。

2. 汇编语言:汇编语言是与机器代码直接对应的编程语言,实验中需要识别和解释汇编指令,如`push`, `mov`, `sub`, `call`等,以理解程序的逻辑流程。

3. 调试器的使用:调试器如GDB是逆向工程的重要工具,用于跟踪程序执行、设置断点、查看内存状态和变量值,帮助分析程序行为,找出正确的“拆弹密码”。

4. 浮点表示:在阶段1,学生需理解浮点数在计算机中的存储和运算方式,可能涉及到浮点运算单元(FPU)和相关的汇编指令。

5. 循环和条件/分支:阶段2和阶段3分别涉及循环结构(如`for`或`while`)和条件分支(如`if`和`switch`),需要理解这些控制流结构在汇编级别的实现。

6. 递归调用和栈:阶段4可能要求学生理解函数调用过程,特别是递归调用时栈帧的变化,以及如何在汇编中识别和处理这些调用。

7. 指针操作:阶段5的重点可能是指针的使用,包括指针的计算、解引用和指针数组,这要求对内存地址和指针运算有深刻理解。

8. 链表和结构体:在阶段6,可能涉及链表数据结构的处理,以及如何通过指针操作遍历链表和访问结构体成员。

9. 隐藏阶段:除了以上六个公开阶段,可能存在一个隐藏阶段,需要通过特殊手段触发,这可能涉及到更高级的逆向工程技巧,比如寻找隐藏的函数调用或特定的内存模式。

完成这个实验不仅需要扎实的理论知识,还需要实践技能,包括如何读取和理解汇编代码、如何使用调试器进行动态分析、以及如何运用这些知识来解决实际问题。通过这样的实验,学生将能够更深入地理解计算机系统的底层运作,提高其问题解决和逆向工程的能力。

点击了解资源详情

点击了解资源详情

点击了解资源详情

2022-01-05 上传

2021-12-06 上传

2023-03-30 上传

2021-09-30 上传

我过来啦

- 粉丝: 302

- 资源: 5

最新资源

- Angular程序高效加载与展示海量Excel数据技巧

- Argos客户端开发流程及Vue配置指南

- 基于源码的PHP Webshell审查工具介绍

- Mina任务部署Rpush教程与实践指南

- 密歇根大学主题新标签页壁纸与多功能扩展

- Golang编程入门:基础代码学习教程

- Aplysia吸引子分析MATLAB代码套件解读

- 程序性竞争问题解决实践指南

- lyra: Rust语言实现的特征提取POC功能

- Chrome扩展:NBA全明星新标签壁纸

- 探索通用Lisp用户空间文件系统clufs_0.7

- dheap: Haxe实现的高效D-ary堆算法

- 利用BladeRF实现简易VNA频率响应分析工具

- 深度解析Amazon SQS在C#中的应用实践

- 正义联盟计划管理系统:udemy-heroes-demo-09

- JavaScript语法jsonpointer替代实现介绍