ACProtect V1.09脱壳:定位OEP与绕过硬件检测

需积分: 0 183 浏览量

更新于2024-07-01

收藏 648KB PDF 举报

本章将深入探讨针对ACProtect V1.09的脱壳技术,这是一种高级的壳保护机制。ACProtect V1.09采用了复杂的方法来防止动态分析和调试,包括使用Process32Next等API进行反调试检测,以及可能存在的stolen code(被盗代码)问题。为了进行有效的逆向工程,我们需要定位OEP(原点执行点)。

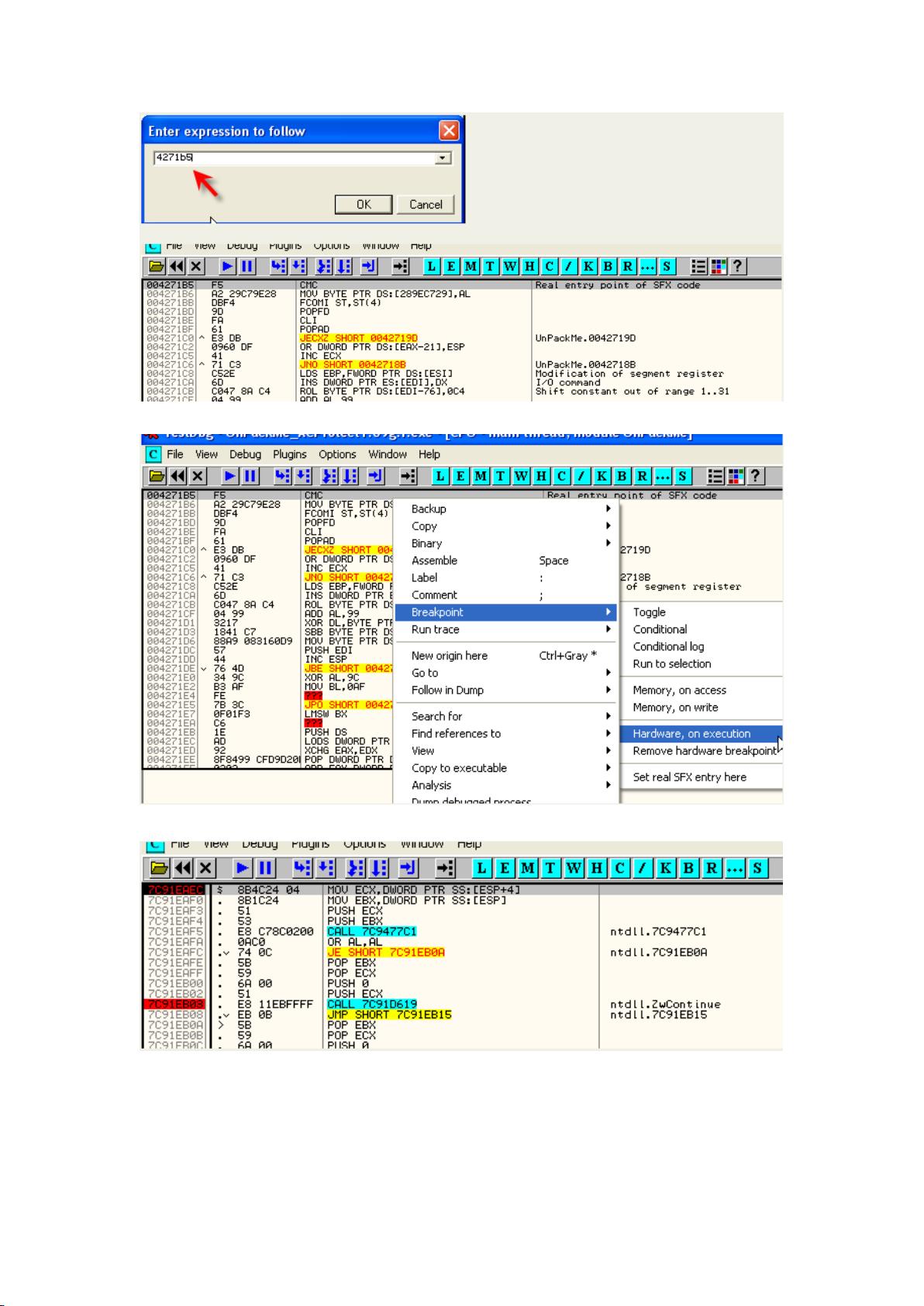

定位OEP通常有多种方法,如利用OD(OllyDbg)内置的追踪功能,通过Debugging options中的SFX选项设置跟踪,尽管在某些情况下,这可能会被壳干扰。定位到的OEP可能是真实的,但也可能被stolen bytes(被盗取并插入的代码)混淆。因此,识别和处理stolen bytes是脱壳过程中的关键步骤。

此外,壳可能通过硬件断点检测来增强防护。在尝试设置硬件断点时,如果没有触发,可能是由于壳对硬件中断的规避。为了解决这个问题,我们需要借助外部脚本HBP.txt,它能够帮助设置绕过的硬件执行断点。具体操作是在KiUserExceptionDispatcher和ZwContinue等关键地址设置断点,并在壳的入口点,如4271B5位置设置硬件执行断点,确保在执行时能准确打断。

通过这种方法,即使面对ACProtect V1.09的复杂保护,逆向工程师也能逐步揭示隐藏的逻辑,找到真正的入口点,进而进行更深入的代码分析和修复工作。理解并熟练运用这些技术,是成功脱壳的关键,尤其是在对抗现代恶意软件时,理解壳的防御策略和应对技巧至关重要。

点击了解资源详情

2022-08-03 上传

2022-08-03 上传

106 浏览量

2014-07-10 上传

2010-03-13 上传

网络小精灵

- 粉丝: 36

- 资源: 334

最新资源

- 深入浅出:自定义 Grunt 任务的实践指南

- 网络物理突变工具的多点路径规划实现与分析

- multifeed: 实现多作者间的超核心共享与同步技术

- C++商品交易系统实习项目详细要求

- macOS系统Python模块whl包安装教程

- 掌握fullstackJS:构建React框架与快速开发应用

- React-Purify: 实现React组件纯净方法的工具介绍

- deck.js:构建现代HTML演示的JavaScript库

- nunn:现代C++17实现的机器学习库开源项目

- Python安装包 Acquisition-4.12-cp35-cp35m-win_amd64.whl.zip 使用说明

- Amaranthus-tuberculatus基因组分析脚本集

- Ubuntu 12.04下Realtek RTL8821AE驱动的向后移植指南

- 掌握Jest环境下的最新jsdom功能

- CAGI Toolkit:开源Asterisk PBX的AGI应用开发

- MyDropDemo: 体验QGraphicsView的拖放功能

- 远程FPGA平台上的Quartus II17.1 LCD色块闪烁现象解析