防火墙技术原理与访问控制机制

需积分: 50 45 浏览量

更新于2024-09-14

1

收藏 1.22MB DOC 举报

防火墙技术原理_访问控制及访问控制列表

防火墙技术原理是计算机网络安全的核心内容之一,访问控制是其重要组成部分。访问控制是指限制访问主体对访问客体的访问权限,从而使计算机系统在合法范围内合用。访问控制机制决定用户及代表一定用户利益的程序能干什么、及做到什么程度。

访问控制的重要过程包括:

1. 鉴别(authentication):检验主体的合法身份。

2. 授权(authorization):限制用户对资源的访问级别。

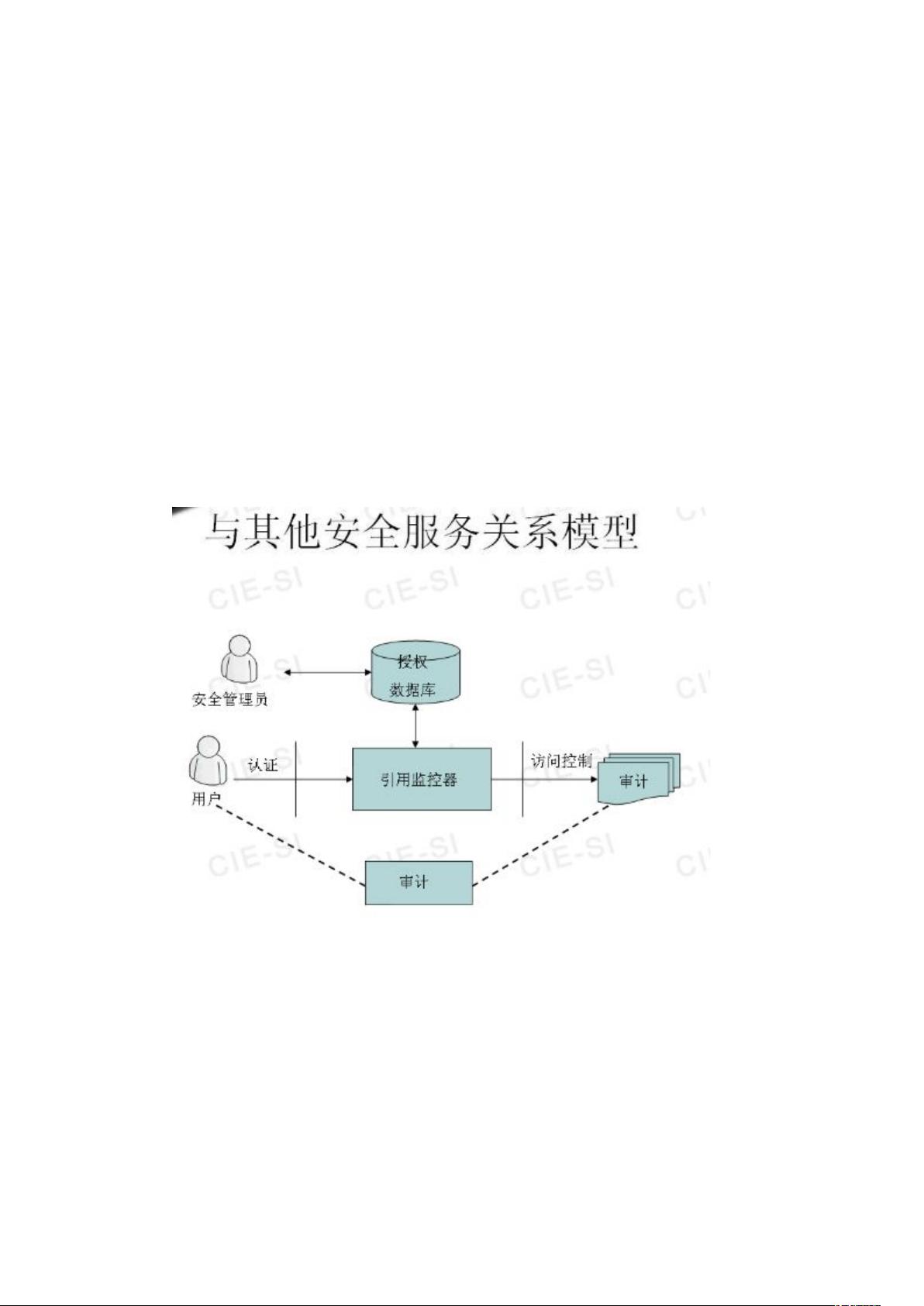

访问控制与其他安全服务之间的关系模型可以用图形来表示:

[pic]

访问控制原理是指通过限制访问主体对访问客体的访问权限来保护计算机系统的安全。访问控制可以分为传统访问控制和新型访问控制两大类。

传统访问控制包括:

1. 自主访问控制(DAC):允许对象的属主针对该对象的保护策略。实现方式是通过授权列表(或访问控制列表)来限定那些主体针对那些客体可以执行什么操作。适用范围是商用,主流的操作系统Windows、防火墙。

2. 强制访问控制(MAC):每个主体都有既定的安全属性,每个客体也都有既定安全属性,主体对客体是否能执行特定的操作取决于两者安全属性之间的关系。实现方式是所有主体(用户、进程)和客体(文件、数据)都被分配了安全标签,安全标签标识一个安全等级。适用范围是强制访问控制进行了很强的等级划分,经常用于军事用途。

新型访问控制包括:

1. 基于角色的访问控制(RBAC):在用户(user)和访问许可权(permission)之间引入角色(Role)的概念,用户与特定一个或多个角色相联系,角色与一个或多个访问许可权限相联系。角色是一个或多个用户可执行的操作的集合,他体现了RBAC的基本思想,即授权给用户的访问权限。

2. 基于任务的访问控制(TBAC):根据任务的性质和安全要求,动态地分配访问权限。

访问控制列表(ACL)是访问控制机制中的一种重要实现方式。ACL是指一个访问控制列表,该列表中包含了哪些主体可以对哪些客体执行什么操作的权限信息。ACL可以是静态的,也可以是动态的。

访问控制是防火墙技术原理中的一个重要组成部分,是保护计算机系统安全的有效手段。通过结合访问控制机制和访问控制列表,可以有效地限制访问主体对访问客体的访问权限,从而保护计算机系统的安全。

2020-03-04 上传

点击了解资源详情

2010-01-27 上传

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

点击了解资源详情

xy_wch

- 粉丝: 0

- 资源: 17

最新资源

- WordPress作为新闻管理面板的实现指南

- NPC_Generator:使用Ruby打造的游戏角色生成器

- MATLAB实现变邻域搜索算法源码解析

- 探索C++并行编程:使用INTEL TBB的项目实践

- 玫枫跟打器:网页版五笔打字工具,提升macOS打字效率

- 萨尔塔·阿萨尔·希塔斯:SATINDER项目解析

- 掌握变邻域搜索算法:MATLAB代码实践

- saaraansh: 简化法律文档,打破语言障碍的智能应用

- 探索牛角交友盲盒系统:PHP开源交友平台的新选择

- 探索Nullfactory-SSRSExtensions: 强化SQL Server报告服务

- Lotide:一套JavaScript实用工具库的深度解析

- 利用Aurelia 2脚手架搭建新项目的快速指南

- 变邻域搜索算法Matlab实现教程

- 实战指南:构建高效ES+Redis+MySQL架构解决方案

- GitHub Pages入门模板快速启动指南

- NeonClock遗产版:包名更迭与应用更新