SNORT入侵检测系统详解及实验报告

需积分: 0 87 浏览量

更新于2024-08-04

收藏 579KB DOCX 举报

"张光华的实验报告介绍了SNORT入侵检测系统,包括其工作机理、体系结构、三种工作模式以及规则详解。"

SNORT入侵检测系统(IDS)是一种强大的开源工具,主要用于实时监控网络流量,检测潜在的攻击行为。该系统能进行协议分析,对数据包内容进行搜索和匹配,以识别多种类型的攻击,并能实时发出警报。

SNORT的体系结构分为四个主要模块:

1. 数据包嗅探模块:这个模块负责监听网络上的数据包,对网络活动进行分析。它通过捕获网络接口上的流量,为后续处理提供原始数据。

2. 预处理模块:此模块包含一系列插件,用于检查原始数据包,识别如端口扫描、IP碎片等异常行为。预处理后,数据包会被传递给检测引擎,以便更深入的分析。

3. 检测模块:这是SNORT的核心部分。它基于预设的规则对预处理后的数据包进行检查。如果数据包内容与任何规则匹配,检测引擎会通知报警模块。

4. 报警/日志模块:当检测到匹配的规则时,会触发报警,并将信息通过各种途径如网络、UNIX套接字、Windows弹出窗口、SNMP trap或第三方插件记录到日志,甚至存储到SQL数据库。

SNORT有三种工作模式:

1. 嗅探器模式:仅从网络中捕获数据包并在终端上实时显示,命令行通常使用`snort-dev`。

2. 数据包记录器模式:将数据包保存到硬盘上,对应的命令是`snort-b`。

3. 入侵检测模式:这是最复杂且可配置的模式,允许SNORT分析网络数据流,根据用户定义的规则进行匹配,并根据检测结果执行相应行动。

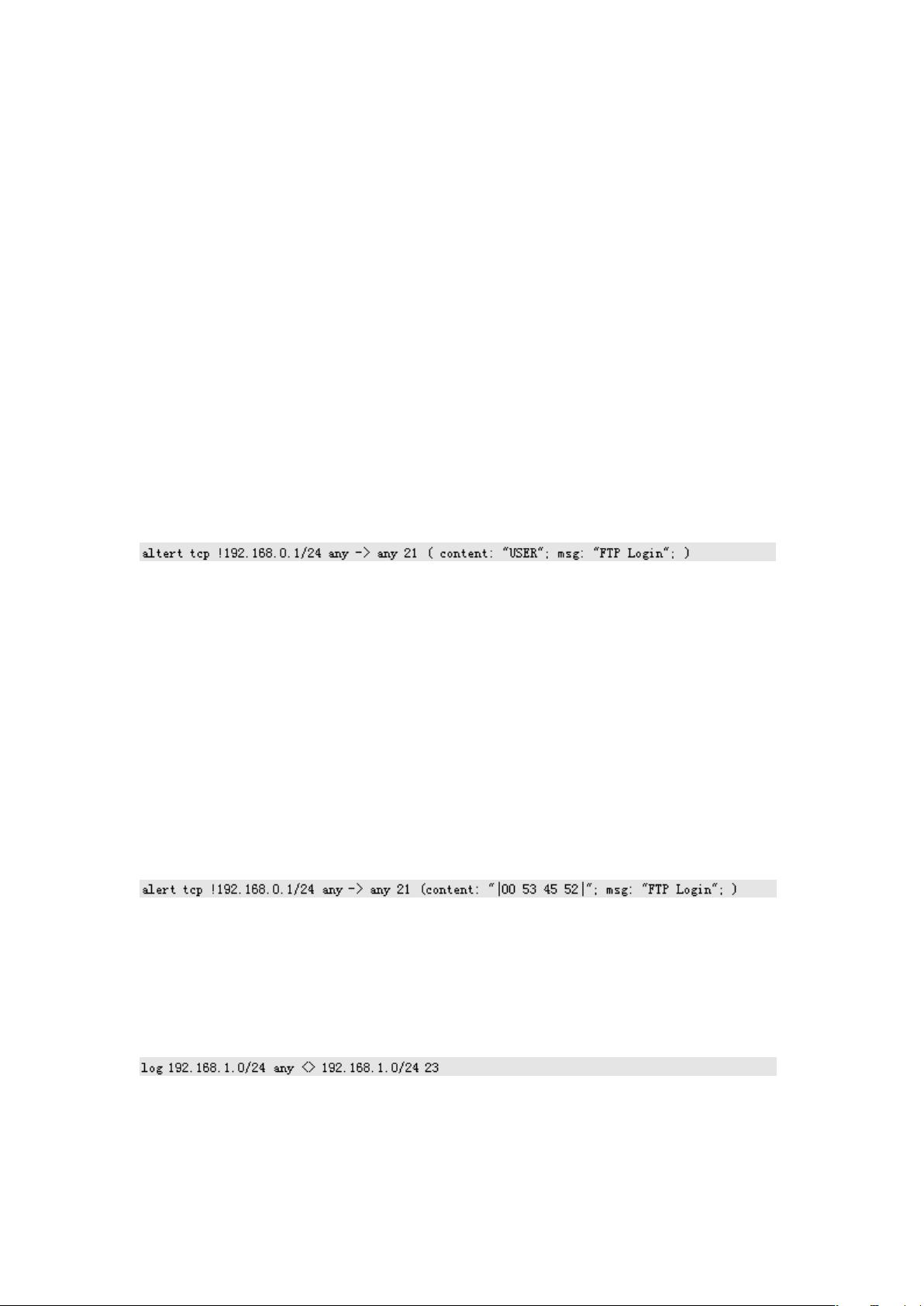

SNORT规则是其核心功能之一,这些规则定义了SNORT应该警觉的行为模式。规则通常包括匹配条件(如特定的协议、端口号或数据包内容)和响应动作(如报警或阻止数据包)。用户可以根据自己的安全需求定制和调整这些规则,以提高检测的准确性和针对性。

通过理解和掌握SNORT的工作原理和配置,可以有效地提升网络安全防护能力,及时发现并应对网络攻击。对于信息安全专业学生而言,学习和实践SNORT IDS是提升网络安全技能的重要步骤。

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2022-08-08 上传

2019-08-16 上传

坑货两只

- 粉丝: 826

- 资源: 290

最新资源

- 黑板风格计算机毕业答辩PPT模板下载

- CodeSandbox实现ListView快速创建指南

- Node.js脚本实现WXR文件到Postgres数据库帖子导入

- 清新简约创意三角毕业论文答辩PPT模板

- DISCORD-JS-CRUD:提升 Discord 机器人开发体验

- Node.js v4.3.2版本Linux ARM64平台运行时环境发布

- SQLight:C++11编写的轻量级MySQL客户端

- 计算机专业毕业论文答辩PPT模板

- Wireshark网络抓包工具的使用与数据包解析

- Wild Match Map: JavaScript中实现通配符映射与事件绑定

- 毕业答辩利器:蝶恋花毕业设计PPT模板

- Node.js深度解析:高性能Web服务器与实时应用构建

- 掌握深度图技术:游戏开发中的绚丽应用案例

- Dart语言的HTTP扩展包功能详解

- MoonMaker: 投资组合加固神器,助力$GME投资者登月

- 计算机毕业设计答辩PPT模板下载