内网渗透实战:信息收集与常用工具解析

内网渗透流程与思路和工具讲解是一门深入研究的信息安全技术,它关注的是如何通过合法或非法手段评估内部网络的安全状况,以发现潜在漏洞。以下是关于内网渗透的核心知识点:

1. **内网渗透流程**:

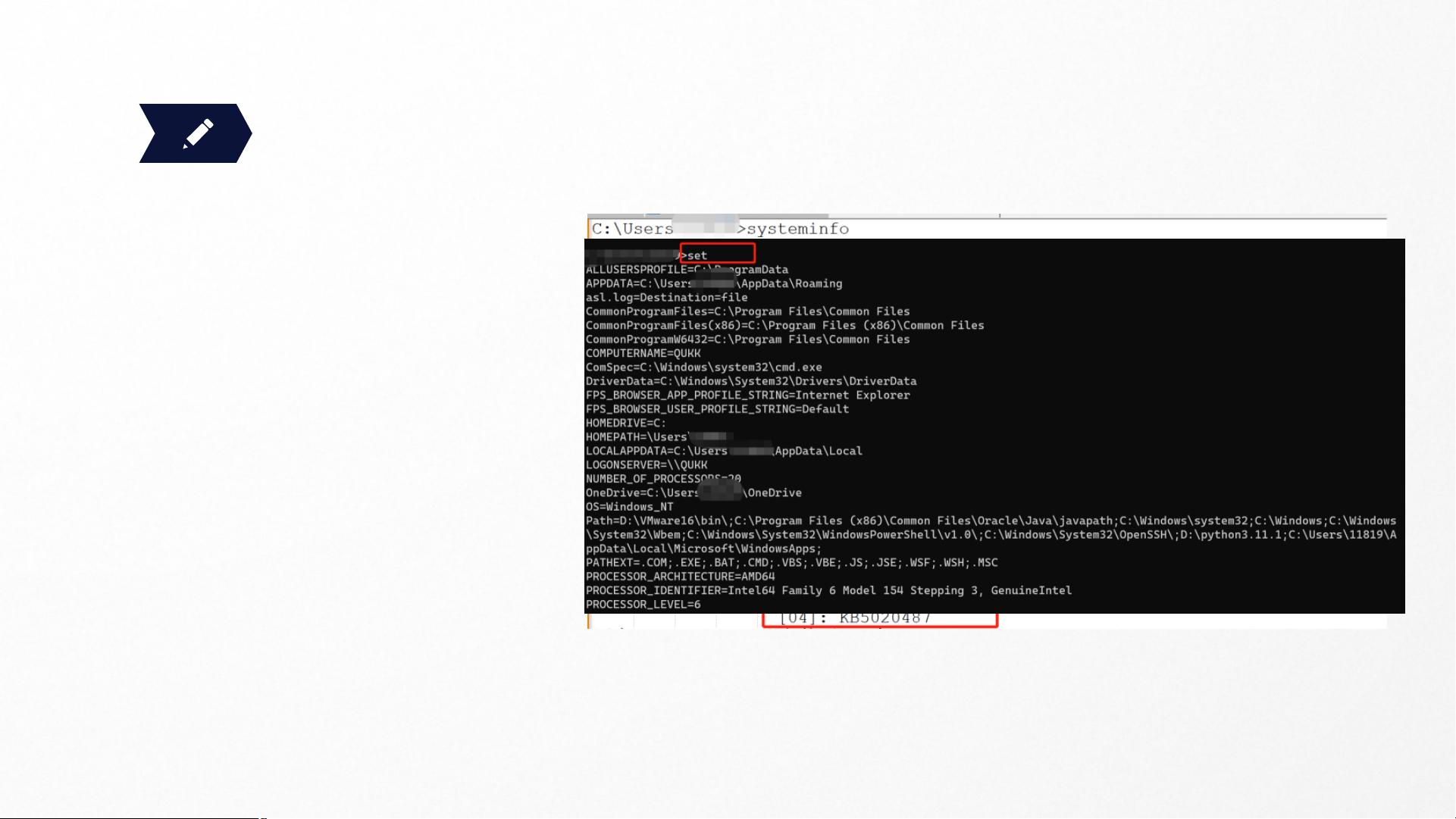

- **阶段一:信息收集**:这是渗透的第一步,包括了解目标网络架构、用户权限、系统配置和网络服务。工具如`whoami&ipconfig/all`用于获取本机信息,`netstat-ano`监控网络连接状态,`systeminfo`查看系统版本和补丁。

- **案例分享**:通过案例分析展示了如何在实际环境中应用这些工具,如查看RDP连接记录、检测在线用户等。

- **权限检测**:通过`tasklist/svc`和`queryuser`检查用户权限,确保了解网络中的访问控制。

2. **信息收集工具**:

- **系统服务信息**:`wmicproductgetname,version`用于识别特定软件,如远程桌面客户端(如TeamViewer、AnyDesk、向日葵)。

- **密码管理**:`cmdkey/list`查看存储的凭证,`regquery`操作用来获取浏览器密码,以及`HackBrowserData`工具用于恢复浏览器密码。

- **无线网络信息**:`netsh wlan`命令行工具能显示网络配置,包括连接历史和加密密钥,`mimikatz`是一款强大的Windows内存提取工具,可用于`privilege::debug`和`sekurlsa::logonp`功能来获取敏感数据。

3. **隐蔽方法**:利用内网的默认设置,如RDP连接记录,以及针对特定软件的查询,能够发现隐藏的配置信息。例如,通过`HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp`注册表键获取RDP端口配置。

4. **安全意识**:内网渗透不仅仅是技术层面的操作,还需要对网络安全政策、法规有深入理解,确保行动在合法范围内,并遵循道德黑客原则。

5. **风险与防护**:渗透过程中可能涉及的风险包括数据泄露、系统崩溃和法律纠纷。因此,渗透测试应当在严格的控制和授权下进行,以防止误操作带来的负面影响。

内网渗透测试是一个复杂而细致的过程,涉及到技术和策略的结合。掌握正确的工具和方法,同时理解和尊重组织的安全政策,是每个安全专业人员必备的技能。在实施此类活动时,必须确保遵守法律法规,并采取适当的安全措施来保护企业资产。

2023-04-10 上传

2018-05-16 上传

2021-05-25 上传

2024-04-22 上传

2023-02-11 上传

恶魔小浩哥

- 粉丝: 56

- 资源: 10

最新资源

- 俄罗斯RTSD数据集实现交通标志实时检测

- 易语言开发的文件批量改名工具使用Ex_Dui美化界面

- 爱心援助动态网页教程:前端开发实战指南

- 复旦微电子数字电路课件4章同步时序电路详解

- Dylan Manley的编程投资组合登录页面设计介绍

- Python实现H3K4me3与H3K27ac表观遗传标记域长度分析

- 易语言开源播放器项目:简易界面与强大的音频支持

- 介绍rxtx2.2全系统环境下的Java版本使用

- ZStack-CC2530 半开源协议栈使用与安装指南

- 易语言实现的八斗平台与淘宝评论采集软件开发

- Christiano响应式网站项目设计与技术特点

- QT图形框架中QGraphicRectItem的插入与缩放技术

- 组合逻辑电路深入解析与习题教程

- Vue+ECharts实现中国地图3D展示与交互功能

- MiSTer_MAME_SCRIPTS:自动下载MAME与HBMAME脚本指南

- 前端技术精髓:构建响应式盆栽展示网站