ThinkPHP 5.0 远程代码执行漏洞详解

"ThinkPHP 5.0 远程代码执行漏洞分析"

在网络安全领域,远程代码执行漏洞是一种极其危险的漏洞,允许攻击者在受害者的服务器上执行任意代码。这篇关于ThinkPHP 5.0 远程代码执行的分析报告,专注于探讨了如何利用这个特定版本的框架中的漏洞。

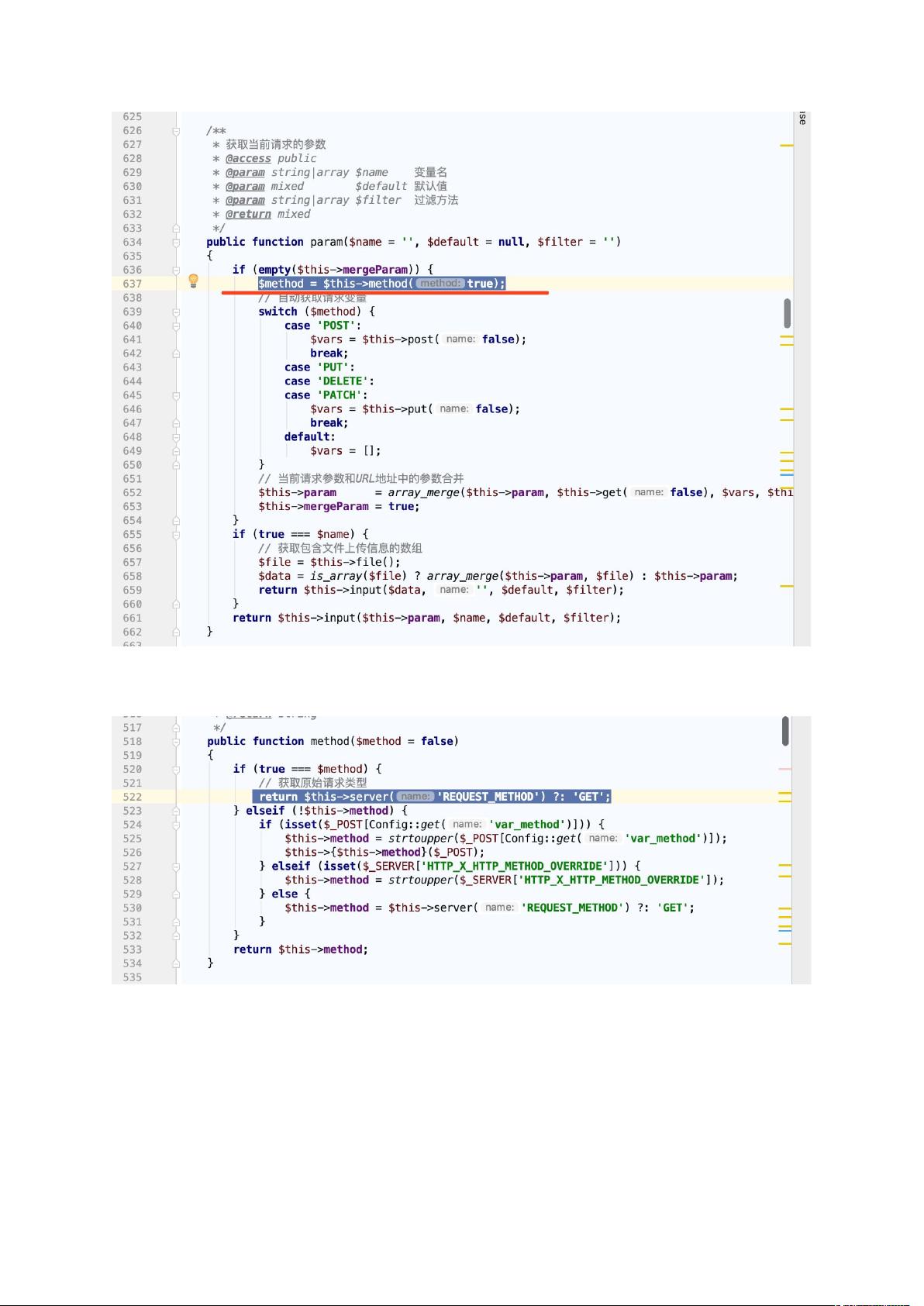

ThinkPHP 是一个流行的开源PHP框架,用于快速开发Web应用。在5.0.23版本中,存在一个与Request类相关的远程代码执行问题。关键类`Request`位于`thinkphp/library/think/Request.php`,负责处理HTTP请求。`Request`类有一个`method`函数,用于获取请求类型,如GET、POST等。这个函数在其他成员函数中被用来判断请求类型,如`isGet`、`isPost`等。

框架支持"表单伪装变量",默认值为 `_method`,这意味着攻击者可以通过这个变量覆盖请求类型,进而可能控制`Request`类的其他函数调用。在构造函数中,`Request`类会根据传递的`$options`数组来设置属性值。如果`$option`的键与类属性匹配,那么相应的属性值就会被覆盖。

在ThinkPHP 5.0.10之前,攻击者可以构造特定的请求,覆盖`filter`属性,`filter`用于全局数据过滤。这可能导致恶意代码执行。然而,在5.0.23版本中,`App`类的`module`方法进行了修改,初始化`filter`时会覆盖用户设置的值,从而减少了漏洞的利用可能性。

`Request`类的`param`函数用于获取请求参数,当传入的`$method`为`true`时,它会尝试获取请求方法,这涉及到`server`函数和`input`函数。在`input`函数中,如果`$filter`为空,`getFilter`函数会被调用。在这个过程中,由于特殊条件,攻击者可能有机会注入代码,但由于5.0.23版本的更新,这个漏洞已经被修复。

ThinkPHP 5.0 远程代码执行漏洞主要涉及`Request`类的`method`和`param`函数,以及`filter`属性的处理。虽然在5.0.23版本中已经采取措施降低了漏洞的利用风险,但这个分析提醒开发者在使用任何框架时,都需要密切关注安全更新,及时修补可能存在的漏洞,以保护应用程序免受潜在的攻击。

2019-10-22 上传

点击了解资源详情

点击了解资源详情

2022-08-03 上传

2022-08-03 上传

2024-04-22 上传

2019-07-29 上传

FLy_鹏程万里

- 粉丝: 1w+

- 资源: 86

最新资源

- MATLAB新功能:Multi-frame ViewRGB制作彩色图阴影

- XKCD Substitutions 3-crx插件:创新的网页文字替换工具

- Python实现8位等离子效果开源项目plasma.py解读

- 维护商店移动应用:基于PhoneGap的移动API应用

- Laravel-Admin的Redis Manager扩展使用教程

- Jekyll代理主题使用指南及文件结构解析

- cPanel中PHP多版本插件的安装与配置指南

- 深入探讨React和Typescript在Alias kopio游戏中的应用

- node.js OSC服务器实现:Gibber消息转换技术解析

- 体验最新升级版的mdbootstrap pro 6.1.0组件库

- 超市盘点过机系统实现与delphi应用

- Boogle: 探索 Python 编程的 Boggle 仿制品

- C++实现的Physics2D简易2D物理模拟

- 傅里叶级数在分数阶微分积分计算中的应用与实现

- Windows Phone与PhoneGap应用隔离存储文件访问方法

- iso8601-interval-recurrence:掌握ISO8601日期范围与重复间隔检查