DNS流量挖掘与机器学习:一种僵尸网络检测系统

14 浏览量

更新于2024-06-17

收藏 1.95MB PDF 举报

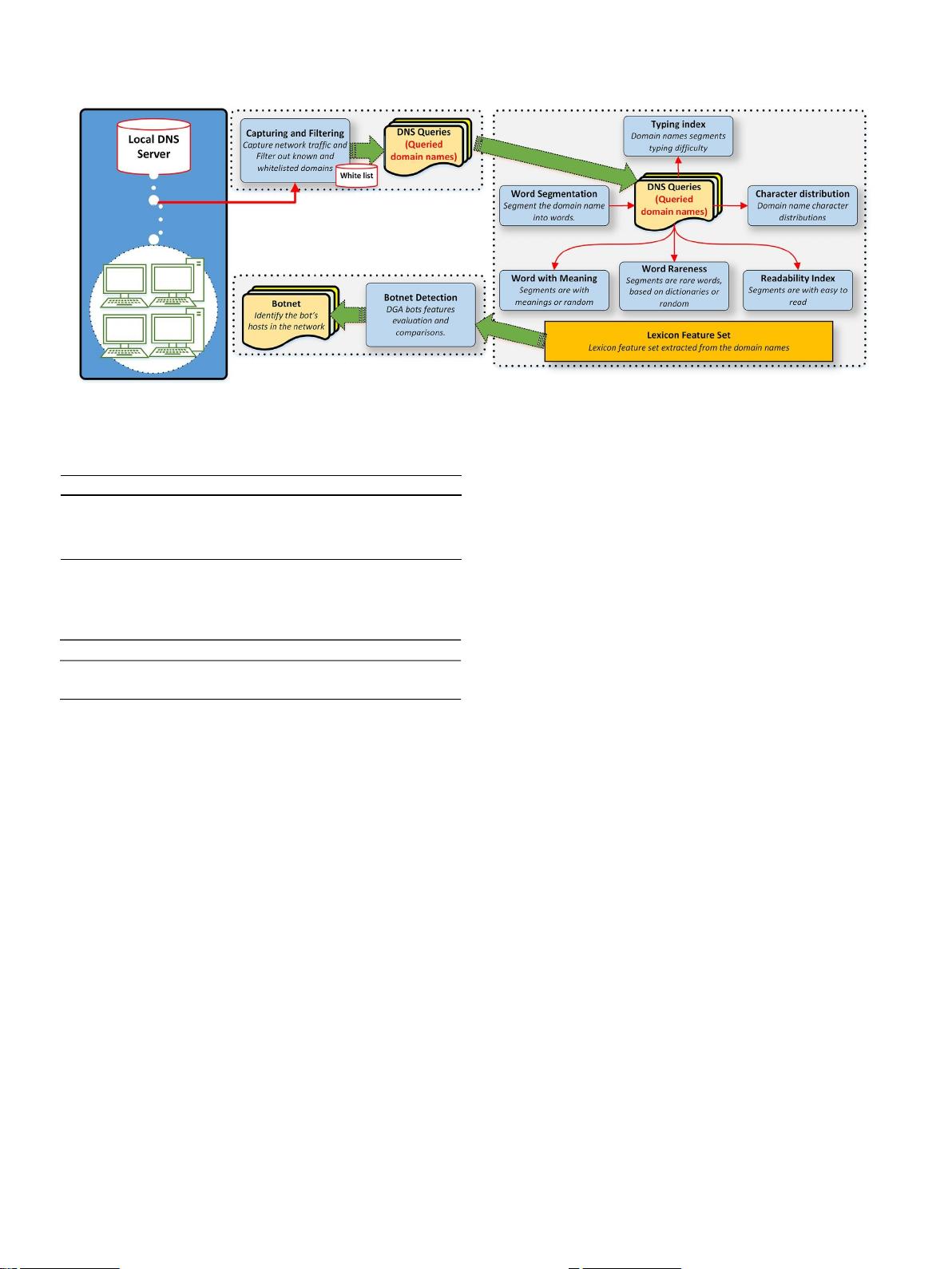

"这篇学术论文发表在沙特国王大学学报,主要探讨了基于DNS流量挖掘的僵尸网络检测方法,利用机器学习技术构建了一个系统。该系统着重于识别使用域名生成算法(DGA)的恶意域名,以对抗僵尸网络的威胁。DGA是一种策略,使得恶意软件能够生成大量随机域名,以此隐藏命令与控制(CC)服务器的位置,逃避传统防御机制的检测。"

文章指出,僵尸网络由受感染的设备组成,这些设备受到BotMaster的远程控制,可能涉及计算机、移动设备甚至公共系统。恶意软件使受感染设备成为执行非法任务的“僵尸”,如信息盗窃或发动网络攻击。由于僵尸网络的分布式特性,检测和防御变得尤为复杂。

研究提出了一种新的方法,该方法依赖于评估DNS请求的语言质量,提取15个与域名词汇相关的特征,包括随机性、稀有度和打字难度等。这些特征用于区分恶意和合法域名。系统在来自不同源和7个独特DGA僵尸网络家族的DNS请求上进行了测试,结果显示其在检测DGA域方面的准确率高达99.1%,假阳性率仅为0.6%。

此研究强调了机器学习在应对网络安全挑战中的潜力,特别是在检测那些使用DGA的隐蔽僵尸网络方面。通过这种方式,可以更有效地识别和阻止恶意活动,提高网络安全保护能力。此外,该系统的设计和实施为未来的研究和改进提供了基础,有助于进一步发展僵尸网络的防御策略。

2022-08-03 上传

2024-03-20 上传

2021-09-24 上传

2021-03-13 上传

2021-05-23 上传

2022-11-25 上传

2022-07-11 上传

2022-07-11 上传

cpongm

- 粉丝: 5

- 资源: 2万+

最新资源

- Proxy-Table-SwiftUI:SwiftUI中的HTTPS代理列表

- ThinkMachine-Advisor:使用ThinkMachine规则的GUI

- java8stream源码-MS-Translator-Speech-HoL:MS-Translator-Speech-HoL

- LiteImgResizer-开源

- 易语言图片修改大小源码.zip易语言项目例子源码下载

- java8集合源码-bookmark:书签

- ARM开发工程师入门宝典.zip

- dgsim:SyncroSim基本软件包,用于模拟野生动物种群的人口统计数据

- TicTacToe

- Gordian Knot-开源

- react-hooks-booklist-tutorial

- 读取excel文件到高级表格.zip易语言项目例子源码下载

- TSC指令大全.rar

- java版商城源码-dev-cheat-sheet:只是一个快速工具和代码片段的汇编,以启动您的开发,主要是针对Web和API。贡献是开放的!

- BounceBall:使用SFML库用C ++编写的简单游戏

- RxSwift-main.zip