零信任安全:AWS与Zscaler云连接器实现

版权申诉

37 浏览量

更新于2024-07-03

收藏 1.17MB PDF 举报

"该文档是关于在AWS(亚马逊网络服务)环境中实现零信任安全的Zscaler Cloud Connector的参考架构指南。它详细介绍了如何利用Zscaler的技术来保护云工作负载,并提供了部署、高可用性、可扩展性、日志记录、升级以及不同部署选项的指导。"

本文档的目标读者主要是那些希望在AWS云环境中实施零信任安全策略的IT专业人员,特别是对联邦云客户有额外的注意事项。Zscaler参考架构指南旨在帮助用户理解如何有效地利用Zscaler Cloud Connector来增强其网络安全。

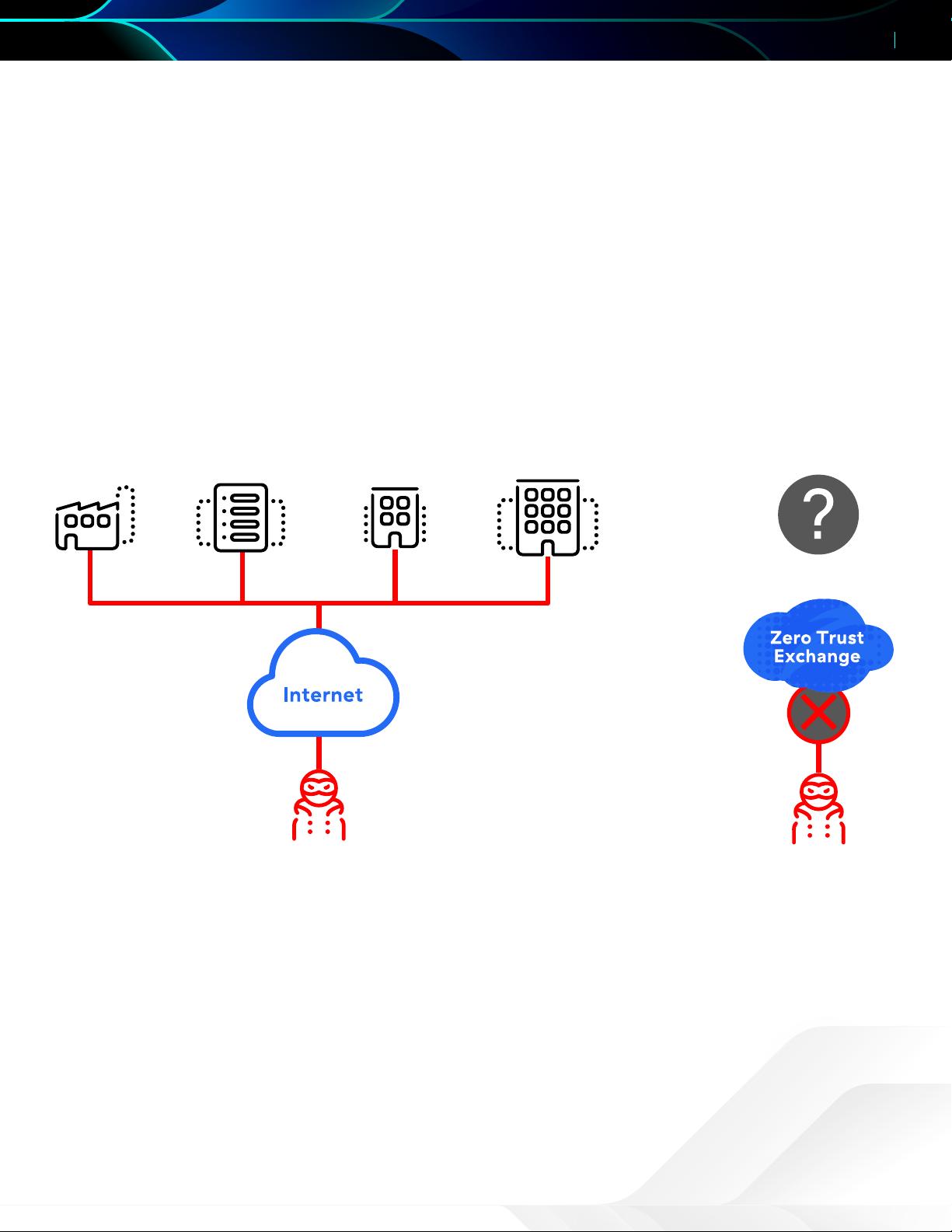

零信任安全模型强调不信任网络内的任何实体,包括内部和外部,需要不断验证每个请求的权限和身份。Zscaler Cloud Connector在这种环境中起着关键作用,它提供了一种方法来保护云基础设施,确保所有流量都经过安全检查和管理。

主要特性与优势包括:

1. 通过Cloud Connector对云工作负载进行深度防御,防止内部和外部威胁。

2. 高可用性设计,确保服务的连续性和稳定性。

3. 可扩展性,随着业务增长能够轻松扩展服务。

4. 详尽的日志记录功能,便于监控和审计。

5. 自动化升级机制,保持最新安全更新。

对于新用户,文档解释了Cloud Connector的工作原理,它是如何作为代理来引导和过滤流量的。部署Cloud Connector虚拟机可以通过脚本进行,支持自动化设置。

在考虑高可用性和扩展性时,文档提到了NAT Gateway和Internet Gateway之间的选择,以及如何根据需求利用可用区(Availability Zones)来提高服务的可靠性。此外,还提供了通过脚本、Terraform或CloudFormation模板进行部署的详细步骤,以适应不同的自动化工具偏好。

流量导向到Cloud Connector的策略包括转发选项,如如何正确选择设计模型来满足特定的业务场景。例如,直接使用Zscaler连接到互联网的用例,可以实现安全的互联网访问,同时控制和监控所有流量。

这份参考架构指南是AWS环境中的IT决策者和管理员的重要资源,它提供了实施Zscaler Cloud Connector以实现零信任安全策略的全面指南和实践建议。通过遵循这些最佳实践,企业可以更有效地保护其云资产,防止未经授权的访问和潜在的安全威胁。

2022-03-30 上传

2022-03-30 上传

2023-11-12 上传

2023-07-15 上传

2023-07-25 上传

2023-05-14 上传

2023-02-22 上传

2023-04-01 上传

2023-06-03 上传

优质网络系统领域创作者

- 粉丝: 3077

- 资源: 2445

最新资源

- 前端面试必问:真实项目经验大揭秘

- 永磁同步电机二阶自抗扰神经网络控制技术与实践

- 基于HAL库的LoRa通讯与SHT30温湿度测量项目

- avaWeb-mast推荐系统开发实战指南

- 慧鱼SolidWorks零件模型库:设计与创新的强大工具

- MATLAB实现稀疏傅里叶变换(SFFT)代码及测试

- ChatGPT联网模式亮相,体验智能压缩技术.zip

- 掌握进程保护的HOOK API技术

- 基于.Net的日用品网站开发:设计、实现与分析

- MyBatis-Spring 1.3.2版本下载指南

- 开源全能媒体播放器:小戴媒体播放器2 5.1-3

- 华为eNSP参考文档:DHCP与VRP操作指南

- SpringMyBatis实现疫苗接种预约系统

- VHDL实现倒车雷达系统源码免费提供

- 掌握软件测评师考试要点:历年真题解析

- 轻松下载微信视频号内容的新工具介绍