SQL注入攻击详解:原理、危害与防御策略

需积分: 20 167 浏览量

更新于2024-07-17

收藏 1.24MB PDF 举报

"本课程主要探讨了SQL注入这一网络安全问题,详细讲解了其原理、危害、攻击手段以及防御策略。课程内容涵盖不同脚本语言(如ASP、ASPX、PHP、JSP)与不同数据库(Access、MsSQL、MySQL、Oracle)的结合场景下的注入问题,还深入讨论了SQL盲注、利用操作系统、SQL注入的绕过方法等高级话题。"

SQL注入是网络安全领域的一个重要问题,攻击者通过在应用程序的输入参数中插入恶意的SQL代码,使得这些参数在传递给后台数据库时被解析并执行,从而获取未经授权的数据访问或控制权限。例如,一个简单的注入攻击可以通过将URL参数从"uid=1"改为"uid=1 or 1=1"来实现,这样就可能导致所有用户信息的显示。

SQL注入的危害巨大,不仅可能导致敏感信息泄露,如用户隐私数据,还可能允许攻击者篡改网页内容、挂马、控制服务器进程甚至破坏整个系统。数据库系统的某些特性,如对文件系统的操作支持,会进一步加剧这种威胁。

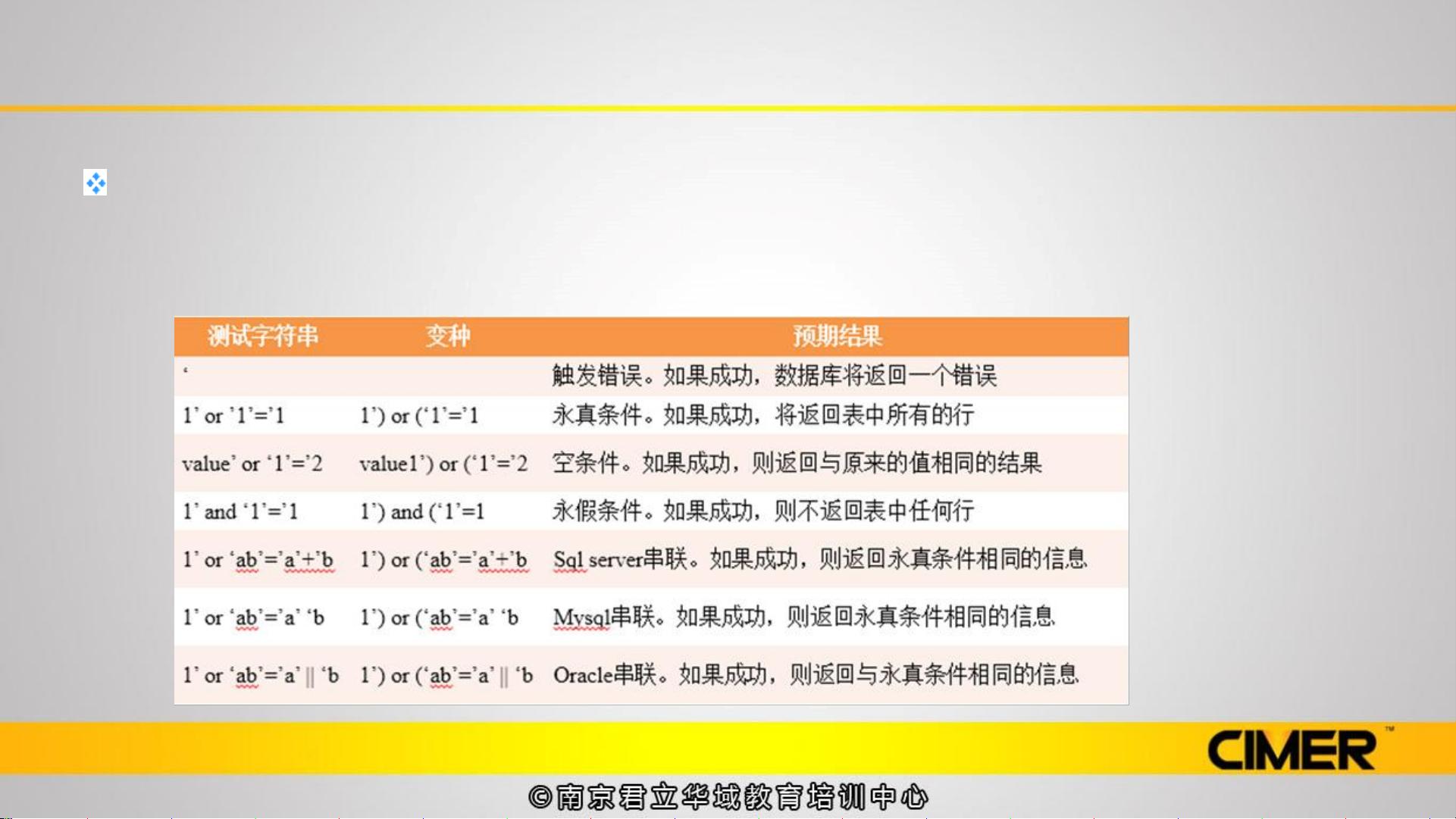

课程中详细讲解了SQL注入的各种类型,包括数字和字符串的内联注入、终止式SQL注入等,并提到了如何通过取消友好HTTP错误消息来探测注入点。此外,识别数据库的类型也是防止注入的重要步骤,因为不同的数据库系统可能有不同的SQL语法和安全机制。

SQL盲注是指在无法直接看到查询结果的情况下,通过尝试性注入和观察应用程序的响应时间或行为来推断数据库信息。利用操作系统主要是指攻击者通过SQL注入获取操作系统级别的权限,执行系统命令。

防御SQL注入的方法包括但不限于:参数化查询(预编译语句)、输入验证、使用ORM框架、限制数据库权限、禁用不必要的数据库功能、更新和打补丁以修复已知漏洞、避免在SQL查询中直接使用用户输入,以及取消友好的错误消息以减少攻击者的信息获取。

理解和防范SQL注入对于任何处理用户输入的Web应用程序开发者来说都是至关重要的,它关乎到系统的安全性和用户的信任。通过学习和实践这些知识,开发者可以构建更安全的应用,保护用户数据不受侵害。

2017-03-31 上传

2020-05-26 上传

2018-11-02 上传

2020-09-09 上传

2017-12-22 上传

zhiaoo

- 粉丝: 65

- 资源: 5

最新资源

- JDK 17 Linux版本压缩包解压与安装指南

- C++/Qt飞行模拟器教员控制台系统源码发布

- TensorFlow深度学习实践:CNN在MNIST数据集上的应用

- 鸿蒙驱动HCIA资料整理-培训教材与开发者指南

- 凯撒Java版SaaS OA协同办公软件v2.0特性解析

- AutoCAD二次开发中文指南下载 - C#编程深入解析

- C语言冒泡排序算法实现详解

- Pointofix截屏:轻松实现高效截图体验

- Matlab实现SVM数据分类与预测教程

- 基于JSP+SQL的网站流量统计管理系统设计与实现

- C语言实现删除字符中重复项的方法与技巧

- e-sqlcipher.dll动态链接库的作用与应用

- 浙江工业大学自考网站开发与继续教育官网模板设计

- STM32 103C8T6 OLED 显示程序实现指南

- 高效压缩技术:删除重复字符压缩包

- JSP+SQL智能交通管理系统:违章处理与交通效率提升