ACL访问控制列表:标准与扩展特性解析

需积分: 43 191 浏览量

更新于2024-07-22

收藏 1.06MB PDF 举报

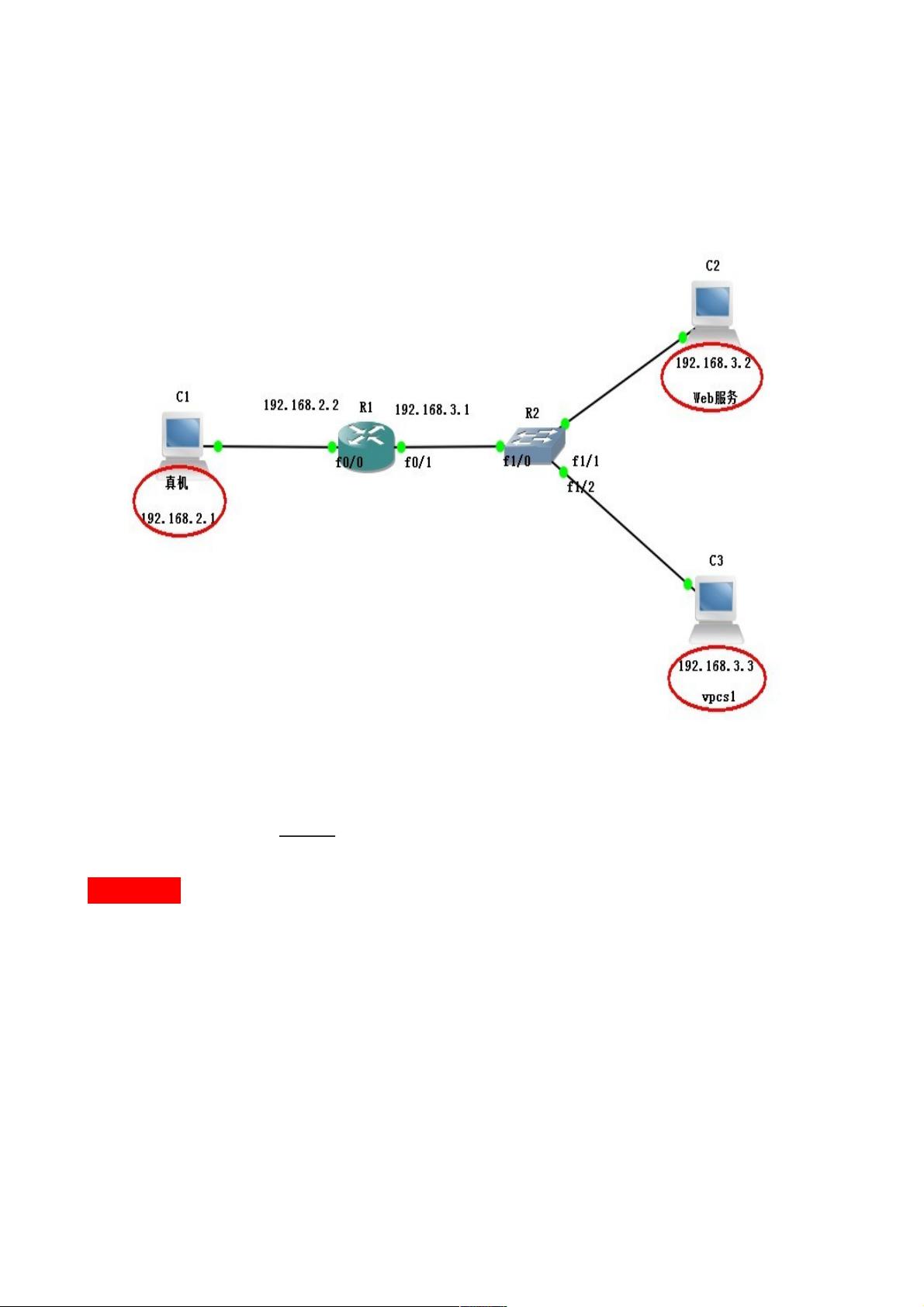

ACL访问控制列表是网络管理中的一种关键技术,它用于控制进出网络设备的数据包流量,以实现网络安全和策略的精细化管理。本文将深入探讨ACL的三个主要特性:标准性、扩展性和命名性,并提供相关的创建语句和应用方法。

**标准性访问控制列表(Standard ACLs)**

标准访问控制列表,编号范围1~99,主要依据数据包的源IP地址进行判断。例如,`access-list 1 permit 192.168.1.1 0.0.0.255` 表示允许来自192.168.1.1的任何IP地址的数据包通过。`deny any` 则会拒绝所有流量。这种类型的ACL简单直观,适合用于基本的网络访问控制。

**扩展性访问控制列表(Extended ACLs)**

扩展访问控制列表(编号100~199)增加了更多的灵活性,除了源IP地址,还考虑目的IP地址、指定协议、端口和标志。例如,`access-list 100 permit tcp host 192.168.1.1 any eq 80` 会允许TCP协议下,源IP为192.168.1.1且目标端口为80(HTTP)的数据包通过。这里使用了`lt`, `gt`, `eq`, 和 `neq` 等操作符来进行更细致的条件匹配。

**命名性访问控制列表(Named ACLs)**

命名访问控制列表允许用户使用名称而非数字列表号,提高管理效率。通过`ip access-group name {in|out}` 来应用这些预定义的列表,如`ip access-group MySecurityPolicy in`,使得配置更加清晰易读。`host` 和 `any` 仍然是可用的关键字,如`access-list name permit host 192.168.1.1`。

在实际应用中,ACL通常会被应用到网络接口上,如`Router(config-if)# ip access-group access-list-number {in|out}`,以确定数据包在进入或离开特定接口时的行为。这种灵活的规则设置有助于确保网络资源的安全和性能。

理解并熟练掌握ACL的不同类型及其创建和应用方式,对于网络管理员来说至关重要,它能帮助构建强大的防火墙策略,保护网络免受未经授权的访问,并实现网络流量的精细化管理。

2024-07-20 上传

2024-07-24 上传

2024-07-23 上传

2011-05-25 上传

2022-04-30 上传

2009-08-19 上传

点击了解资源详情

点击了解资源详情

点击了解资源详情

qq_28095327

- 粉丝: 0

- 资源: 2

最新资源

- 龚之春数字电路课后习题参考答案

- 2008上信息系统项目管理师上午题

- 计算机三级pc技术汇编语言练习题汇总

- 《Oracle RAC最佳实践》精华总结

- Struts 2权威指南--基于WebWork核心的MVC开发

- Struts 2.0入门

- linux入门到精通

- MLDN.cn2007新课程Struts2.0入门-李兴华 PDF

- c语言PDF版.pdfc语言PDF版.pdf

- Gns3参数讲解.pdf

- Perl DBI 中文帮助文档

- 基于CC2430的ZigBee无线数传模块的设计和实现

- 软件无线电体系结构研究

- 工厂供电大作业(程健)

- javascript高级教程.pdf

- IT行业 应届毕业生大礼包