本篇文档主要介绍了在Windows环境下搭建并利用ADCS (Active Directory Certificate Services) 进行相关操作的过程,同时结合了Git工具管理和执行攻击脚本。以下将详细阐述关键知识点:

1. **服务选择与功能配置**:

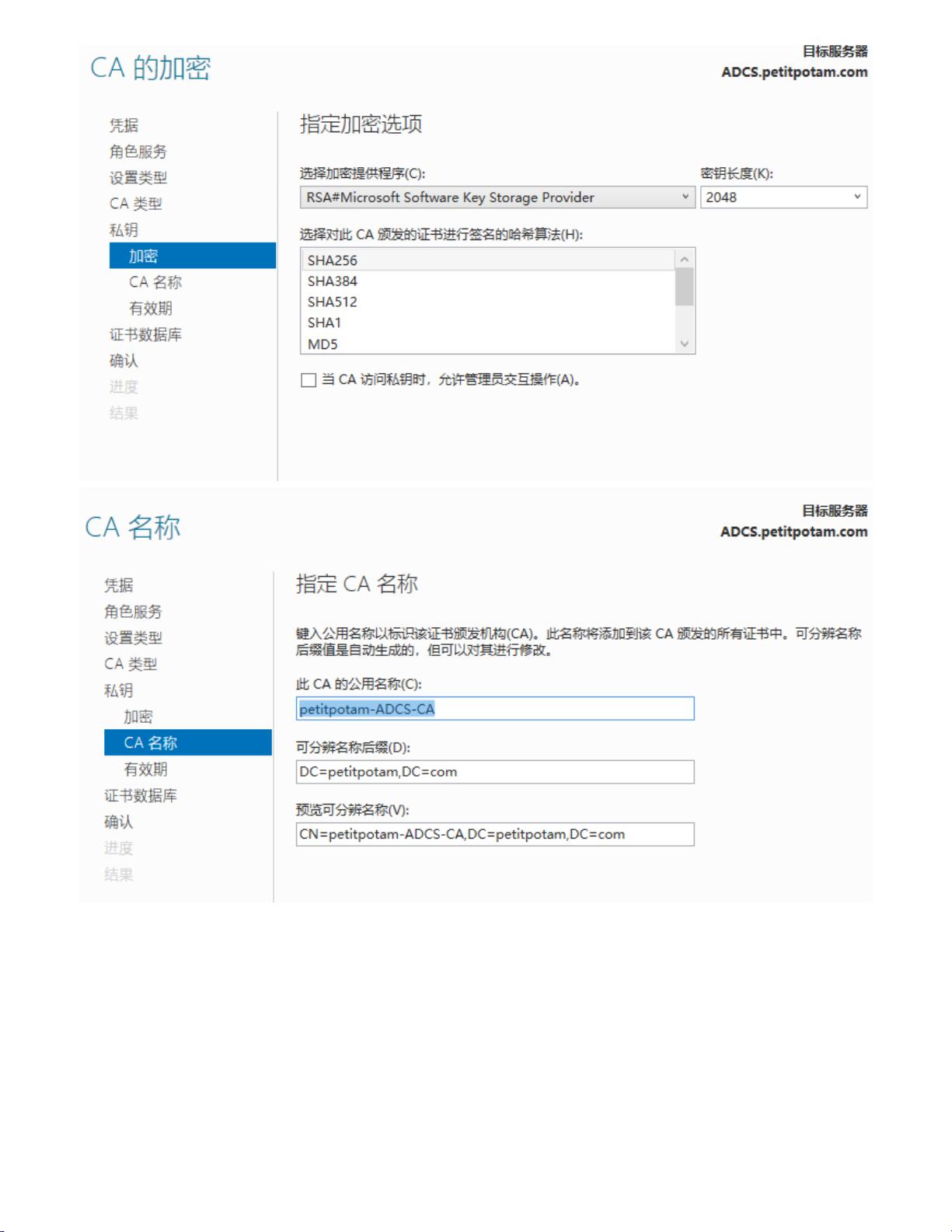

文档首先强调了在搭建过程中,需要选择特定的服务功能,具体包括证书颁发机构(Certificate Authority,CA)的设置,以及Web注册服务(Certificate Registration Web Service)。这涉及到了ADCS的证书管理核心组件,用于签发、撤销和管理证书,对于企业内部的身份验证和安全至关重要。

2. **安装ADCS和配置**:

使用命令行工具如`InstallADCS`,用户需要登录一个普通账户,然后通过`runas`命令以更高的权限(NET ONLY 用户)执行PowerShell脚本,以便进行更精细的配置。配置过程中,`ntlmrelayx-adcs-attack`脚本被克隆和激活,它是一个利用NTLM(NT Lan Manager)协议漏洞的工具,旨在检测目标服务器的ADCS服务是否易受攻击。

3. **使用Git管理代码**:

文档提到使用Git作为版本控制系统来获取和管理`impacket`库,这是一个针对Windows网络协议的开源库。通过`git clone`命令从GitHub仓库下载`impacket`,然后切换到`ntlmrelayx-adcs-attack`分支,激活虚拟环境并安装依赖。

4. **执行攻击与漏洞检测**:

用户使用`sudo`权限运行`ntlmrelayx.py`脚本,指定目标地址(`http://192.168.10.141/certsrv/certfnsh.asp`),并启用SMB2支持和针对ADCS的模板攻击。此步骤旨在检查目标服务器上的证书服务是否存在安全漏洞,可以通过识别服务器对攻击的响应来判断。

5. **参考资料**:

提供了关于ADCS和相关攻击技术的参考资料链接,表明这部分内容是基于PetitPotam NTLM Relay工具的攻击方法,用于演示如何利用NTLM漏洞对ADCS服务进行渗透测试。

这篇文档重点讲述了在Windows环境中设置ADCS、利用Git管理和执行针对ADCS的攻击脚本,以及评估目标系统安全性的过程。对于IT专业人员而言,理解这些步骤有助于深入学习和防御类似的网络攻击。