揭秘移动恶意代码黑色产业链:国外攻击与国内趋势

版权申诉

100 浏览量

更新于2024-07-07

收藏 4.97MB PDF 举报

该文档揭示了移动恶意代码黑色产业链的深度剖析,以"揭秘移动恶意代码黑色产业链"为主题,由安天实验室的移动安全团队——baronpan撰写,背景是在2014年的全国网络与信息安全防护峰会上的报告。报告着重回顾了移动安全领域这五年的发展历程,特别是针对Android平台的威胁。

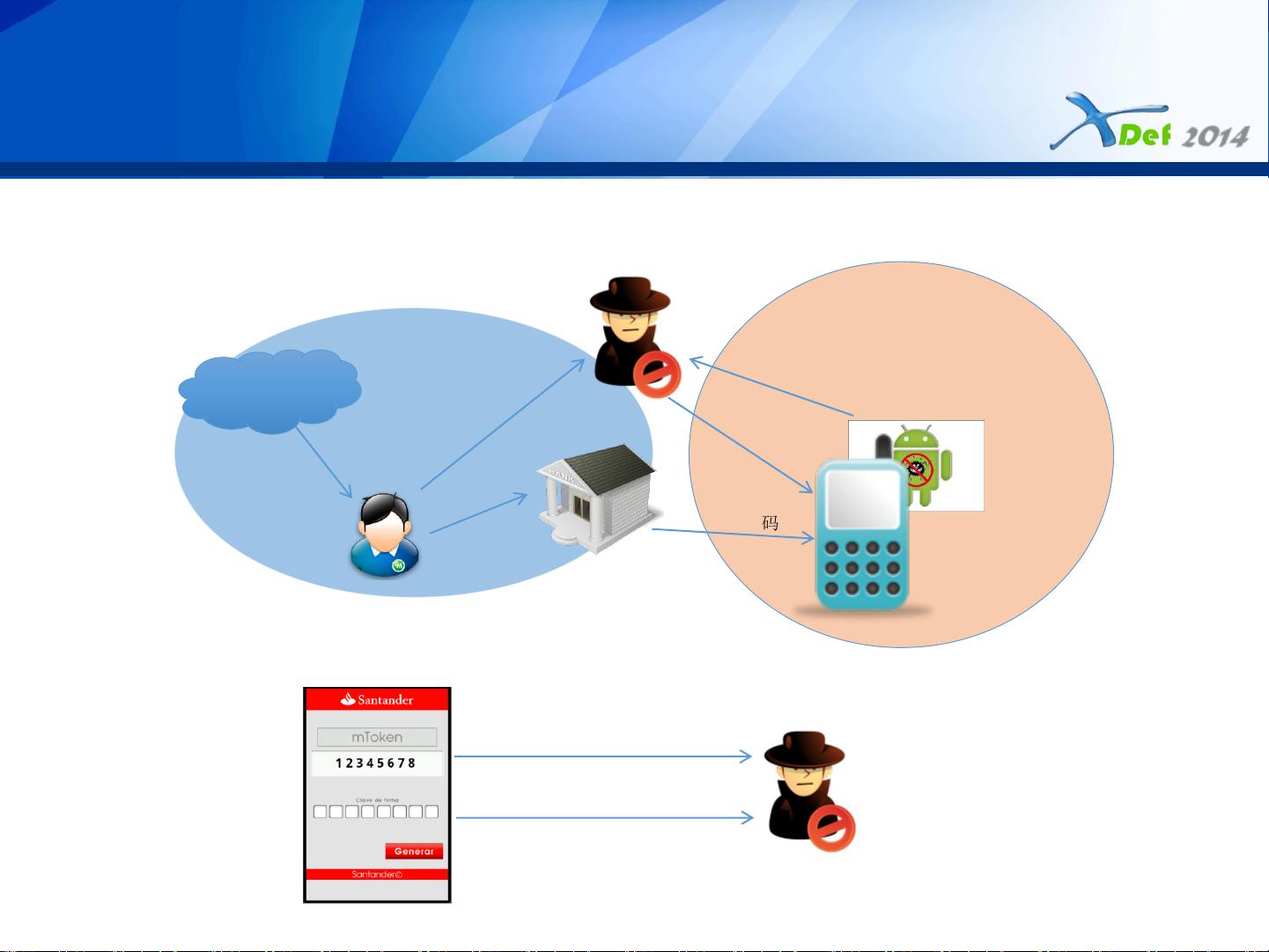

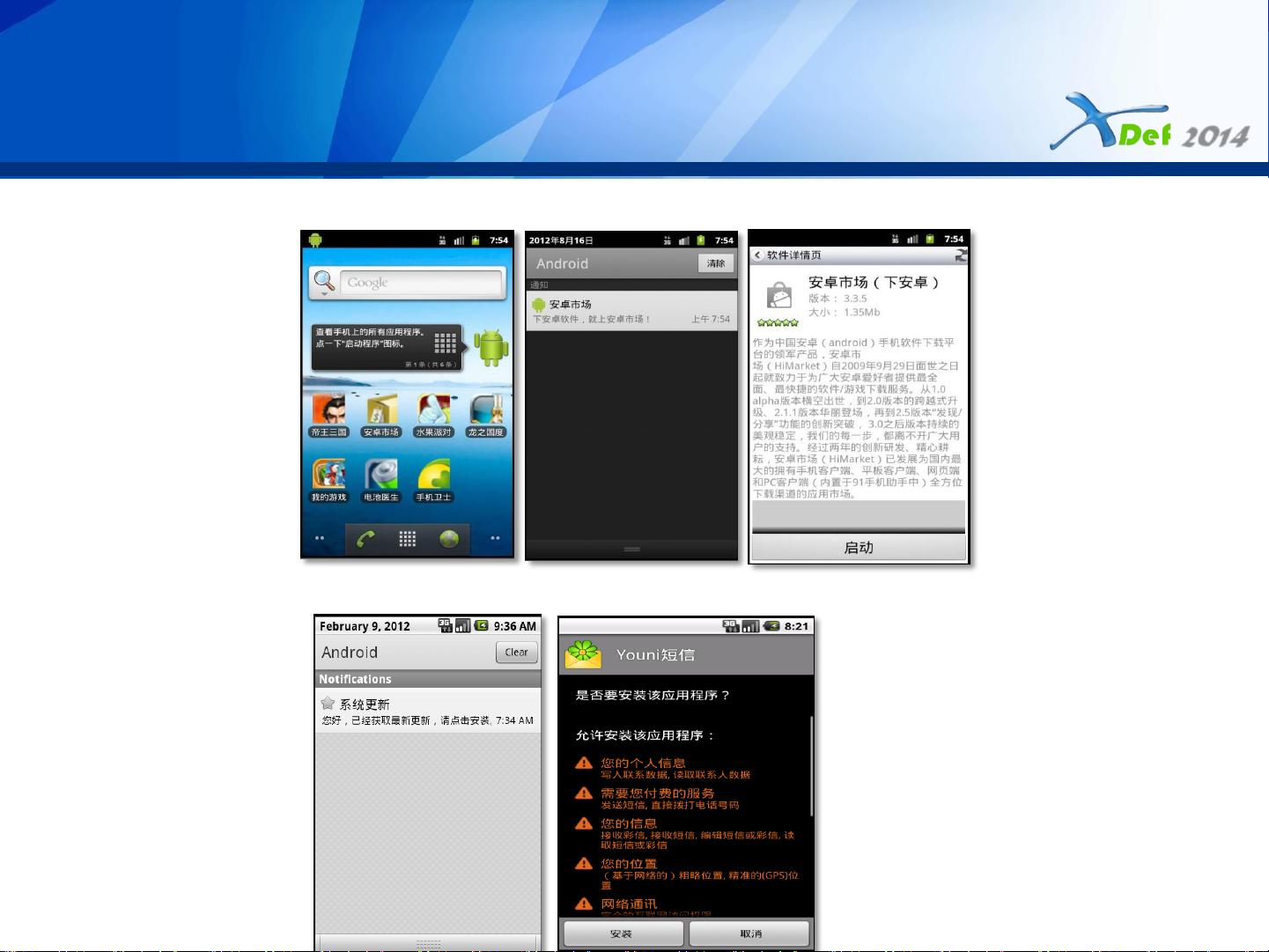

报告首先关注了国外的移动恶意行为,如SP扣费、针对网银的攻击(如ZbotSpitmo、SmsZombie等)、钓鱼和欺诈手段。这些恶意代码利用用户的信任,通过短信或假应用诱导用户泄露敏感信息,例如银行密码、确认码等,以便进行非法交易或盗取财产。同时,恶意代码如Trojan/Android.GingerMaster.g和Trojan/Android.Faketaobao.a通过创建虚假快捷方式或推送欺骗用户安装,实施欺诈和窃取账号信息。

在国内,恶意代码如假应用(如FakeInst)和恶意广告软件(如MMarket)也十分活跃,它们通过扣费、恶意推广等手段获取利益。恶意代码如KungFu和Geinimi则具备远程控制功能,能够执行远控指令,对用户隐私构成严重威胁。

针对网银和手机支付的攻击更为复杂,恶意代码可能与PC端木马如Zbot协同,诱导用户上传银行密码,并可能窃取短信内容以进一步验证。例如,Trojan/Android.Luckycat.b甚至能模仿银行客户端,诱骗用户提供银行卡信息。

报告还列举了一些主要的恶意行为分类,包括短信扣费、恶意SP、恶意推广、恶意广告、隐私窃取等,以及典型的恶意家族如Counterclank、KungFu、GingerMaster等。整体来看,这一时期移动恶意代码的活动呈现出多样化和高度智能化的特点,对网络安全提出了严峻挑战。

总结而言,该报告深入探讨了移动恶意代码的犯罪手段、影响范围以及应对策略,对于理解移动安全环境下的风险管理和防护措施具有重要价值。

2022-01-02 上传

2021-04-16 上传

2009-08-27 上传

2022-05-26 上传

2018-09-19 上传

mYlEaVeiSmVp

- 粉丝: 2162

- 资源: 19万+

最新资源

- Aspose资源包:转PDF无水印学习工具

- Go语言控制台输入输出操作教程

- 红外遥控报警器原理及应用详解下载

- 控制卷筒纸侧面位置的先进装置技术解析

- 易语言加解密例程源码详解与实践

- SpringMVC客户管理系统:Hibernate与Bootstrap集成实践

- 深入理解JavaScript Set与WeakSet的使用

- 深入解析接收存储及发送装置的广播技术方法

- zyString模块1.0源码公开-易语言编程利器

- Android记分板UI设计:SimpleScoreboard的简洁与高效

- 量子网格列设置存储组件:开源解决方案

- 全面技术源码合集:CcVita Php Check v1.1

- 中军创易语言抢购软件:付款功能解析

- Python手动实现图像滤波教程

- MATLAB源代码实现基于DFT的量子传输分析

- 开源程序Hukoch.exe:简化食谱管理与导入功能