SNMPv1/2/3配置详解:Windows/Linux/Cisco安全性与实战教程

需积分: 17 118 浏览量

更新于2024-07-18

收藏 1.9MB PPTX 举报

SNMP (简单网络管理协议) 是一种广泛应用于网络设备监控和管理系统间通信的协议,其版本分为SNMPv1、SNMPv2和SNMPv3。这些版本在功能和安全性上有所区别,适用于不同的网络环境和需求。

SNMPv1是最基础的版本,它提供基本的网络管理功能,如获取和设置网络设备的信息。SNMPv1通过团体名(Community String)进行报文认证,但不支持加密,这意味着信息传输是明文的,可能面临被截获和篡改的风险。

SNMPv2是对SNMPv1的改进,引入了版本2c,增加了验证和不可重复消息(ROUs),增强了安全性。然而,它仍然依赖于团体名进行认证,缺乏加密保护,这在现代网络环境中可能不够安全。

SNMPv3是SNMP的高级版本,引入了显著的安全增强。它引入了认证和隐私两个概念,可以使用MD5和SHA作为认证算法,确保信息来自正确的源。此外,SNMPv3还支持加密,提供了DES和AES这样的加密算法,增强了数据包的隐私性,使得数据在传输过程中更加难以被未经授权的方访问和窃取。

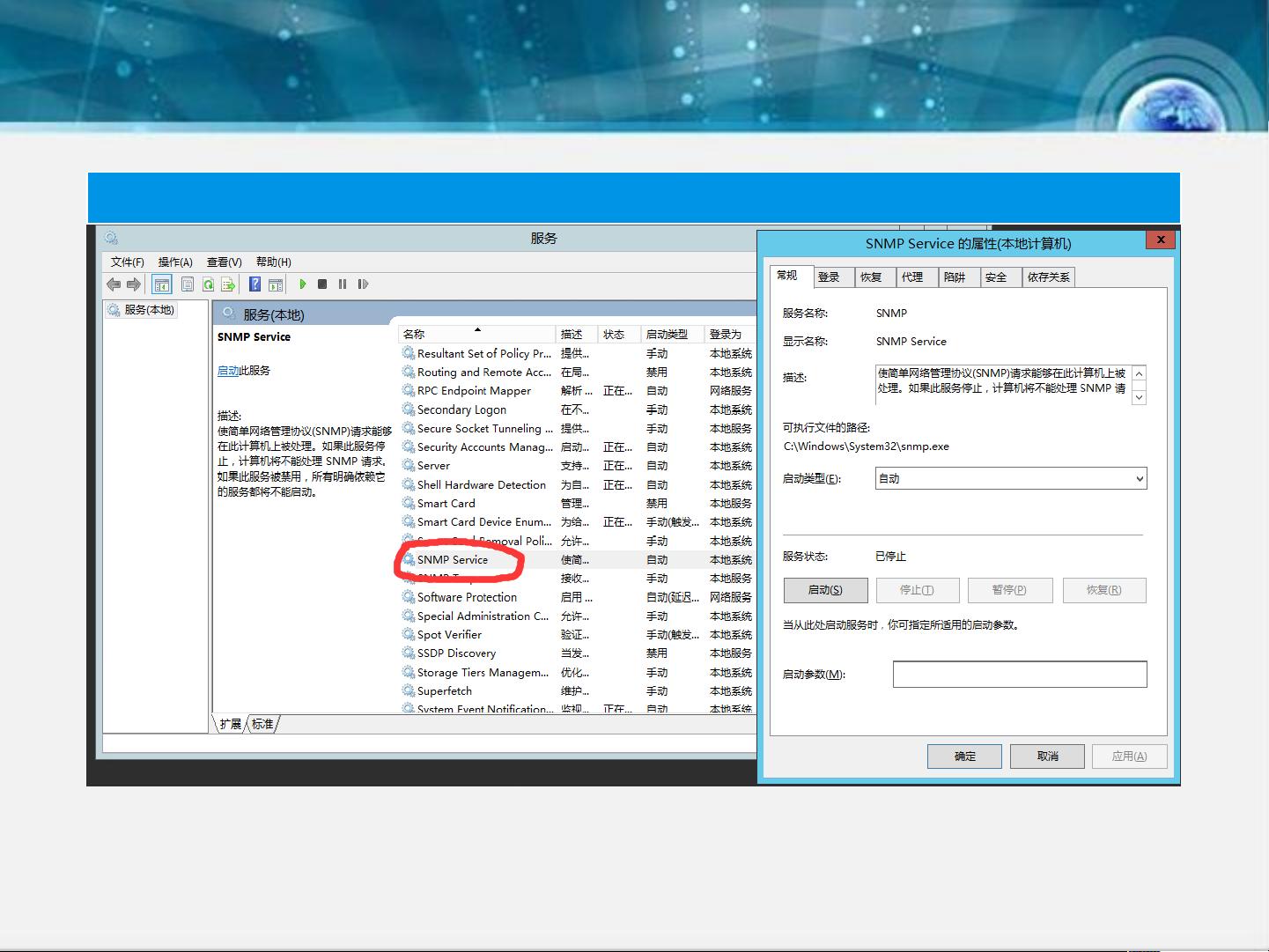

在Windows服务器上配置SNMPv1/v2,管理员通常需要在系统服务或防火墙设置中启用SNMP,并配置相应的团体名。对于SNMPv3,由于涉及到更严格的认证和加密,配置过程可能会更为复杂,可能涉及设置安全引擎ID、用户、安全模型以及选择合适的认证和加密组合。

在Linux系统,如Ubuntu 16.04,虽然默认情况下IPv6支持可能不足,需要手动配置SNMP监听地址,包括UDP端口161(SNMPv1/v2)和可能的IPv6地址。Ubuntu系统同样支持SNMPv3的配置,但同样强调了加密和认证的重要性。

在Cisco设备上配置SNMPv1/v2/v3时,通常会利用Cisco的命令行接口(CLI),根据具体需求设置不同级别的安全性和访问控制。例如,Ciscosnmpv3配置链接中的URL可能提供了详细的配置步骤和参数设置。

SNMPv3的引入是为了应对网络管理中的安全性需求,它不仅提升了认证和完整性,还提供了数据加密,对于现代网络环境下的设备管理和监控至关重要。无论是Windows还是Linux平台,或者是专业的网络设备如Cisco交换机,都需要针对实际应用场景正确配置SNMPv3以确保网络资源的安全管理和高效监控。

2019-01-24 上传

2023-05-30 上传

2023-05-30 上传

2023-05-30 上传

2024-10-27 上传

2023-05-30 上传

2023-08-27 上传

Jeffery’snetwork

- 粉丝: 50

- 资源: 2

最新资源

- Angular实现MarcHayek简历展示应用教程

- Crossbow Spot最新更新 - 获取Chrome扩展新闻

- 量子管道网络优化与Python实现

- Debian系统中APT缓存维护工具的使用方法与实践

- Python模块AccessControl的Windows64位安装文件介绍

- 掌握最新*** Fisher资讯,使用Google Chrome扩展

- Ember应用程序开发流程与环境配置指南

- EZPCOpenSDK_v5.1.2_build***版本更新详情

- Postcode-Finder:利用JavaScript和Google Geocode API实现

- AWS商业交易监控器:航线行为分析与营销策略制定

- AccessControl-4.0b6压缩包详细使用教程

- Python编程实践与技巧汇总

- 使用Sikuli和Python打造颜色求解器项目

- .Net基础视频教程:掌握GDI绘图技术

- 深入理解数据结构与JavaScript实践项目

- 双子座在线裁判系统:提高编程竞赛效率