RISC-V工具链对比:GNU vs LLVM-Clang CodeSize分析

需积分: 10 194 浏览量

更新于2024-08-31

收藏 99KB PDF 举报

"这篇文章主要探讨了RISC-V架构下的代码大小优化,通过比较GNU工具链与LLVM-Clang工具链在编译CSiBE benchmark时的代码尺寸。作者使用了特定版本的工具链源码,并针对RISC-V 32位(RV32)和64位(RV64)指令集,对比了-O3优化级别和-Os优化级别对代码大小的影响。"

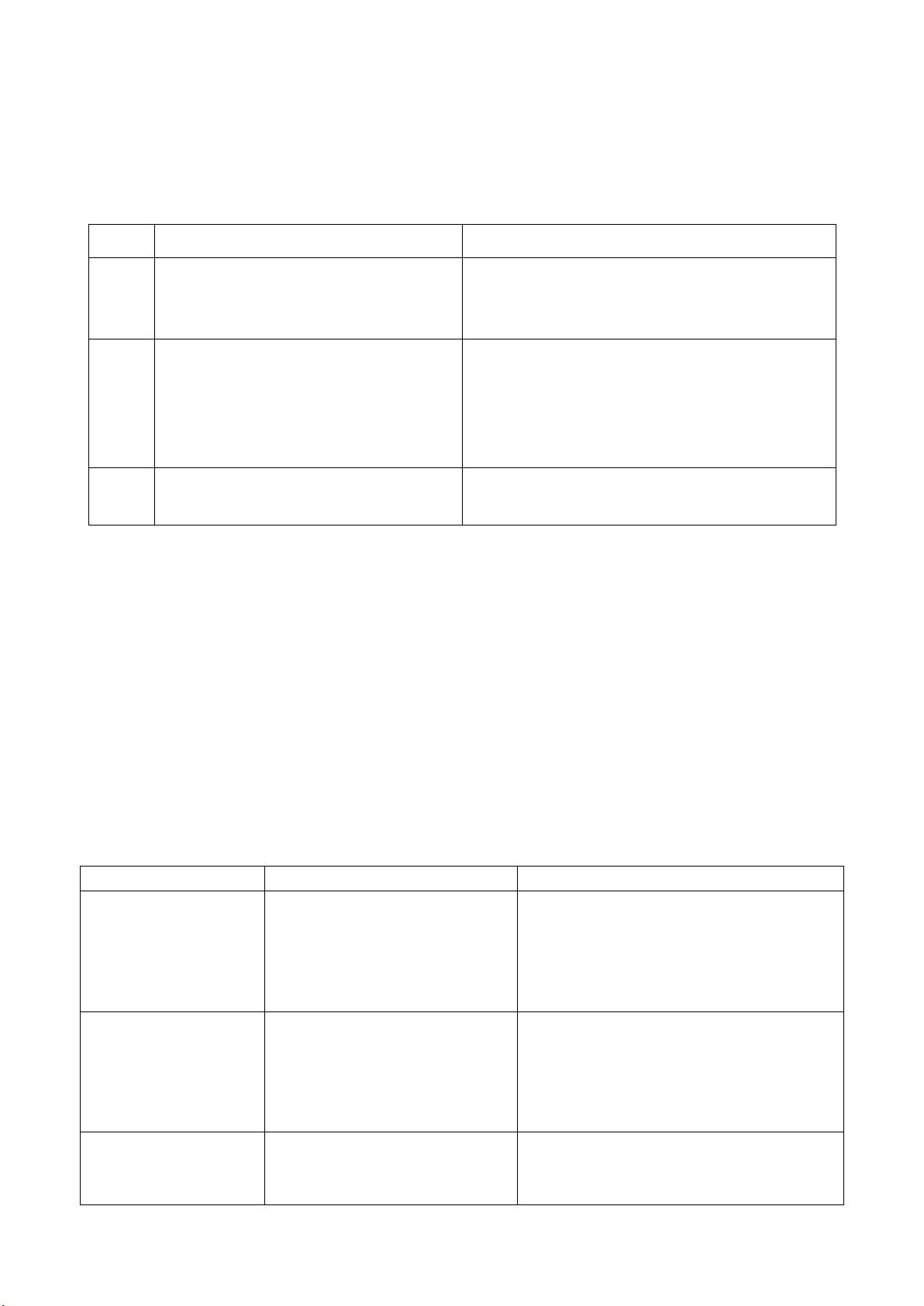

在RISC-V架构中,代码大小是一个重要的考量因素,特别是在资源有限的嵌入式系统中。这篇文章以2019年11月18日发布的一份文档为依据,对RISC-V工具链的代码大小进行了深入研究。文档首先介绍了使用的工具链源码版本,包括GNU工具链、LLVM-Clang、Binutils以及lld,并提供了具体的commit ID。这些版本的选择通常反映了当时的最新开发状态,有助于评估不同编译器在代码优化方面的性能。

为了进行代码大小的对比,作者采用了CSiBE (Compiler Size and Instruction Bandwidth Evaluation) benchmark,这是一个广泛认可的用于测量编译器代码尺寸的标准工具。CSiBE v2.1.1包含了16个不同的代码包,每个包由多个C源文件组成。测试过程是分别编译每个源文件,然后使用`size`命令计算文本和数据段的大小,最后汇总所有结果。

测试的焦点在于GCC和LLVM-Clang编译器在RISC-V的两种指令集架构下,以-O3(优化执行速度)作为基准,并对比-Os(优化代码大小)的优化效果。测试命令行示例展示了如何使用这两个编译器进行编译,并明确了优化级别的设置。

通过这种对比,读者可以了解到不同编译器和优化选项如何影响最终的代码大小,这对于RISC-V平台的开发者来说是非常有价值的参考信息。更进一步,这些结果可能会影响开发者在实际项目中选择编译器和优化策略的决策,尤其是在追求更小的固件占用空间或更高的能效比时。

这篇文档提供了关于RISC-V环境下代码大小优化的实证研究,对于理解GCC和LLVM-Clang在代码优化方面的差异以及如何在RISC-V平台上实现最佳的代码密度具有重要意义。

2017-07-18 上传

2018-01-02 上传

2024-04-19 上传

2023-05-29 上传

2023-05-27 上传

2023-06-11 上传

2023-07-08 上传

2023-07-14 上传

ppcust

- 粉丝: 38

- 资源: 730

最新资源

- Raspberry Pi OpenCL驱动程序安装与QEMU仿真指南

- Apache RocketMQ Go客户端:全面支持与消息处理功能

- WStage平台:无线传感器网络阶段数据交互技术

- 基于Java SpringBoot和微信小程序的ssm智能仓储系统开发

- CorrectMe项目:自动更正与建议API的开发与应用

- IdeaBiz请求处理程序JAVA:自动化API调用与令牌管理

- 墨西哥面包店研讨会:介绍关键业绩指标(KPI)与评估标准

- 2014年Android音乐播放器源码学习分享

- CleverRecyclerView扩展库:滑动效果与特性增强

- 利用Python和SURF特征识别斑点猫图像

- Wurpr开源PHP MySQL包装器:安全易用且高效

- Scratch少儿编程:Kanon妹系闹钟音效素材包

- 食品分享社交应用的开发教程与功能介绍

- Cookies by lfj.io: 浏览数据智能管理与同步工具

- 掌握SSH框架与SpringMVC Hibernate集成教程

- C语言实现FFT算法及互相关性能优化指南