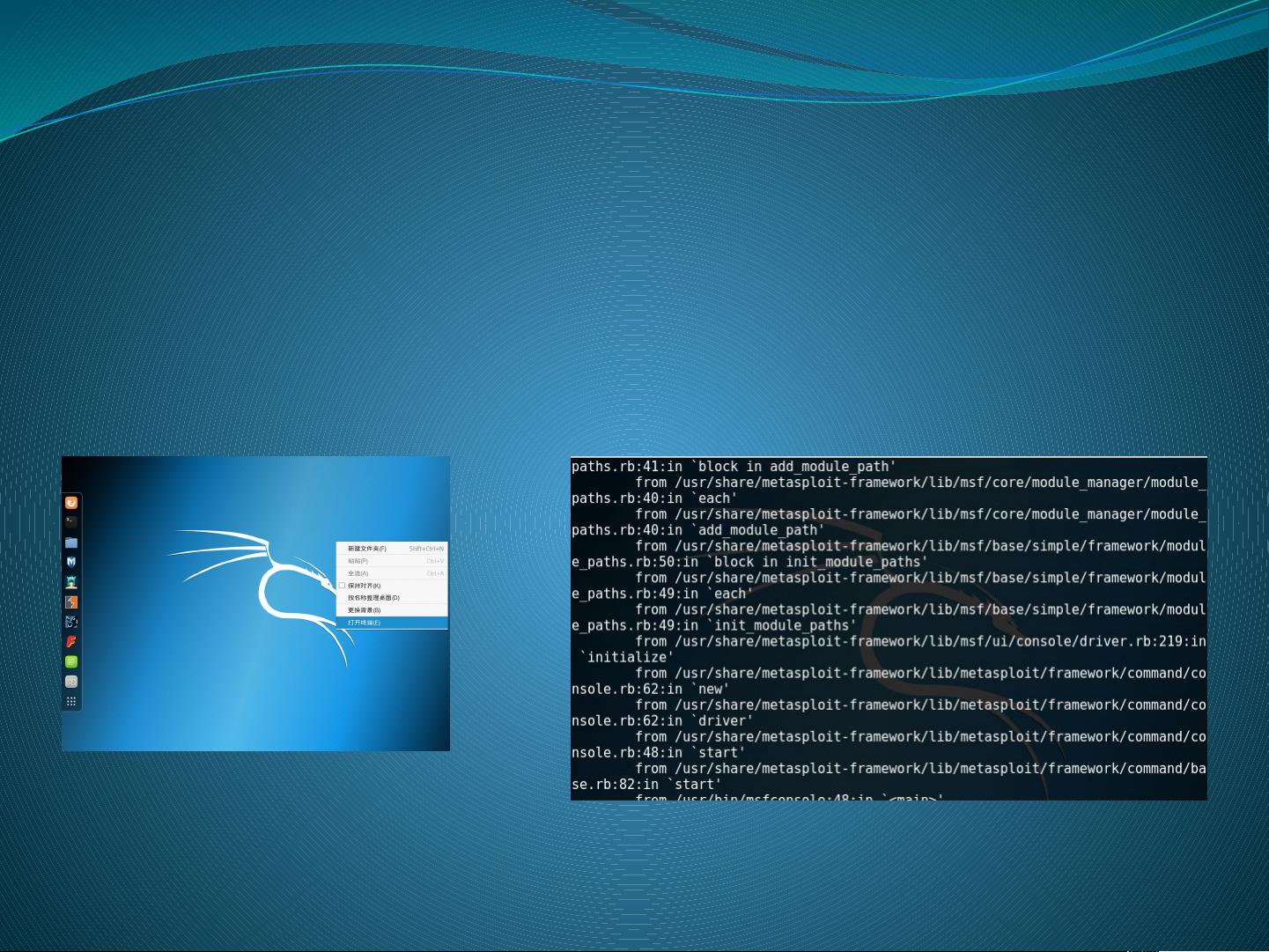

Metasploit网络渗透攻击技术解析

需积分: 10 38 浏览量

更新于2024-07-16

1

收藏 4.11MB PPTX 举报

"该资源为一个关于Metasploit网络攻击样例的PPT演示文档,主要探讨了如何利用Metasploit进行网络渗透攻击,包括FTP和MySQL账号密码的字典爆破,以及Armitage图形化界面的使用。文档强调了网络渗透攻击的系统性和综合性的特点,以及其在安全测试中的作用。"

Metasploit是网络安全领域广泛使用的开源框架,主要用于漏洞检测和安全评估。它允许安全研究人员和渗透测试人员发现并利用系统中的安全漏洞。在上述内容中,Metasploit被用于两种常见的网络攻击场景:FTP和MySQL服务器的账号密码爆破。

FTP账号及密码字典爆破是通过Metasploit的`Auxiliary/scanner/ftp/ftp_login`模块进行的。这个模块使用预先准备的字典文件,尝试不同的用户名和密码组合来登录FTP服务器。攻击者通常会使用工具生成或收集大量的用户名和密码组合,形成字典文件,以此提高破解成功的可能性。通过这种方法,攻击者可能能获取到服务器的访问权限。

MySQL账号及密码爆破则依赖于Metasploit的`mysql_login`辅助模块。这个模块针对MySQL数据库进行类似的字典攻击,试图找出有效的数据库管理员用户名和密码。成功后,攻击者可以控制数据库,获取敏感数据,甚至进一步渗透到目标网络的其他部分。

Armitage是Metasploit的一个图形用户界面,它提供了更直观的操作方式,使得复杂的安全操作变得更加简单。通过Armitage,用户可以更方便地管理多个Metasploit会话,执行复杂的攻击策略,以及进行多主机的渗透测试。

网络渗透攻击是一种高级的、系统性的攻击方式,区别于传统的单一漏洞利用。攻击者通常会采用多种技术和手段,逐步深入目标系统,以达到其特定目的。这可能包括信息收集、漏洞扫描、凭证破解、权限提升等步骤,其最终目标可能是窃取数据、控制设备或破坏系统。

在安全测试中,使用Metasploit进行渗透测试能够帮助组织发现并修复潜在的安全弱点,从而提高整体网络安全。然而,值得注意的是,这样的工具如果被滥用,可能会导致非法入侵和数据泄露,因此,合法使用和理解这些技术对于维护网络世界的秩序至关重要。

2012-03-22 上传

2008-12-27 上传

2013-04-24 上传

2008-12-10 上传

2024-06-23 上传

2023-09-17 上传

2023-09-17 上传

闪闪的红星1996

- 粉丝: 8

- 资源: 17

最新资源

- gulishop_backend:一个基于vue和element-ul的二次开发项目

- capstone_cunysps

- google-homepage

- M1905播放器易语言源码-易语言

- DbfExporter-开源

- INFO6105_repo:数据科学工程存储库

- KCcoroutine:协程

- react-frec:这是一个类型库,用于编写简单的“ React.forwardRef”和“ React.ForwardRefExoticComponent”

- 0601、单电源运放图解资料手册.rar

- 删除重复文本-易语言

- alpine-droplet:用于数字海洋的Alpine Linux图像生成器

- landify:这是我在2020年11月进行的第一个项目

- 0548、单片机原理与应用实验指导书.rar

- movie_api

- DiskMonitor:适用于macOS的Apple DiskArbitration框架的简单包装程序包

- 位图结构易语言演示源码-易语言