2023蓝帽杯取证题解:APP与手机取证策略

需积分: 5 36 浏览量

更新于2024-06-21

1

收藏 4.19MB PDF 举报

在2023年的第七届“蓝帽杯”取证部分竞赛中,参与者面临着一系列与电子取证相关的挑战。比赛题目围绕着实际的犯罪案例展开,涉及一个投资理财诈骗案,其中受害者陈昊民通过微信认识了昵称为yang88的嫌疑人,并在维斯塔斯APP上遭受欺诈。警方通过对APP后台服务器的锁定和嫌疑人的追踪,发现杨某与此案件密切相关。

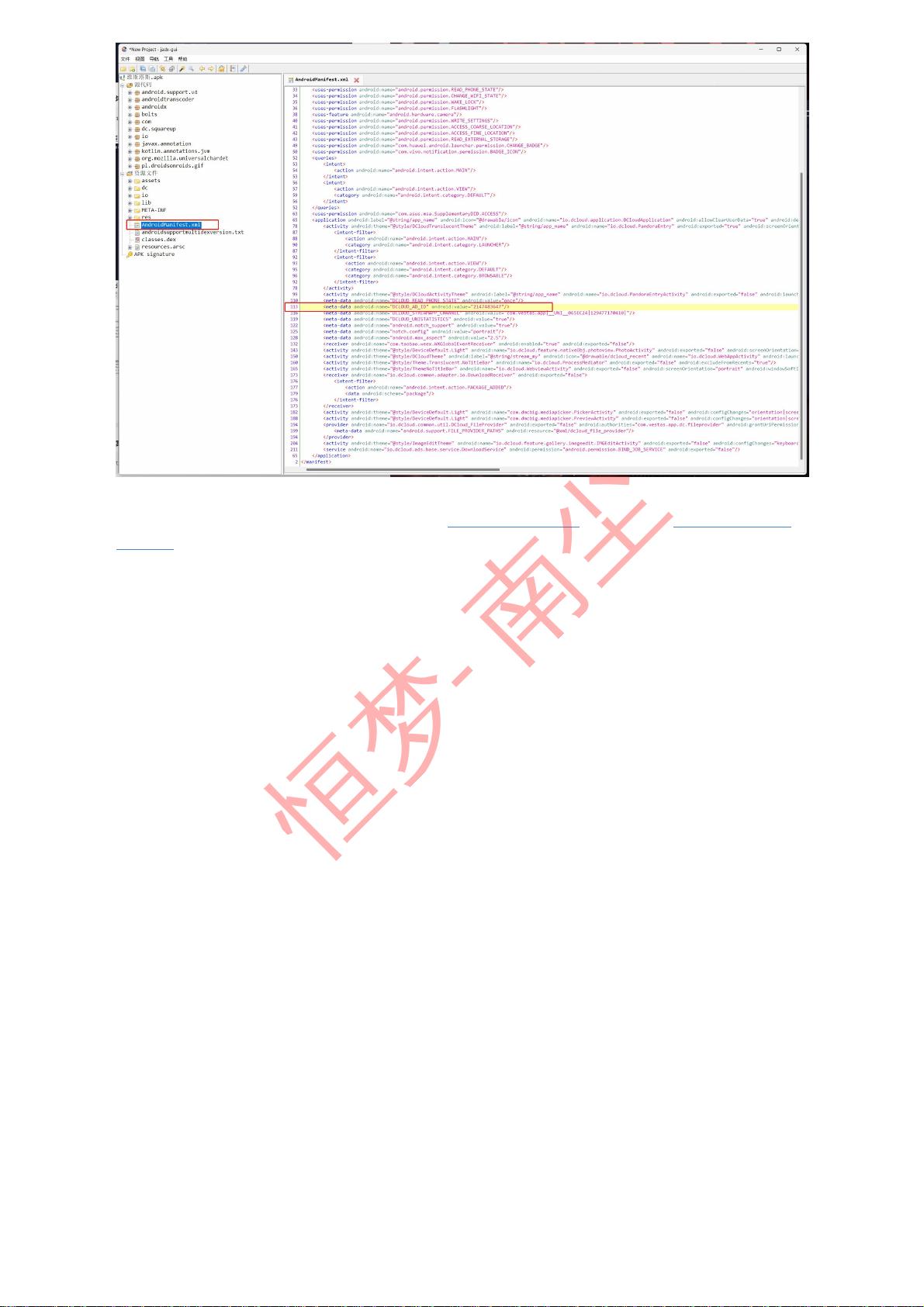

首先,参赛者需要对涉案的Android应用程序(APK)进行取证。APK取证包括确定包名(com.baid.ccs),签名序列号(0x93829bd),以及DCLOUD_AD_ID的值(2354642)。这些信息对于追踪APP的来源和广告行为至关重要。接着,需要揭示APK的服务器域名(http://sles.vips.com),这有助于了解嫌疑人在网络上的活动轨迹。

在手机取证环节,参与者需要识别使用的模拟器,这里是天天模拟器,并找到聊天软件微信的相关信息,包括包名(com.baidu.ces)。此外,还涉及到具体的聊天内容,例如受害者投资理财产品的最低投资金额,这里为1万元人民币。案件中的社交关系链也值得注意,即受害人是通过董慧介绍认识王哥的。

在计算机取证方面,参与者面对的是一个名为pc.e01的镜像文件,需要提供其SHA-1值(字母小写),可能是用于验证文件的完整性。同时,还需要提供检查员的用户名,这里是admin。嫌疑人杨某在使用IE浏览器时的首页地址是http://www.baidu.com,显示出其日常浏览习惯。在密码方面,嫌疑人用于登录理财网站的账号和密码是root/admin,这对恢复嫌疑人的账户操作记录极为关键。

最后,参赛者需要找出嫌疑人电脑中PDF文件的默认打开程序版本号,尽管这部分的答案以"x"结尾,可能表示信息缺失或者需要进一步调查才能获取确切版本号。

整个取证过程需要综合运用电子取证技术,如移动设备分析、网络数据挖掘、应用程序逆向工程以及系统日志审查,以还原犯罪行为的全貌。这些题目旨在考察参赛者的实践经验和理论知识在实际案例中的应用能力。

2023-08-28 上传

2021-09-05 上传

2024-05-25 上传

2022-08-03 上传

2010-09-07 上传

点击了解资源详情

2023-09-11 上传

2023-09-09 上传

恒梦安全

- 粉丝: 321

- 资源: 5

最新资源

- Java集合ArrayList实现字符串管理及效果展示

- 实现2D3D相机拾取射线的关键技术

- LiveLy-公寓管理门户:创新体验与技术实现

- 易语言打造的快捷禁止程序运行小工具

- Microgateway核心:实现配置和插件的主端口转发

- 掌握Java基本操作:增删查改入门代码详解

- Apache Tomcat 7.0.109 Windows版下载指南

- Qt实现文件系统浏览器界面设计与功能开发

- ReactJS新手实验:搭建与运行教程

- 探索生成艺术:几个月创意Processing实验

- Django框架下Cisco IOx平台实战开发案例源码解析

- 在Linux环境下配置Java版VTK开发环境

- 29街网上城市公司网站系统v1.0:企业建站全面解决方案

- WordPress CMB2插件的Suggest字段类型使用教程

- TCP协议实现的Java桌面聊天客户端应用

- ANR-WatchDog: 检测Android应用无响应并报告异常