NI-Louvain: 社交网络中的影响力驱动社区检测算法

PDF格式 | 1.14MB |

更新于2025-01-16

| 184 浏览量 | 举报

"NI-Louvain:基于影响分析的社区检测算法研究"是一篇发表在沙特国王大学学报的计算机科学研究论文,主要探讨了社区发现这一在社交媒体挖掘领域中至关重要的课题。传统算法往往忽视了网络中每个节点对社区结构的影响,而这对于准确识别社区特性至关重要。作者Dipika Singha和Rakhi Garg针对这一问题提出了一个新的算法——NI-Louvain。

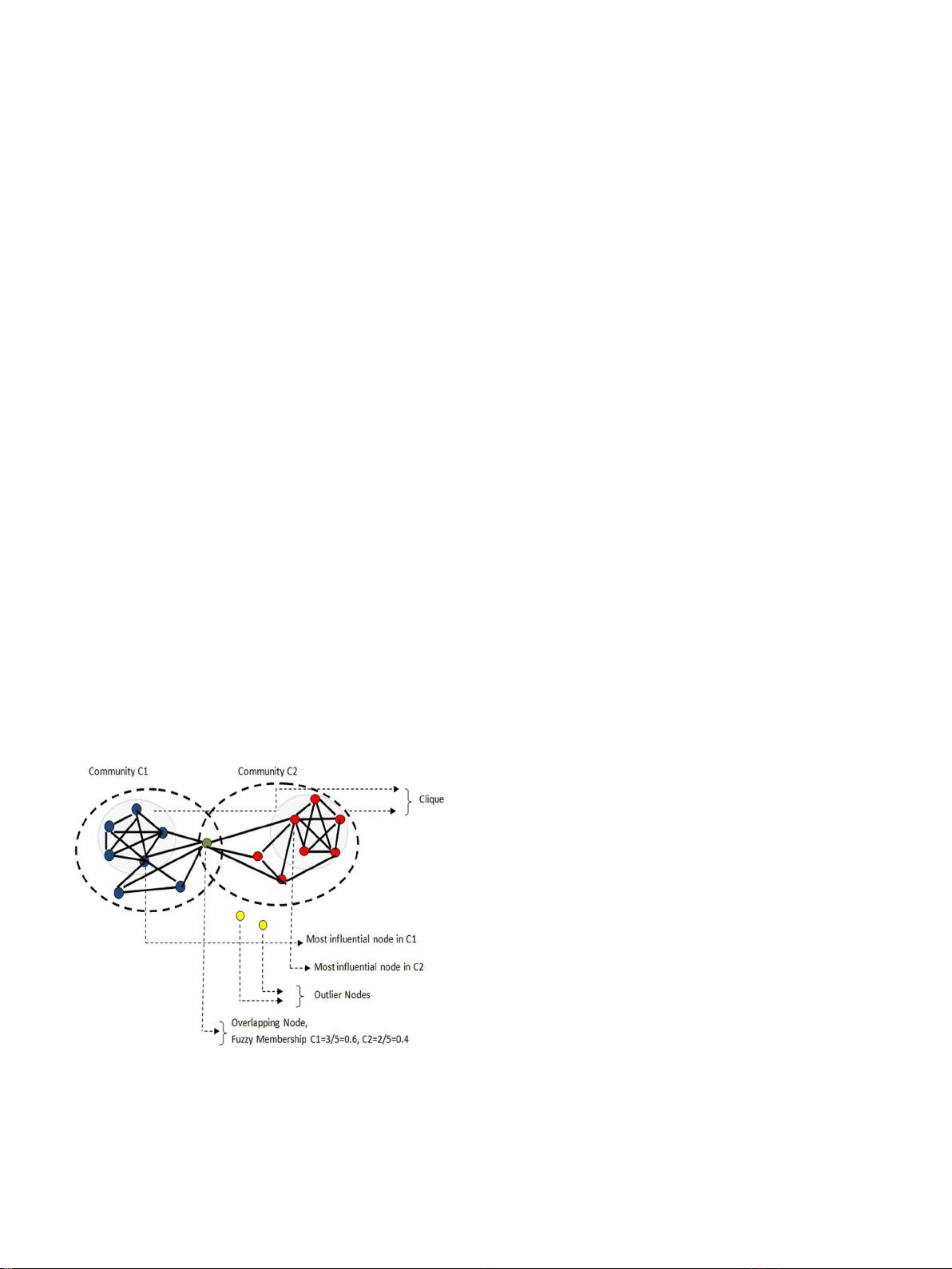

NI-Louvain算法的核心在于它考虑了每个节点在群体中的影响力,不仅聚焦于社区划分,还试图确定每个社区内的主导节点。算法分为三个步骤:首先,通过降低图的密度来简化处理,通过集团划分来实现;接着,采用Louvain的多级算法对简化后的图进行社区检测,这种方法在模块化值上表现出色,超越了诸如边缘介数、标签传播、领先特征、Louvain、快速贪婪、walktrap和信息地图等现有算法。

在第三步,算法将处理后的结果社区映射回原始图的节点,这样可以更好地识别重叠社区、每个节点模糊的社区归属,以及每个社区内的最具影响力节点,甚至能检测到离群节点。这种对节点影响力的关注使得NI-Louvain在复杂社交网络中展现了更强的适应性和准确性。

文章的背景指出,随着互联网的普及和社交网络的盛行,社区检测技术的应用范围广泛,如推荐系统、用户行为分析等。然而,NI-Louvain的独特贡献在于其对节点影响力因素的整合,这无疑提升了社区检测的精确性和有效性。

该研究论文于2021年发布,并遵循了Creative Commons Attribution-NonCommercial-NoDerivatives (CC BY-NC-ND) 4.0许可协议,这意味着读者可以自由地访问和分享文章,但不允许商业使用或修改内容。整体而言,NI-Louvain算法是一项创新的工作,对理解社交网络中的社区结构和节点角色具有重要意义。"

相关推荐

cpongm

- 粉丝: 6

最新资源

- 网页自动刷新工具 v1.1 - 自定义时间间隔与关机

- pt-1.4协程源码深度解析

- EP4CE6E22C8芯片三相正弦波发生器设计与实现

- 高效处理超大XML文件的查看工具介绍

- 64K极限挑战:国际程序设计大赛优秀3D作品展

- ENVI软件全面应用教程指南

- 学生档案管理系统设计与开发

- 网络伪书:社区驱动的在线音乐制图平台

- Lettuce 5.0.3中文API文档完整包下载指南

- 雅虎通Yahoo! Messenger v0.8.115即时聊天功能详解

- 将Android手机转变为IP监控摄像机

- PLSQL入门教程:变量声明与程序交互

- 掌握.NET三层架构:实例学习与源码解析

- WPF中Devexpress GridControl分组功能实例分析

- H3Viewer: VS2010专用高效帮助文档查看工具

- STM32CubeMX LED与按键初始化及外部中断处理教程