STM32单片机安全编程指南:保护嵌入式系统免受攻击的权威指南

发布时间: 2024-07-06 01:28:51 阅读量: 38 订阅数: 31

# 1. 嵌入式系统安全威胁概述**

嵌入式系统广泛应用于工业控制、物联网和汽车等关键领域,其安全至关重要。然而,这些系统面临着独特的安全挑战:

* **资源受限:**嵌入式系统通常具有有限的计算能力和存储空间,这限制了安全措施的实施。

* **网络连接:**许多嵌入式系统连接到网络,这为攻击者提供了远程访问的机会。

* **固件不可变性:**嵌入式系统中的固件通常是不可变的,一旦部署就很难更新,这使得修复安全漏洞变得困难。

# 2.1 安全启动和固件验证

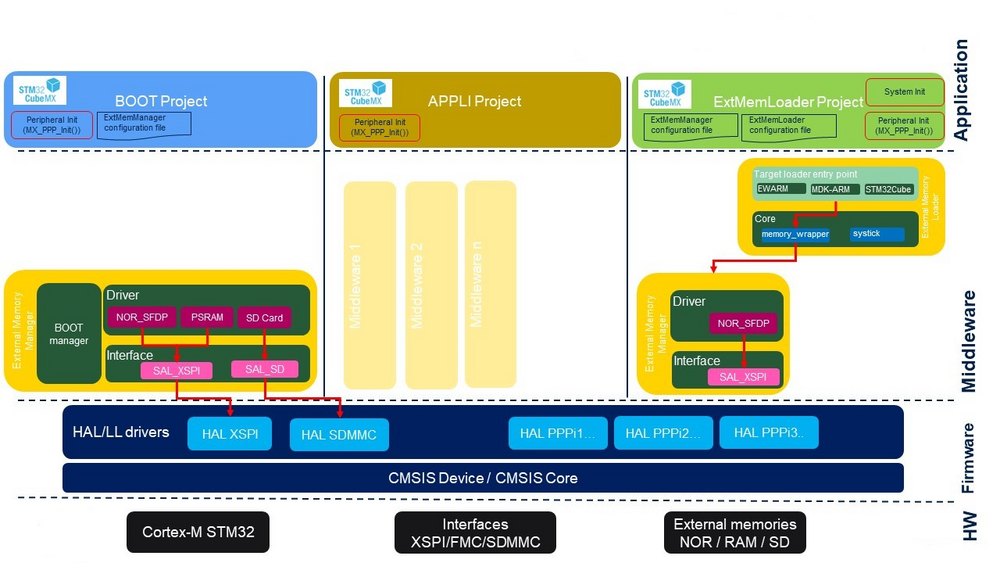

### 2.1.1 启动加载程序和安全引导流程

STM32单片机采用多阶段启动流程,其中包括一个称为启动加载程序的特殊程序。启动加载程序负责初始化硬件、加载和验证固件映像,并将其执行权交给主应用程序。

安全引导流程涉及以下步骤:

1. **复位后执行启动加载程序:**当单片机复位时,它会从一个预定义的地址执行启动加载程序。

2. **验证固件映像:**启动加载程序使用加密哈希函数(例如 SHA-256)验证固件映像的完整性。如果验证失败,启动加载程序将中止启动过程并进入故障模式。

3. **加载固件映像:**如果验证成功,启动加载程序将固件映像加载到内存中。

4. **执行主应用程序:**启动加载程序将执行权移交给主应用程序。

### 2.1.2 固件验证机制

STM32单片机提供多种固件验证机制,包括:

- **安全引导:**安全引导使用加密哈希函数验证固件映像的完整性。如果验证失败,启动加载程序将中止启动过程并进入故障模式。

- **数字签名:**数字签名使用公钥密码术来验证固件映像的真实性。固件映像由私钥签名,而启动加载程序使用公钥验证签名。如果验证失败,启动加载程序将中止启动过程并进入故障模式。

- **自签名固件:**自签名固件使用单片机内部的唯一标识符(例如设备ID)来生成固件映像的签名。启动加载程序使用相同的标识符验证签名。如果验证失败,启动加载程序将中止启动过程并进入故障模式。

```c

// STM32 启动加载程序固件验证示例代码

// 包含启动加载程序头文件

#include "stm32f4xx_hal.h"

#include "stm32f4xx_hal_flash.h"

// 定义固件映像的地址和大小

#define FIRMWARE_ADDRESS 0x08000000

#define FIRMWARE_SIZE 0x10000

// 定义加密哈希函数

#define HASH_FUNCTION SHA256

// 验证固件映像的完整性

int verify_firmware(void) {

// 计算固件映像的哈希值

uint8_t hash[HASH_FUNCTION_SIZE];

HAL_FLASH_Read(FIRMWARE_ADDRESS, hash, HASH_FUNCTION_SIZE);

HAL_FLASH_ComputeHash(FIRMWARE_ADDRESS, FIRMWARE_SIZE, hash, HASH_FUNCTION);

// 与存储的哈希值进行比较

uint8_t stored_hash[HASH_FUNCTION_SIZE];

HAL_FLASH_Read(FIRMWARE_ADDRESS + FIRMWARE_SIZE, stored_hash, HASH_FUNCTION_SIZE);

if (memcmp(hash, stored_hash, HASH_FUNCTION_SIZE

```

0

0