【FreeBSD网络流量控制艺术】:PF防火墙规则编写与性能优化

发布时间: 2024-09-30 10:26:54 阅读量: 5 订阅数: 14

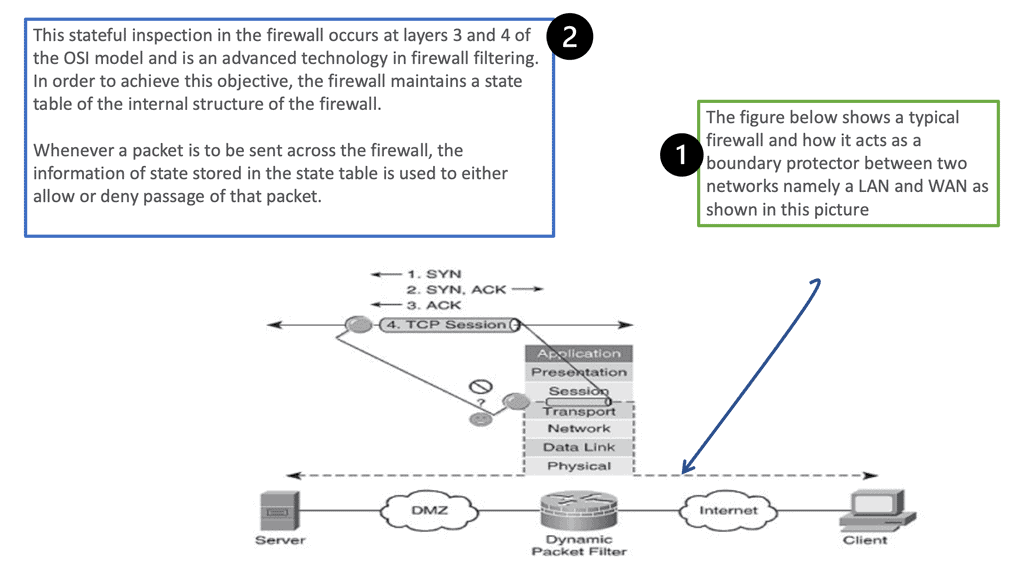

# 1. PF防火墙概述

PF(Packet Filter)防火墙是一种用于监控和过滤网络流量的系统,它可以在操作系统内核中运行,高效地处理数据包。PF具备高级过滤规则、状态感知能力和可扩展的特性,使其在复杂的网络环境中成为一种理想的安全防护解决方案。本文将从PF防火墙的基础概念出发,逐步深入探讨其规则的编写、高级技巧、性能优化及实际案例应用,以帮助IT从业者更好地理解和运用PF防火墙。

# 2. PF防火墙规则编写基础

## 2.1 PF防火墙的规则结构

### 2.1.1 规则语法解析

PF防火墙的规则语法设计得非常直观,规则结构的基本形式可以表达为:“动作 + 条件”。其中“动作”告诉防火墙对符合“条件”的数据包应该做何种处理,比如允许通过、拒绝或丢弃等。PF防火墙的规则语法为网络安全的配置提供了灵活性和强大的功能。

以下是一条典型的PF防火墙规则语法:

```pf

block in on $ext_if from any to any

pass out on $ext_if from any to any keep state

```

在上述规则中,第一行指定了一个“block”动作,表示对于所有进入接口`$ext_if`的数据包将被拒绝。第二行则相反,它使用“pass”动作允许所有出站的数据包。这里的`keep state`是一个状态匹配选项,PF利用状态匹配来记录已经建立的连接状态,从而允许属于同一会话的后续数据包通过,而不需要重新匹配规则集。

每个PF规则通常包含以下几部分:

- **动作(Action)**: 如`pass`、`block`、`log`等,表示对数据包的处理方式。

- **方向(Direction)**: 如`in`表示进入的数据包,`out`表示出站的数据包。

- **接口(Interface)**: 指定规则应用于哪个接口,如`$ext_if`代表外部接口。

- **协议(Protocol)**: 例如`tcp`、`udp`、`icmp`或`all`。

- **地址和端口(Address and Port)**: 匹配特定的源和目的地址或端口。

- **状态(State)**: 用于维护网络连接状态信息的选项。

### 2.1.2 表达式的构建与运用

PF防火墙规则中包含的表达式是核心的匹配机制,能够精确地定义什么样的数据包应该被规则所匹配。一个表达式通常由一个或多个条件组成,每个条件都是一个测试,如源地址、目的地址、端口或协议类型等。表达式可以进行逻辑组合,使用逻辑运算符如`&&`(和)、`||`(或)和`!`(非)来构建复杂的条件组合。

例如,以下是一条使用了表达式的PF规则:

```pf

block in proto tcp from any to any port 80,443 flags S/SA keep state

```

这条规则使用了`proto tcp`指定只针对TCP协议的数据包,`port 80,443`指定规则适用于访问HTTP(端口80)和HTTPS(端口443)的连接请求。`flags S/SA`用于匹配TCP连接请求的标志位,而`keep state`用于启用状态匹配功能,保持TCP连接状态。

## 2.2 基本的防火墙规则设置

### 2.2.1 匹配条件与动作

构建PF防火墙规则的基本步骤首先是定义匹配条件。匹配条件可以组合使用,以精确地识别需要处理的数据包。PF防火墙中的动作决定了当数据包匹配到某条规则时,PF将采取何种行动。

PF防火墙的动作通常包括:

- `pass`: 允许数据包通过。

- `block`: 拒绝数据包通过,并且可以选择记录日志。

- `drop`: 拒绝数据包通过,但不记录日志,这用于避免攻击者通过扫描日志来获取系统信息。

- `match`: 特殊动作,用于匹配规则但不直接处理数据包,通常结合后续的规则链使用。

在PF规则中,如果没有指定动作,则默认为`pass`。不过,建议在配置文件中明确指定动作,以便于理解和管理。

### 2.2.2 流量重定向与日志记录

PF防火墙允许管理员对数据流进行重定向,这在诸如网络监控、流量分析等场景非常有用。流量重定向功能使用`rdr`规则实现。例如:

```pf

rdr on $ext_if proto tcp from any to $ext_if port 80 -> ***.***.*.*** port 8080

```

此规则将所有目标端口为80(HTTP)的数据流重定向到内部网络地址`***.***.*.***`的8080端口。

此外,PF还提供日志记录功能,可以帮助管理员了解网络流量情况以及过滤效果。日志记录通过`log`关键字实现,通常与`pass`或`block`动作联合使用。例如:

```pf

pass in log on $ext_if proto tcp from any to any port 22

```

这个规则允许SSH(端口22)的连接,并记录所有通过此规则的连接。

## 2.3 状态匹配与状态表的使用

### 2.3.1 状态表的工作原理

PF防火墙的状态匹配机制是其强大功能的核心之一。PF通过状态表记录所有活跃的网络连接状态,并且允许管理员基于连接状态来制定规则。当数据包匹配到某条规则时,PF会检查状态表,以确定该数据包是否属于已建立的连接。如果数据包属于有效的连接,则无需再次匹配规则集,从而提高处理效率。

状态表分为两部分:连接状态和传输状态。

- **连接状态**: 包括`SYN`、`SYN/ACK`、`ESTABLISHED`、`FIN_WAIT`、`CLOSE_WAIT`等,它们代表TCP连接的不同阶段。

- **传输状态**: 包括`INVALID`(无效)、`NEW`(新连接)和`RELATED`(相关连接),用于跟踪非连接导向的协议和特殊的连接。

### 2.3.2 使用状态表优化规则

状态表不仅可以减少规则集的匹配次数,还可以通过设置超时值来自动管理状态。管理员可以通过调整状态表中的超时值来满足不同的安全需求和性能优化。例如,对于FTP协议,可能需要设置较长的超时值,因为FTP传输包含多个阶段。

PF防火墙的规则优化可以遵循以下步骤:

1. **启用状态匹配**: 使用`keep state`指令让PF自动管理状态表。

2. **设置状态超时值**: 根据不同协议和使用场景设置合理的超时值。

3. **优化规则顺序**: 将状态规则放在规则集的前面,并将最常匹配的规则放在前面,以提高整体性能。

4. **使用快速路径**: 对于不需要状态匹配的流量,使用`qui

0

0