HackRF+One实战案例分析:破解简单加密信号的精确步骤

发布时间: 2024-12-04 07:48:14 阅读量: 67 订阅数: 44

hackrf-one硬件工程文件/hackrf-one

参考资源链接:[HackRF One全方位指南:从入门到精通](https://wenku.csdn.net/doc/6401ace3cce7214c316ed839?spm=1055.2635.3001.10343)

# 1. HackRF与One简介

## 1.1 设备背景与应用场景

HackRF和RTL-SDR(通常称为RTL-SDR "One")是软件定义无线电(SDR)的两种流行设备。它们是无线电爱好者、研究人员和黑客探索无线信号与通信的得力助手。凭借其低成本和多功能性,这些设备可以用于多种场景,包括无线协议的分析、信号的捕获、频谱分析,以及对加密无线电通信的破解。

## 1.2 设备功能与优势

HackRF One是由Michael Ossmann设计,能够覆盖1MHz到6GHz频段,支持多种调制模式,是进行无线通信研究的理想选择。相比之下,RTL-SDR基于RTL2832U USB电视调谐器芯片,成本极低,它覆盖了700MHz至1.2GHz的频率范围,适合入门级无线电监听。两者的共同优势在于,都能够通过软件(如GNU Radio)来动态改变其功能,提供了极高的灵活性和扩展性。

## 1.3 入门操作与安装

对于新手来说,使用这些设备的第一步是了解如何安装和配置它们。通常,这包括下载并安装相应的驱动程序和软件(如HackRF Tools、SDRSharp、GQRX、GNU Radio等),并进行必要的硬件连接。一旦设置完成,用户将能够开始进行一些基本的无线信号接收和分析操作。

# 2. ```

# 第二章:信号的基本概念与加密基础

## 2.1 无线通信信号的基本原理

### 2.1.1 信号的调制与解调过程

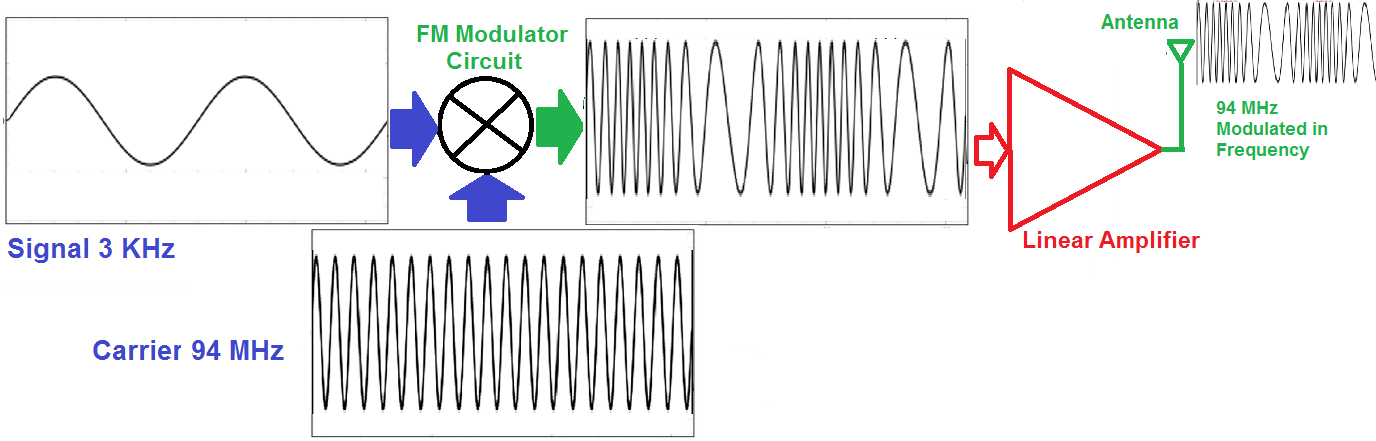

在无线通信中,调制是将信息编码到载波信号上的过程,而解调则是从接收到的调制信号中提取信息的过程。调制技术可以分为幅度调制(AM)、频率调制(FM)、相位调制(PM)等多种类型,每种类型都有其特定的应用场景和优缺点。

**幅度调制(AM)**通过改变载波信号的幅度来表示信息,它简单易实现,但抗干扰能力较弱。**频率调制(FM)**通过改变载波信号的频率来传输信息,比AM抗干扰能力强,音质也较好。**相位调制(PM)**则通过改变信号的相位来编码信息,它对频率变化不敏感,适合于高速数据传输。

调制的关键在于选择合适的调制方式和参数,如载波频率、调制指数等,以达到最佳的传输效果。解调的过程则需要使用相应的解调器来还原信息。在HackRF与One的上下文中,可以使用软件定义无线电(SDR)技术来实现对不同调制信号的捕获与解调。

### 2.1.2 频率、波长与信号传播

无线信号的传播与频率和波长密切相关。频率决定了信号的周期性变化速度,而波长是信号一个周期内的空间距离。频率和波长是反比关系,频率越高,波长越短。

传播距离与信号频率的关系很大。一般而言,频率较低的信号传播距离更远。例如,低频(LF)和中频(MF)信号可以进行长距离传播,而高频(HF)以上的信号(例如FM广播使用的频率)传播距离较短。

信号的传播路径可以分为直线传播、反射、折射、散射等多种方式。在城市环境下,建筑物、地形等都会对信号的传播产生影响,导致多径效应,这会影响信号的接收质量。

在实际操作中,通过改变发射功率、调整天线的方向和高度,或者利用中继站等方式可以有效提高信号的传播距离。在使用HackRF与One进行信号捕获时,了解这些基本原理对于确定信号参数和频率至关重要。

## 2.2 加密技术概述

### 2.2.1 对称加密与非对称加密简介

在无线通信中,信息的安全性是至关重要的,而加密技术是保障信息不被未授权访问的重要手段。对称加密和非对称加密是两种常用的加密方法。

**对称加密**是使用相同的密钥进行加密和解密。它简单快速,但密钥的管理和分配存在风险。常见的对称加密算法包括高级加密标准(AES)和数据加密标准(DES)。

**非对称加密**使用一对密钥,即公钥和私钥。公钥可以公开,用于加密信息,而私钥则需保密,用于解密。这种方式解决了密钥分发的问题,但计算速度较慢。著名的非对称加密算法有RSA和ECC。

对称和非对称加密各有优势,在实际应用中,往往结合使用,以实现更高效的安全通信。例如,可以使用非对称加密方法安全地交换对称加密的密钥,然后使用对称加密来处理大量数据。

### 2.2.2 简单加密算法的实现机制

简单加密算法指的是那些加密机制较为直接、易于理解和实现的算法。尽管简单加密算法在安全性方面往往不如复杂的算法,但它们对于理解加密原理非常有帮助。

**凯撒密码**是一种简单替代密码,通过将字母按照固定数目移动来进行加密。例如,如果移动3位,则A变成D,B变成E,以此类推。解密是逆向操作,即从密文向回移动相同的数目。

**维吉尼亚密码**是一种多表替换密码,它使用一个关键字作为密钥来加密信息,每个字母使用不同的替换表进行加密。这个算法比凯撒密码更安全,因为它为每个字母提供了多种可能的替代,但仍然可以通过频率分析等方法破解。

这些简单加密算法虽然已经不能满足现代通信的安全需求,但在了解更复杂的加密算法之前,它们提供了一个很好的起点。

```mermaid

graph LR

A[开始] --> B[选择加密算法]

B --> C[凯撒密码]

B --> D[维吉尼亚密码]

B --> E[其他简单算法]

C --> F[实现加密过程]

D --> G[实现加密过程]

E --> H[实现加密过程]

F --> I[安全性分析]

G --> I

H --> I

I --> J[结束]

```

上述mermaid流程图展示了选择加密算法的过程,以及从简单加密算法出发最终到达安全性分析的步骤。简单的加密算法在理解更复杂加密原理之前提供了一个基础的逻辑框架。

# 3. HackRF+One设备搭建与配置

## 3.1 设备安装与驱动安装步骤

### 3.1.1 下载与安装HackRF与One的驱动

安装HackRF One驱动是使用该设备进行信号处理的前提。为了确保设备能够被计算机正确识别和使用,需要按照以下步骤操作:

1. **下载驱动:** 首先,需要访问HackRF的官方网站或其GitHub页面下载最新的驱动软件包。

2. **系统兼容性检查:** 需要确认您的操作系统版本与驱动程序兼容。通常,HackRF One提供对Windows、Linux和macOS系统的支持。

3. **解压缩驱动:** 下载完成后,将驱动软件包解压缩到一个合适的目录。

4. **执行安装程序:** 进入解压缩的目录,找到安装脚本或安装向导,执行安装程序,并按照提示完成安装。

5. **连接设备:** 在安装驱动的同时或之后,需要将HackRF One设备通过USB连接到计算机。

6. **设备识别:** 安装完成之后,操作系统通常会自动识别并安装必要的设备驱动。可以通过设备管理器(Windows)、系统报告(macOS)或`lsusb`命令(Linux)来检查设备是否已经被正确识别。

7. **运行验证:** 为了验证安装成功,可以运行一些基础的信号接收或发送测试,比如使用GQRX或SDR#等软件尝试接收广播信号。

### 3.1.2 硬件连接和基本测试

连接硬件是使用HackRF One前的重要步骤,以下介绍硬件连接的详细流程和基本测试方法:

1. **检查硬件:** 首先,确保你的HackRF One硬件完好无损,没有任何明显的物理损坏。

2. **连接USB:** 将HackRF One通过USB线连接到计算机。确保连接稳固。

3. **连接天线:** 为了接收到或发射出信号,你需要将天线连接到HackRF的ANT端口。使用适当的接头(通常为SMA),确保连接牢固。

4. **供电:** HackRF One通常通过USB供电,如果你打算使用外部电源,则需连接外部电源并确保电压和电流符合规格。

5. **基本测试:** 开始测试之前,可以先使用一些软件工具如SDR#(Windows)、GQRX(Linux)等来运行基本测试。如果软件能够识别设备并显示频谱,那么硬件连接通常是没有问题的。

6. **信号检测:** 在软件中,可以尝试调整频率参数来检测本地可用的无线信号,如FM广播等。检测到信号即表示设备硬件连接正常。

7. **测试信号:** 可以用一台发射机发送一个已知的测试信号,然后使用HackRF One接收这个信号。如果能够接收到并成功解码,这进一步证明硬件连接和配置是正确的。

通过上述步骤,可以完成HackRF One的初步安装和测试工作,为后续的信号处理和破解工作打下坚实的基础。

## 3.2 软件界面与功能介绍

### 3.2.1 GNU Radio Companion界面布局

GNU Radio Companion(GRC)是一个可视化编程环境,允许用户通过拖放不同的模块来创建复杂的信号处理流程。以下是GRC界面的介绍和操作步骤:

1. **主窗口布局:** GRC的主窗口由几个主要区域构成,包括“模块库”、“流程图”、“工具栏”、“输出控制台”等。

2. **模块库(Block Library):** 这里展示了可以使用的各种模块,按照功能分为信号源、信号处理、信号接收等类别。

3. **流

```

0

0