【安全第一】:在学生成绩管理系统中实现数据加密与权限控制

发布时间: 2024-12-22 02:09:59 阅读量: 6 订阅数: 7

# 摘要

随着信息技术的发展,学生成绩管理系统在教育领域的重要性日益提升。本文首先概述了学生成绩管理系统的相关背景和意义。接着,深入探讨了数据加密技术的基础知识,包括对称与非对称加密技术的工作机制,以及在学生成绩管理系统中的应用。此外,本文还阐述了权限控制的理论基础和实践应用,分析了构建高效权限模型和控制机制的重要性。通过结合数据加密与权限控制技术,本文提出了一种安全的学生成绩管理系统架构,并通过综合案例分析,探讨了系统测试与风险评估的方法。本文旨在为构建安全可靠的学生成绩管理系统提供理论和技术支持。

# 关键字

学生成绩管理系统;数据加密;权限控制;安全策略;系统测试;风险评估

参考资源链接:[Python课程设计报告:学生成绩管理系统.doc](https://wenku.csdn.net/doc/56veruo5oz?spm=1055.2635.3001.10343)

# 1. 学生成绩管理系统概述

在信息高度发展的当下,学生成绩管理系统作为教育信息化的核心组成部分,它不仅肩负着处理教学数据、生成报表、分析教学成果等职能,还承载着保护学生隐私和敏感数据的重要责任。一个高效、稳定、安全的学生成绩管理系统,对于任何教育机构而言,都是不可或缺的基础设施。本章将介绍学生成绩管理系统的基本概念、发展历程、功能需求以及面临的挑战,为读者深入理解后续章节中的数据加密技术和权限控制策略打下基础。

## 1.1 系统的基本概念

学生成绩管理系统通常包括学生的个人信息、成绩、课程等数据的录入、存储、查询、统计和报告生成功能。现代的成绩管理系统不仅限于内部使用,还可能通过网络与教师、学生、家长乃至外部机构进行数据交换,因此必须保证数据传输和存储的安全性。

## 1.2 系统的发展历程

从早期的手工记录和批处理系统,到当前的数据库驱动和网络化的信息系统,学生成绩管理系统经历了由简单到复杂、由孤立到互联的发展过程。这个过程中,数据加密和权限控制技术也由理论研究逐渐走向了广泛应用的实践阶段。

## 1.3 系统面临的主要挑战

学生成绩管理系统在提供便利的同时,也面临着数据隐私泄露、非法访问、数据篡改等安全风险。这些挑战促使系统开发者不断寻求更先进的安全技术和管理策略,以确保系统安全、稳定地运行。

本章的介绍为理解学生成绩管理系统提供了必要的背景知识,接下来的章节将重点探讨如何通过数据加密和权限控制来解决这些安全挑战。

# 2. 数据加密技术的基础

### 2.1 数据加密的理论基础

在现代信息技术飞速发展的背景下,数据安全已成为企业和组织最为关注的问题之一。数据加密技术作为保障数据安全的重要手段,其重要性不言而喻。加密技术的基本原理就是通过特定的算法将数据转换成只有授权用户才能解读的格式,即密文。即便在数据传输过程中被未经授权的第三方截获,没有密钥也无法解读其原始内容,从而保障了数据的机密性、完整性和可用性。

#### 2.1.1 数据安全的重要性

随着数据泄露事件频发,企业和组织越来越意识到数据安全的重要性。敏感信息的泄露不仅会导致经济损失,还可能引起社会不稳定和法律问题。数据加密在保护企业资产安全、用户隐私、商业秘密等方面起到了至关重要的作用。例如,金融交易信息、个人身份信息等,都需要通过加密技术来确保其安全性。

#### 2.1.2 加密算法的基本原理

加密算法主要分为对称加密和非对称加密两种类型,它们使用不同的机制和密钥来实现数据的加密和解密。在对称加密中,加密和解密使用同一个密钥,而对非对称加密而言,加密和解密则使用一对密钥,即公钥和私钥。公钥可以公开,而私钥必须保密。由于密钥的数量不同,两种方法在管理密钥和加密过程方面各有优缺点,这也是选择加密技术时需要考虑的重要因素。

### 2.2 对称与非对称加密技术

对称与非对称加密技术在日常的数据加密中扮演着关键角色。了解这两种技术的工作机制有助于在实际应用中选择最合适的加密方式。

#### 2.2.1 对称加密的工作机制

对称加密使用单个密钥对数据进行加密和解密。它在加密和解密时使用相同的密钥,这就要求通信双方必须事先共享这个密钥。由于加密和解密速度相对较快,对称加密非常适合大量数据的处理。常见的对称加密算法包括AES、DES、3DES等。对称加密的主要缺点在于密钥的分发和管理问题,如果密钥在传输过程中泄露,则加密的信息就不再安全。

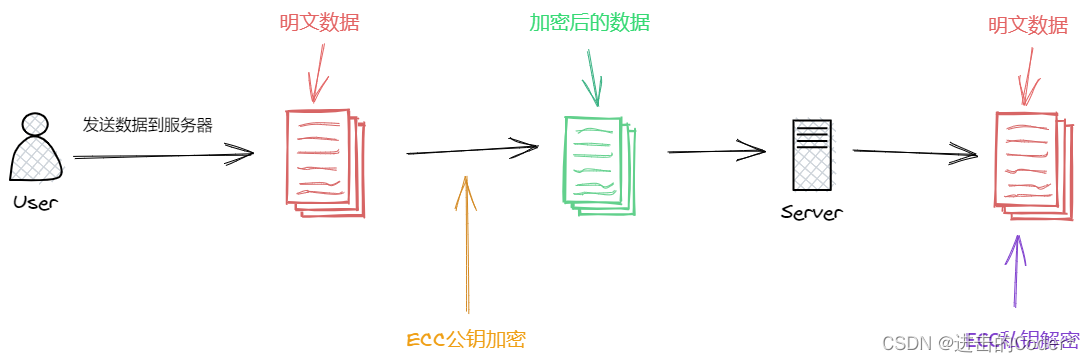

#### 2.2.2 非对称加密的工作机制

与对称加密不同,非对称加密使用一对密钥,即公钥和私钥。公钥可用于加密数据,但只能用对应的私钥来解密。私钥永远保密,因此即使公钥被广泛分发,只要私钥不泄露,加密的数据仍然是安全的。SSL/TLS协议就是基于非对称加密建立安全通信的例子。然而,非对称加密的计算成本较高,速度相对较慢,通常用于加密小量数据,如密钥交换和数字签名。

#### 2.2.3 对比分析与应用场景

在选择加密方法时,需要根据应用场景、数据类型、安全需求和性能要求等因素来做出决策。对称加密的速度比非对称加密快得多,所以对于需要处理大量数据的场景,如文件加密,对称加密可能是更合适的选择。而非对称加密由于其在密钥分发和管理上的优势,更适合用于身份验证和数字签名等场景。

### 2.3 加密技术的实践应用

在实践中,选择合适的加密技术和工具是确保数据安全的关键。开发者需要理解各种加密库和工具的使用方法,以及如何在不同的应用场景中实现数据加密。

#### 2.3.1 常用加密库与工具的选择

对于开发者来说,选择合适的加密库和工具是确保数据安全的关键。流行的加密库包括OpenSSL、Libsodium、Crypto++等,它们提供了丰富的加密算法实现。在选择加密库时,需要考虑其性能、稳定性和社区支持等因素。例如,OpenSSL是一个功能强大的开源库,提供了对多种加密算法的支持,并在许多系统中得到广泛应用。

#### 2.3.2 数据加密流程的实现

实现数据加密流程通常包括几个基本步骤:确定加密需求、选择合适的加密算法、生成密钥、加密数据以及密钥的管理。例如,在一个简单的Web应用中,可以使用OpenSSL来为用户传输的敏感信息加密。首先,生成一个随机密钥用于AES加密,然后将加密的数据通过安全通道传输给用户,用户则需要相同的密钥来解密信息。同时,还需要对密钥进行安全管理,以防止泄露。

在下一章节中,我们将探讨权限控制的基础理论及其在实际中的应用方式,进一步深化对数据安全的理解。

# 3. 权限控制的理论与实践

权限控制是保障信息安全的核心技术之一。它确保了敏感数据和关键操作只能由授权用户访问和执行。在本章中,我们将详细探讨权限控制的基本概念、策略与技术,并结合实际案例,对实现过程进行深入分析。

## 3.1 权限控制的基本概念

### 3.1.1 权限控制的定义和目的

权限控制,是一种管理技术,用于确保系统中的用户只能访问其被授权的资源或执行特定操作。它旨在防止未授权的访问和数据泄露,保障系统的安全性和数据的完整性。

权限控制的目的主要有:

- **防止非法访问**:未经授权的用户无法访问或修改系统资源。

- **数据保护**:防止敏感信息泄露,保障数据安全。

- **合规遵从**:符合行业和政府对信息安全的要求

0

0