5G网络中的混沌通信:探索与应用的全新前沿(5G技术应用指南)

发布时间: 2024-12-28 05:55:33 阅读量: 42 订阅数: 24

5G移动通信技术的发展与应用趋势.doc

# 摘要

混沌通信作为一种新型的通信技术,在5G网络中的应用具有重要的研究意义。本文首先介绍了混沌通信的基础理论及其在5G网络中的应用前景,探讨了混沌信号的生成、特性分析、编码应用以及安全性。随后,分析了混沌通信在5G网络中的硬件实现和软件处理工具,以及实验案例研究。文章进一步讨论了混沌通信在5G技术中所面临的挑战与机遇,并预测了其未来的发展方向。最后,通过对国内外混沌通信案例的研究,分析了其在5G中的应用潜力和未来技术趋势,为5G网络中混沌通信技术的研究和应用提供了理论支持和实践指导。

# 关键字

混沌通信;5G网络;混沌信号;编码理论;安全性分析;通信技术挑战;未来趋势

参考资源链接:[CSK、DCSK与MC-DCSK调制解调实验:基于混沌信号的误码率分析](https://wenku.csdn.net/doc/5k2x1tzf7g?spm=1055.2635.3001.10343)

# 1. 混沌通信的基础理论与5G概述

## 1.1 混沌通信理论基础

混沌通信是一种基于混沌理论的通信方式,它利用混沌信号的特性来传输信息,从而提高通信安全性。混沌信号是一种看似随机但又具有确定性的信号,它的特性包括敏感依赖初始条件、长时间无法预测等。

## 1.2 混沌信号与5G技术的结合

5G技术作为第五代移动通信技术,具有高速、低延迟、高连接密度等特点。混沌通信与5G技术的结合,不仅可以提升通信的安全性,还可以提高通信的效率和稳定性。

## 1.3 混沌通信在5G技术中的应用前景

混沌通信在5G技术中的应用前景广阔。例如,混沌加密技术可以有效防止通信过程中的信息泄露,提高通信安全性。此外,混沌信号的特性还可以用于提高5G网络的信号质量,提升网络性能。

# 2. 混沌信号在5G网络中的应用

### 2.1 混沌信号的生成与特性

混沌理论作为一种非线性动力学系统的行为描述,其生成的信号具有高复杂性和不可预测性,这对于通信系统的安全性具有重要意义。在5G网络中,混沌信号被用作一种新的通信方式,以提高系统的抗干扰能力和传输的安全性。

#### 2.1.1 混沌理论基础

混沌理论在通信中的应用基于其独特的特性,即初始条件的微小变化会引起系统行为的极大差异,形成无法预测的复杂动态。这种对初始条件敏感依赖的特性,是混沌理论的核心概念之一。它展现了混沌系统内在的不可逆性和对初始状态的极度依赖性,为通信系统提供了天然的加密基础。

#### 2.1.2 混沌信号的生成方法

混沌信号可以通过各种非线性系统产生,常见的方法包括Logistic映射、Henon映射和Chua电路等。其中Logistic映射是一种简单而又广泛研究的混沌映射,其定义为:

\[ x_{n+1} = \lambda \cdot x_n \cdot (1 - x_n) \]

这里的\( \lambda \)是控制参数,\( x_n \)是第\( n \)个迭代的值,通常在0和1之间。通过选择合适的\( \lambda \)值,Logistic映射能够产生混沌行为。

#### 2.1.3 混沌信号的关键特性分析

混沌信号的关键特性包括敏感依赖于初始条件、长期不可预测性和内在随机性。在5G应用中,混沌信号的这些特性有助于实现信号的复杂编码和解码,增加了窃听者破解通信内容的难度。例如,一个混沌序列可以作为伪随机序列用于编码5G信号,其复杂性和不可预测性使得截获的信号即使被解码,其原始信息也难以被恢复。

### 2.2 混沌信号在5G中的编码应用

#### 2.2.1 编码理论基础

编码在通信系统中发挥着至关重要的作用,它涉及到如何将信息转换成适合传输的形式。混沌编码是一种利用混沌信号特性进行信息编码的方式。在5G网络中,混沌编码不仅能够提供额外的层加密,而且可以增强信号的抗干扰能力,提升频谱利用率。

#### 2.2.2 混沌编码在5G信号处理中的作用

混沌编码利用混沌信号的伪随机特性,将信息序列调制到一个混沌载波上,实现信息隐藏。这种编码方式可以在5G网络中实现高速数据传输,同时保持较高的安全等级。例如,使用混沌序列作为扩频码,可以将信号广泛分布在频谱中,使得信号在频域中具有较低的功率密度,从而更难以被检测和干扰。

#### 2.2.3 编码方案的实践与对比

不同的混沌编码方案具有不同的实现机制和性能特点。例如,基于Logistic映射的编码方案与基于Chua电路的编码方案在加密强度、实现复杂度和解码效率上存在差异。在实际应用中,需要根据具体需求选择或设计合适的编码方案。

### 2.3 混沌通信的安全性分析

#### 2.3.1 安全性挑战概述

尽管混沌通信提供了较高的安全性,但其并非无懈可击。安全性挑战包括但不限于混沌系统的同步问题、可能的信号泄露以及非线性系统的复杂性。为了应对这些挑战,需要对混沌通信系统进行优化设计和综合安全性分析。

#### 2.3.2 混沌加密技术的实现

混沌加密技术的实现通常包括混沌映射的选取、密钥空间的建立、初始条件的选择和同步机制的设计等。例如,通过设计一种基于双混沌系统的加密方案,可以实现信息的动态编码,大幅提高加密的复杂度和难度。

#### 2.3.3 加密效果的评估与案例研究

评估混沌加密效果需要考虑多种因素,如密钥空间的大小、抗攻击能力、系统同步速度和稳定程度等。通过案例研究,如对混沌加密在特定5G网络环境下的表现进行实际测试,可以进一步验证混沌通信的安全性和实用性。

在下一章节中,我们将深入探讨混沌通信在5G网络中的实践应用,并分析其在硬件实现和软件工具方面的发展现状与挑战。

# 3. 5G网络中的混沌通信实践

## 3.1 混沌通信硬件实现

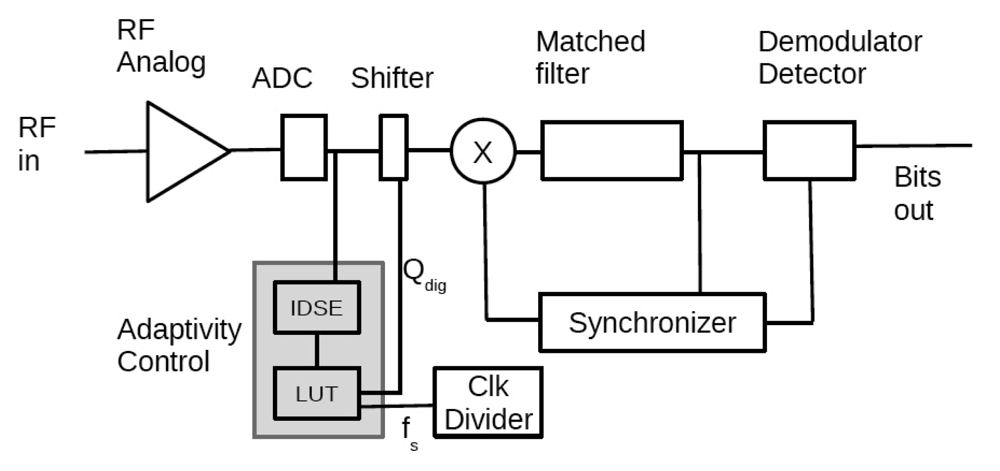

### 3.1.1 混沌通信硬件组件介绍

混沌通信硬件系统的实现通常涉及特定的电路设计与组件选择,以确保混沌信号的准确生成与传输。硬件组件主要包括信号发生器、混频器、放大器、调制器、天线、滤波器等。

- 信号发生器:作为混沌通信系统的起点,信号发生器用于产生具有混沌特性的基础信号。

- 混频器:将基带信号与载波信号进行混频,以实现信号的上行或下行转换。

- 放大器:信号在传输过程中会衰减,放大器用于增强信号强度,确保传输质量。

- 调制器:对信号进行调制,以便信号携带更丰富的信息。

- 天线:天线负责信号的发送和接收。

- 滤波器:用于选择性地让特定频率的信号通过,同时抑制其他不需要的频率成分。

### 3.1.2 硬件搭建流程与实践

搭建一个基础的混沌通信硬件系统需要以下步骤:

1. 设计信号发生器电路,以生成特定的混沌信号。

2. 使用混频器将混沌信号与高频率的载波信号结合,进行调制。

3. 信号经过放大器放大,以便在长距离传输时保持信号的完整性。

4. 调制后的信号通过天线发射出去,或者接收并解析其他设备发出的信号。

5.

0

0