【Vcomputer存储软件的数据迁移指南】:从传统存储到Vcomputer的平滑过渡策略

发布时间: 2024-11-29 21:38:42 订阅数: 15

参考资源链接:[桂林电子科大计算机教学辅助软件:Vcomputer软件包](https://wenku.csdn.net/doc/7gix61gm88?spm=1055.2635.3001.10343)

# 1. 数据迁移的背景与挑战

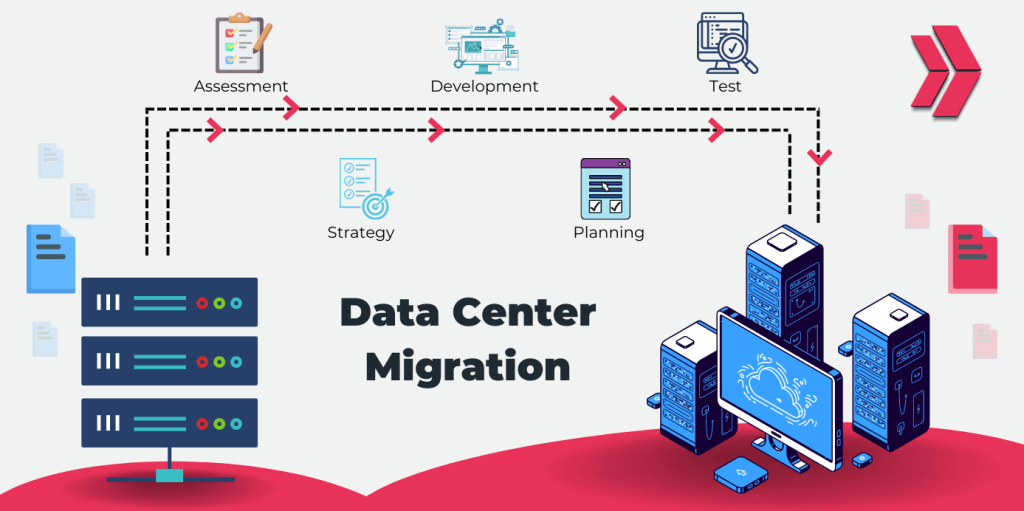

在数字化时代的背景下,企业正面临着数据量呈指数级增长的现实。随着技术进步和业务扩展,数据迁移成为了一个不可或缺的环节。它涉及到将大量数据从一个存储环境转移到另一个环境,这既包括硬件更新换代时的迁移,也包括在云服务间的数据迁移。尽管数据迁移能带来成本降低、性能提升等优势,但其过程也充满挑战,包括数据一致性、完整性和安全性的维护,以及迁移过程中的服务中断风险。

数据迁移的实施需要精心的策划和周密的执行。首先,组织需要充分了解自身数据的特性以及目标存储环境的特性。其次,必须制定出合适的迁移策略,以最小化对现有业务的影响。最后,迁移完成后还需要进行数据验证和调优,以确保数据迁移的成功。

本章将探讨数据迁移的背景、面临的挑战以及数据迁移对于IT专业人士的重要性。后续章节将深入介绍Vcomputer存储架构和迁移策略,为读者提供一条清晰的数据迁移路径。

# 2. 理解Vcomputer存储架构

## 2.1 Vcomputer存储的基本概念

### 2.1.1 Vcomputer存储的特点

Vcomputer存储架构结合了传统存储技术与现代虚拟化技术的优点,旨在提供高效、可靠的存储解决方案。它的特点包括高度的可扩展性、弹性和自动化管理功能。Vcomputer支持从单一节点到复杂集群的无缝扩展,以适应不同规模的数据中心需求。其自动化特性减少了人工干预,提高了运维效率。Vcomputer还采用了先进的数据去重和压缩技术,最大化存储资源的利用率。此外,其分布式架构设计确保了在系统组件出现故障时数据的高可用性和快速恢复能力。

### 2.1.2 Vcomputer存储的技术优势

Vcomputer存储的技术优势在于其跨平台兼容性和性能优化。它支持多种操作系统和硬件平台,为不同环境提供了统一的存储体验。通过智能负载均衡和数据缓存技术,Vcomputer显著提升了数据访问速度和系统整体性能。此外,Vcomputer引入了存储分层策略,通过将热数据和冷数据分别存储在不同类型的存储介质上,有效地平衡了性能与成本。集成的灾备和副本机制增强了数据安全性,确保业务连续性和数据完整性。

## 2.2 Vcomputer的数据保护策略

### 2.2.1 数据备份与恢复机制

Vcomputer提供全面的数据备份和恢复解决方案,支持定时备份、实时备份和增量备份等多种备份策略。它使用差异备份机制,只备份自上次备份以来更改的数据,极大地减少了备份所需的存储空间和时间。在数据恢复方面,Vcomputer提供了快速、可靠的数据还原功能,能够实现故障点之前的数据状态恢复。恢复过程可通过图形用户界面(GUI)或命令行接口(CLI)进行操作,支持自动化和手动干预两种模式,满足不同恢复场景的需求。

### 2.2.2 数据完整性验证

数据完整性验证是Vcomputer存储架构中不可或缺的一部分,确保存储数据的准确性与一致性。通过内置的校验和算法,Vcomputer在写入和读取数据时进行数据校验,以及周期性的数据完整性检查,防止数据损坏。此外,Vcomputer支持端到端的数据加密,防止数据在传输过程中被篡改或窃取。通过这些机制,Vcomputer确保了即使在面对硬件故障或外部攻击时,用户的数据仍然安全无损。

## 2.3 Vcomputer的网络配置

### 2.3.1 网络I/O优化

Vcomputer的网络I/O优化涉及从网络适配器到存储介质的所有层面。它通过优化I/O调度器,实现数据流的优先级控制,保证了关键业务数据的快速传输。此外,Vcomputer利用智能缓存策略,将频繁访问的数据暂存于高速缓存中,减少了对后端存储的直接读写操作,从而降低I/O延迟。这些优化措施结合起来,显著提升了网络I/O的性能,支持了大规模数据的高效流通。

### 2.3.2 网络安全策略

Vcomputer的网络安全策略从多个维度确保存储系统的安全。首先,它提供网络隔离和访问控制列表(ACLs)功能,精确控制对存储资源的访问权限。其次,Vcomputer支持IPSec和SSL/TLS加密协议,保障数据在传输过程中的安全。此外,通过集成入侵检测系统(IDS)和入侵防御系统(IPS),Vcomputer能够实时监控和阻止恶意访问或攻击行为。这些安全措施共同构建了一个坚实的安全防护体系,保障了存储数据的安全与可靠性。

```markdown

## 实际配置示例

以一个典型的Vcomputer存储集群为例,我们可以展示其网络配置与优化的关键步骤:

1. **网络适配器配置**:

- 为Vcomputer集群中的每个节点配置多个网络适配器。

- 将适配器分配到不同的网络端口,以隔离管理网络、存储网络和数据网络流量。

2. **网络I/O调度策略**:

- 在操作系统级别设置I/O调度器为CFQ(完全公平队列调度器),以保证多个数据流之间的公平性。

- 优化网络I/O队列的大小,以适应工作负载的特性。

3. **安全策略设置**:

- 为Vcomputer集群配置SSL/TLS加密协议以加密数据传输。

- 设置防火墙规则,只允许必要的网络端口和协议。

- 配置IPSec以确保静态数据在存储时的安全性。

4. **性能监控与调优**:

- 使用性能监控工具,如`iptraf-ng`或`nethogs`,来监控网络使用情况。

- 根据监控结果,调整网络参数或存储策略以达到最佳性能。

通过这些配置步骤,可以有效地优化Vcomputer存储网络的性能,同时保障其安全性。

```

### 2.3.3 实际操作的优化流程

在优化Vcomputer存储架构的网络配置时,可以遵循以下操作步骤:

1. **网络拓扑规划**:

- 分析当前网络结构,明确管理网络、存储网络和数据网络的布局。

- 设计网络拓扑图,确保每个网络段符合业务需求和性能要求。

2. **网络适配器绑定与队列配置**:

- 配置绑定多个网络适配器以实现负载均衡和冗余。

- 根据I/O负载和延迟要求,合理配置网络队列的参数。

3. **安全配置与验证**:

- 配置ACLs,确保只有授权的用户和设备能够访问存储资源。

- 验证网络加密设置是否生效,通过测试数据流来确保加密功能正常工作。

4. **监控与调优**:

- 定期审查网络性能报告,识别潜在的性能瓶颈或安全漏洞。

- 根据监控结果和业务

0

0