【IT设备数据备份与恢复】:维保中不可忽视的关键环节,数据安全无小事

发布时间: 2025-01-05 05:00:42 阅读量: 7 订阅数: 19

# 摘要

IT设备的数据备份与恢复是保障企业信息安全的关键环节。本文首先阐述了数据备份与恢复的重要性,然后介绍了数据备份的基础理论、备份策略的设计及其在实践中的应用,涵盖了文件级、系统级以及数据库备份的具体操作。在数据恢复部分,详细探讨了文件、系统和数据库的数据恢复流程,并分析了实践中常见的问题。接着,文章讨论了备份与恢复的自动化和优化方法,以及如何提高备份恢复的性能和可靠性。最后,分析了合规性对备份与恢复策略的要求,并展望了备份与恢复技术的未来趋势,包括新技术的应用和挑战。

# 关键字

数据备份;数据恢复;自动化备份;性能优化;合规性要求;备份策略

参考资源链接:[IT设备维保服务方案详解](https://wenku.csdn.net/doc/1k5g1im78x?spm=1055.2635.3001.10343)

# 1. IT设备数据备份与恢复的重要性

## 1.1 数据安全的必要性

在数字化时代,数据成为了企业最宝贵的资产之一。数据丢失可能会导致业务中断,甚至带来严重的经济损失和声誉损害。因此,确保数据安全是每个IT从业者都必须面对的重要课题。数据备份和恢复策略的有效实施,能够显著降低数据丢失的风险,确保关键信息资产的安全。

## 1.2 面临的数据丢失风险

数据丢失的风险无处不在,从硬件故障、软件错误到人为失误和灾难性事件(如火灾、洪水),都可能造成数据的永久性损失。通过定期备份数据,并制定有效的数据恢复计划,可以最小化这些风险带来的影响。

## 1.3 数据备份与恢复的经济价值

从成本的角度看,投资于数据备份和恢复解决方案,与应对数据丢失的潜在成本相比,是微不足道的。一个良好的备份与恢复策略可以减少因数据丢失而导致的业务中断时间,保障业务连续性,并且在危机发生时能够迅速应对,确保企业的持续运营。

# 2. 理论基础与数据备份策略

## 2.1 数据备份的基本概念

### 2.1.1 数据备份的定义和目的

数据备份是信息技术领域中的一个基本操作,它指的是将数据复制一份或多份的副本,以确保在原始数据丢失或遭到破坏时,能够从副本中恢复数据。备份的目的是数据保护,降低灾难或意外情况下数据丢失的风险。

在企业的IT环境中,备份是为了防止以下情况的发生:

- 数据丢失:由硬件故障、人为错误、软件缺陷、自然灾害等引起的物理或逻辑数据丢失。

- 数据损坏:由于病毒攻击、恶意软件、用户错误操作等原因导致数据损坏。

- 法规遵从:某些行业法规要求保留特定类型的数据在特定的时间内,以便在审计或合规检查时提供。

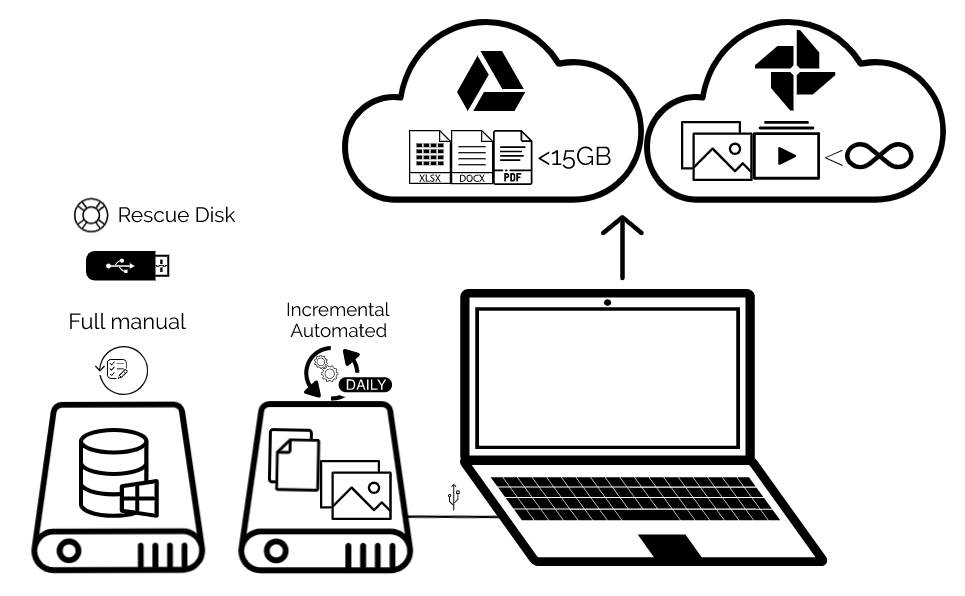

备份的概念常被简写为“3-2-1”规则,即维护3份数据副本,存储在2种不同媒介上,其中1份必须异地存储,以确保数据的安全性。

### 2.1.2 数据备份的类型和方法

数据备份类型按策略可分类为全备份、增量备份和差异备份:

- 全备份:备份所有选定的数据集,无论数据在上一次备份后是否更改。

- 增量备份:只备份自上一次任何形式的备份以来发生变化的数据。

- 差异备份:备份自上一次全备份后发生变化的数据。

备份方法主要包括以下几种:

- 物理备份:通过复制文件系统来备份数据,备份过程与操作系统无关。

- 逻辑备份:通过应用程序来备份数据,通常涉及到数据库管理系统,如SQL导出。

- 在线备份:也称为热备份,备份操作与数据使用并行进行,不中断服务。

- 离线备份:也称为冷备份,备份操作发生在系统关闭或数据不被使用时。

### 2.2 数据备份策略的设计

#### 2.2.1 备份策略的理论模型

设计一个有效的备份策略需要考虑数据的重要程度、备份的时间和频率以及可用的存储资源等因素。一个通用的理论模型包括以下几个关键点:

- 风险评估:确定哪些数据需要备份,备份频率以及备份保持的时间。

- 策略制定:根据风险评估的结果来选择适合的备份类型和方法。

- 实施计划:具体安排备份操作的时间表和执行备份的工具。

#### 2.2.2 定期备份与增量备份

定期备份是指在固定时间周期内进行的备份操作,例如每天、每周或每月一次。增量备份则是基于上次备份后有变化的数据进行备份。在设计备份策略时,应根据数据变化的频率和重要性来决定如何结合使用定期备份和增量备份。

一般来说,全备份与增量备份相结合使用,可以实现备份时间短和数据完整性兼顾的目标。定期全备份可保持数据完整性,而增量备份则用于节省存储空间和备份时间。

#### 2.2.3 备份数据的存储和管理

备份数据的存储和管理是备份策略的关键组成部分。存储介质应保证稳定性与可靠性,例如磁带、硬盘、云存储服务等。管理方面,应该:

- 确保备份介质的安全性,防止未授权访问。

- 使用目录结构来管理存储的数据。

- 定期测试备份数据的可恢复性。

- 实施数据归档策略,以确保长期存储的数据保持一致性和可访问性。

## 2.3 数据恢复的理论基础

### 2.3.1 数据恢复的概念和步骤

数据恢复是从备份中恢复数据的过程。这通常在数据丢失或损坏后进行,恢复步骤可以简要概述为:

1. 确定要恢复的数据范围和备份时间点。

2. 从存储介质中找到正确的备份数据。

3. 执行恢复操作,将备份数据写回原系统或安全位置。

4. 验证恢复数据的完整性和可用性。

### 2.3.2 数据恢复中常见问题及原因分析

数据恢复过程中可能会遇到的问题包括但不限于:

- 恢复过程耗时过长。

- 数据完整性无法保证,导致部分数据丢失或损坏。

- 使用了不兼容的备份格式或工具。

- 恢复过程中出现系统错误。

这些问题的原因可能包括:

- 备份策略不当,例如备份频率不足或备份介质选择不当。

- 缺乏定期对备份数据的测试。

- 未考虑硬件兼容性或软件配置在数据恢复时的差异。

为了应对这些问题,IT专业人员需要设计周全的备份策略,定期进行备份测试,以及建立灾后应急恢复计划。同时,对于关键业务数据,应考虑使用高级的数据保护技术,如数据镜像、快照等。

以上总结了数据备份与恢复的基本概念和策略设计的理论基础。在下一章节中,我们将具体探讨数据备份实践操作中的应用与优化,如文件级备份、系统级备份和数据库备份的实现细节。

# 3. 数据备份实践操作

## 3.1 文件级备份实践

### 3.1.1 文件备份工具的选择和使用

在本部分中,我们将深入探讨用于文件级备份的工具选择和使用方法。首先,对于文件备份来说,选择合适的备份工具是至关重要的。市面上存在多种备份解决方案,从简单的命令行工具到复杂的备份软件应有尽有。在选择备份工具时,需要考虑以下几个关键点:

- **兼容性**:备份工具是否与你的操作系统兼容。

- **功能性**:工具是否支持文件的增量备份和差异备份,以便于节省存储空间和时间。

- **可靠性**:备份过程中是否具有错误检测和日志记录功能。

- **易用性**:用户界面是否直观,操作是否简单。

一些广泛使用的文件级备份工具包括rsync、Bacula、AOMEI Backupper等。这些工具各有优劣,但大多数都支持定时

0

0