【Python电子表格数据安全】:分析与防范数据泄露和损坏的策略

发布时间: 2024-12-18 22:49:38 订阅数: 5

Python项目-自动办公-56 Word_docx_格式套用.zip

# 摘要

本文针对Python电子表格数据安全进行了全面概述,分析了数据泄露与损坏的风险及其影响,并详细介绍了相关的法律法规和安全标准。文章深入探讨了数据安全的理论基础,包括加密技术和访问控制模型,并在实践层面提出了具体的安全处理方法、加密技术应用和访问控制策略。此外,本文还提供了防范数据泄露和损坏的技术策略,如数据备份与恢复、安全的网络传输协议和审计监控机制。通过案例研究和数据安全工具应用的讨论,本文旨在为Python电子表格数据安全管理提供科学的指导和实用的工具。

# 关键字

数据安全;Python;加密技术;访问控制;数据泄露;备份与恢复策略

参考资源链接:[GeoGebra工作表数据导入与电子表格操作指南](https://wenku.csdn.net/doc/5nepts35iv?spm=1055.2635.3001.10343)

# 1. Python电子表格数据安全概述

在数字化时代,数据成为了企业和个人的宝贵资产。尤其是在Python电子表格应用中,无论是金融分析、客户数据、还是个人隐私信息,都可能被存储和处理。因此,保障这些电子表格数据的安全性变得至关重要。本章将从总体上概述Python电子表格数据面临的安全风险、保护需求和方法,为读者提供一个宏观的认知框架。

接下来,我们将深入探讨数据安全的基础理论,并展示如何在Python环境中通过技术手段应对数据安全挑战。之后,通过案例研究和工具应用,我们希望读者不仅能理解数据安全的重要性,还能掌握在Python中实现电子表格数据保护的实用技能。

# 2. 数据安全的理论基础

2.1 数据泄露与损坏的风险分析

### 2.1.1 数据泄露的常见途径

数据泄露可能发生在信息系统的各个层面,从物理层到网络层,再到应用层,每个环节都存在潜在的风险。物理层面的泄露可能包括未授权访问,例如设备被盗或者遗失。网络层面上,数据可能通过不安全的网络通信协议被截取,如未加密的HTTP传输。而在应用层面,常见的风险包括SQL注入攻击和跨站脚本攻击(XSS),它们可以窃取数据库中的敏感信息。

### 2.1.2 数据损坏的原因与后果

数据损坏的原因可以多种多样,比如硬件故障、软件缺陷、外部攻击以及人为错误等。硬件故障,如硬盘故障,会导致数据无法访问;软件缺陷可能导致数据丢失或损坏。外部攻击,如病毒、木马程序,可能会恶意修改或删除数据。人为错误,如误删除或错误操作,也是造成数据损坏的常见原因。

数据损坏的后果可能是灾难性的,特别是对于企业来说,可能会导致业务中断,严重时甚至会遭受法律诉讼、罚款和信誉损失。

2.2 数据安全的法律法规和标准

### 2.2.1 国际数据保护法规

在国际层面,有一些重要的数据保护法规,比如欧盟的通用数据保护条例(GDPR)。GDPR对个人数据的处理提出了严格要求,强调数据最小化、透明度、目的限制等原则。此外,美国也有加州消费者隐私法案(CCPA)等地方性法规,对企业处理消费者数据进行了规定。

### 2.2.2 行业数据安全标准

除了国际法规,各行业也有自己的数据安全标准。例如在金融行业,支付卡行业数据安全标准(PCI DSS)对处理信用卡信息的企业提出了安全要求。而在医疗保健行业,健康保险可携性与责任法案(HIPAA)对保护患者数据安全制定了严格规定。

2.3 数据加密与访问控制理论

### 2.3.1 加密技术的基本原理

加密技术是数据安全的核心技术之一。基本原理是使用算法将明文数据转换成密文数据,只有掌握正确密钥的人才能解密恢复出原始数据。常用的加密算法包括对称加密和非对称加密。对称加密使用相同的密钥进行加密和解密;而非对称加密使用一对密钥,一个公钥用于加密,一个私钥用于解密。

### 2.3.2 访问控制模型与策略

访问控制是数据安全中的另一个关键组成部分。它的目的是确保只有授权的用户才能访问或修改数据。访问控制模型包括强制访问控制(MAC)、自主访问控制(DAC)、基于角色的访问控制(RBAC)等。这些模型通过定义和实施不同的策略来限制用户对数据资源的访问。

在下一章节中,我们将探索如何将理论应用到实践中,包括Python电子表格数据的安全处理、加密技术的应用、以及访问控制和权限管理的实现。

# 3. Python电子表格数据安全实践

## 3.1 安全处理Python电子表格数据

### 3.1.1 使用pandas安全读写数据

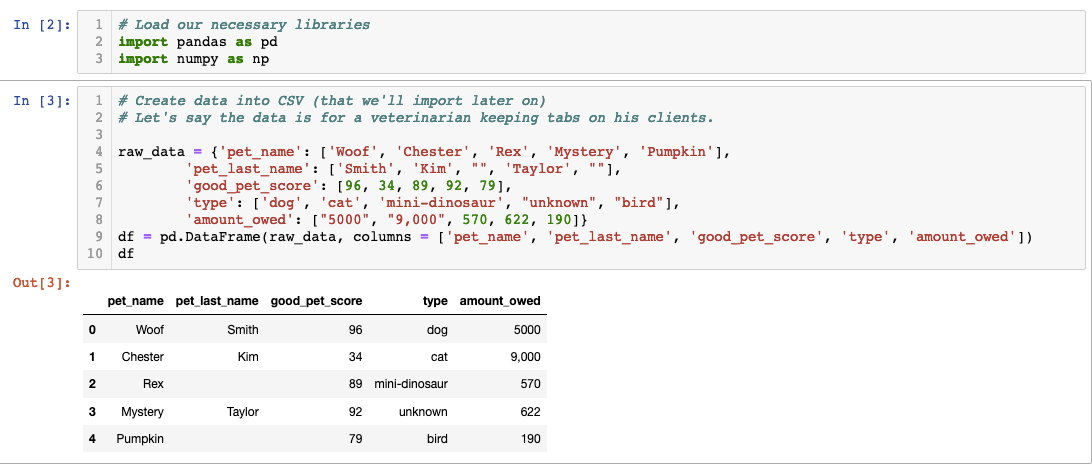

在处理Python电子表格数据时,pandas库是一个强大的工具,它提供了安全读写数据的方法。使用pandas时,数据可以被安全地导入和导出为多种格式,包括CSV、Excel、JSON等。在数据导入时,可以利用pandas提供的错误处理机制来避免数据损坏。

```python

import pandas as pd

# 安全地读取CSV文件

try:

df = pd.read_csv('secure_data.csv')

except Exception as e:

print(f"Error reading file: {e}")

# 安全地写入CSV文件

try:

df.to_csv('secure_data_out.csv', index=False)

except Exception as e:

print(f"Error writing file: {e}")

```

在读取数据时,`read_csv`函数的`error_bad_lines`和`warn_bad_lines`参数可以用来忽略格式错误的行或发出警告。在写入数据时,`to_csv`函数的`index`参数可以防止DataFrame的索引被写入到文件中,这样可以避免在数据传输过程中潜在的隐私泄露。

### 3.1.2 数据清洗与验证方法

数据清洗是确保数据质量和安全性的关键步骤。pandas库提供了许多功能来帮助识别和处理不一致和不完整的数据。

```python

# 删除包含缺失值的行

df_clean = df.dropna()

# 填充缺失值

df_filled = df.fillna(value=0)

# 检查数据类型是否正确

df_cleaned = df.astype({'column_name': 'desired_type'})

```

在数据清洗的过程中,使用`dropna`可以删除包含缺失值的行,`fillna`可以用来填充缺失值,而`astype`可以用来确保所有数据都是期望的数据类型。这些操作保证了数据的一致性和准确性,对于预防数据损坏和泄露至关重要。

## 3.2 应用加密技术保护数据

### 3.2.1 对称加密和非对称加密技术应用

数据加密是保护电子表格中敏感信息的重要手段。对称加密使用相同的密钥进行数据的加密和解密,而非对称加密则使用一对密钥,即公钥和私钥。在Python中,可以使用`cryptography`库来实现对称加密和非对称加密。

```python

from cryptography.fernet import Fernet

# 对称加密

key = Fernet.generate_key()

cipher_suite = Fernet(key)

# 加密数据

encrypted_data = cipher_suite.encrypt(b"Hello, World!")

# 解密数据

decrypted_data = cipher_suite.decrypt(encrypted_data)

```

在上述代码示例中,我们使用了Fernet模块创建了一个对称加密的密钥,并用它来加密和解密数据。使用对称加密时,必须确保密钥的安全传输和存储,以防密钥泄露导致数据风险。

```python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives.asymmetric import rsa

from cryptography.hazmat.primitives import serialization

# 非对称加密

private_key = rsa.generate_private_key(

public_exponent=65537,

key_size=2048,

backend=default_backend()

)

public_key = private_key.public_key()

# 加密数据

encrypted_data_asymmetric = public_key.encrypt(

b"Hello, World!",

padding.OAEP(

mgf=padding.MG

```

0

0