Modbus多主站配置管理:高级技术与策略指南

发布时间: 2024-12-05 02:36:38 阅读量: 4 订阅数: 3

参考资源链接:[Modbus协议中文版【完整版】.pdf](https://wenku.csdn.net/doc/645f30805928463033a7a0fd?spm=1055.2635.3001.10343)

# 1. Modbus多主站概述与协议基础

## 1.1 Modbus协议的起源与发展

Modbus是一种开放的、应用广泛的工业通信协议,由Modicon公司在1979年提出。随着工业自动化的需求增长,Modbus迅速发展,逐渐成为工业标准,主要应用于制造设备和过程控制。它支持多种物理层和数据链路层的通信方式,使得不同设备间的互操作性成为了可能。

## 1.2 Modbus协议的特点与优势

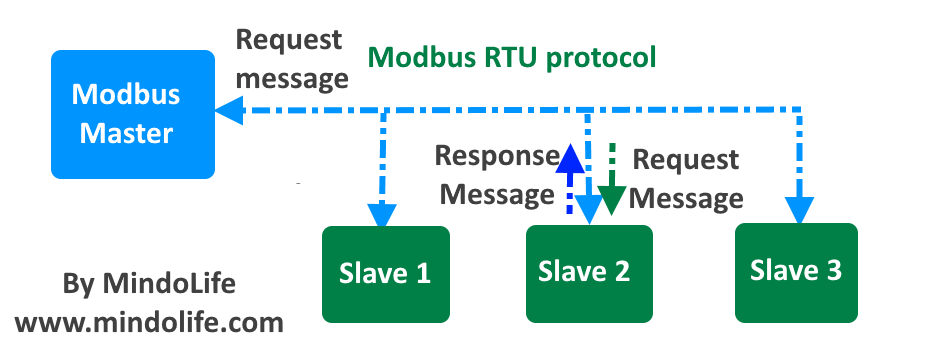

Modbus的核心优势在于其简洁性、可靠性和灵活性。它的请求-响应机制允许主站发起通信,而从站响应请求,这使得它特别适合于主从式架构的工业控制系统。Modbus协议定义了三种基本的传输模式:ASCII、RTU以及用于TCP/IP网络的Modbus/TCP。

## 1.3 Modbus多主站的工作原理

在多主站模式下,网络上可以有多个主站设备,每个主站可以发送请求与多个从站进行通信。为了确保网络上数据传输的准确性和可靠性,通常会采用令牌传递或者优先级机制。每个主站会轮流获得控制网络的权限,从而减少网络冲突,提高网络效率。

```mermaid

graph LR

A[主站1] -->|请求| B[从站1]

B -->|响应| A

C[主站2] -->|请求| D[从站2]

D -->|响应| C

E[主站3] -->|请求| F[从站3]

F -->|响应| E

```

上图展示了Modbus多主站网络的基本工作流程,每个主站与各自对应的从站进行数据交换,保证了通信的独立性和高效性。

通过理解Modbus多主站的原理和优势,为后续章节深入探讨多主站网络的架构设计、配置管理以及高级技术应用打下基础。

# 2. 多主站网络的架构设计

### 2.1 网络拓扑结构的选择

在设计Modbus多主站网络时,选择合适的网络拓扑结构至关重要,因为它将直接影响到系统的整体性能、可扩展性和可靠性。常见的网络拓扑结构包括星型、总线型和环形拓扑。下面将对比分析这三种拓扑结构的优缺点。

#### 星型、总线型及环形拓扑的对比分析

**星型拓扑**:

星型拓扑结构中,每个节点都直接与中心集线器相连。这种结构的特点是安装和维护简单,故障容易定位,因为每个节点都有独立的连接线路。但是,它的缺点是需要更多的线缆,成本较高,并且对中心集线器的依赖性较高。如果中心集线器出现故障,整个网络可能会瘫痪。

```mermaid

graph LR

A[中心集线器] --- B[节点1]

A --- C[节点2]

A --- D[节点3]

style A fill:#f9f,stroke:#333,stroke-width:2px

```

**总线型拓扑**:

总线型拓扑结构中,所有节点共享一条数据线路。这种结构的优点是线缆使用量相对较少,成本较低。不过,它的缺点是网络故障不容易定位,任何节点的故障都可能影响整个网络的稳定运行。

```mermaid

graph LR

A[总线] --- B[节点1]

A --- C[节点2]

A --- D[节点3]

style A fill:#f9f,stroke:#333,stroke-width:2px

```

**环形拓扑**:

环形拓扑结构中,节点首尾相连形成一个闭合的环路。这种结构的信号传输是单向的,每个节点既是接收器也是转发器。环形网络具有良好的容错性,因为它允许绕过故障节点。但是,网络的扩展性和维护相对复杂。

```mermaid

graph LR

A[节点1] -->|信号| B[节点2]

B -->|信号| C[节点3]

C -->|信号| A

style A fill:#f9f,stroke:#333,stroke-width:2px

```

根据上述分析,选择网络拓扑结构时需要综合考虑网络的规模、预算和稳定性需求。在多主站系统中,星型拓扑结构由于其高可靠性和易扩展性,更常被采用。

### 2.2 地址分配策略

在多主站网络中,设备地址的分配是确保数据准确传输和避免冲突的重要环节。一个良好的地址分配策略可以提高网络效率和管理便捷性。

#### 地址分配的原则与方法

地址分配应遵循以下原则:

1. **唯一性**:每个设备的地址在全网中必须是唯一的。

2. **连续性**:在可能的情况下,地址应该连续分配,以减少管理上的复杂度。

3. **扩展性**:设计时应考虑未来可能的设备增加,预留足够的地址空间。

地址分配的方法通常分为动态和静态两种:

- **动态分配**:通过网络管理协议动态分配地址。这种方法适合于频繁变动的环境,但可能会引入额外的开销。

- **静态分配**:预先定义好每个设备的地址。这种方法简单明了,易于管理,但缺乏灵活性。

在多主站环境中,静态分配地址是比较常见的做法,它能有效避免动态分配过程中可能出现的地址冲突。

#### 地址冲突检测与解决

地址冲突是多主站网络中可能遇到的一个问题,它会导致数据传输混乱。为了解决这个问题,需要实施有效的地址冲突检测机制。

冲突检测可以通过以下几个步骤进行:

1. **定期扫描**:通过配置管理工具定期扫描网络中的所有设备,检测其响应的地址。

2. **监控日志**:监控设备日志,查找与地址相关的错误信息。

3. **手动核对**:在维护和升级过程中,手动核对每个设备的地址配置。

解决地址冲突的方法通常包括:

- **自动重分配**:在检测到冲突时,系统自动调整冲突设备的地址。

- **手动调整**:管理员根据实际情况手动重新分配冲突的地址。

### 2.3 时间同步与冲突协调

在多主站网络中,时间同步和冲突协调是确保数据一致性和系统稳定运行的关键因素。

#### 时间同步机制的重要性

时间同步机制能够保证所有主站和从站设备在时间上的统一性,这对于需要高准确度和实时性响应的工业控制应用尤为重要。以下是时间同步的几个关键点:

- **实时数据记录**:确保数据记录的时间戳准确无误,便于后续分析。

- **协同控制**:多个主站之间进行同步操作时,统一的时间基准是必要的。

- **故障诊断**:时间同步有助于快速定位故障发生的时刻。

实现时间同步的常用技术包括网络时间协议(NTP)和精确时间协议(PTP)。NTP适用于对时间同步要求不特别高的应用场景,而PTP则能够在更高精度上实现同步,特别适合于工业自动化领域。

#### 冲突避免和协调策略

多主站网络中的冲突可能是由于多个主站同时尝试访问同一从站设备而引起的。为了避免这种情况,需要实现一系列的冲突避免和协调策略:

- **访问令牌机制**:通过令牌来控制对共享资源的访问权限,主站必须拥有令牌才能发送命令。

- **优先级分配**:给不同的主站分配不同的优先级,当发生冲突时,优先级高的主站可以优先获得访问权限。

- **时间片轮转**:将时间分割成多个小片,主站按序轮流使用这些时间片发送命令。

实现冲突协调的算法通常嵌入在主站的控制软件中。例如,一种常见的做法是在主站的控制软件中实现一种调度算法,该算法根据预定的规则(如先来先服务、循环调度等)来控制命令的发送顺序。

为了保证系统的稳定运行,设计网络时应该对时间同步和冲突协调机制进行周密的规划和测试。通过上述策略,多主站网络可以有效地处理并发请求,减少冲突,并确保数据的一致性和实时性。

# 3. 多主站系统的配置管理实践

## 3.1 配置管理工具与策略

### 3.1.1 配置管理工具的选择与比较

在配置管理中,选择合适的工具至关重要,它直接关系到系统管理的效率和安全性。常见的配置管理工具有Ansible、Puppet、Chef、SaltStack等。这些工具各有优势,例如:

- **Ansible**:具有简单易学的特点,不需要代理,通过SSH直接管理,适合快速部署和维护。

- **Puppet**:采用声明式语言定义配置状态

0

0