【Java并发编程与内存模型】:happens-before规则,保证代码正确性

发布时间: 2024-12-10 00:05:51 阅读量: 34 订阅数: 17

浅谈Java内存模型之happens-before

# 1. Java并发编程基础

Java并发编程是高级Java开发者必须掌握的技术之一。在多核处理器和大型多用户网络服务的背景下,它为开发者提供了强大的工具集来设计和实现高效的应用程序。本章主要介绍并发编程的基础知识,为后续深入理解内存模型和happens-before规则打下坚实的基础。

## 并发编程基本概念

在Java中,并发是指一个应用程序的多个部分同时执行的能力。这通常通过创建多个线程来实现,每个线程可以视为一个独立的执行路径。Java提供了一个强大的线程模型,允许开发者方便地创建和管理线程。

## 线程的创建与启动

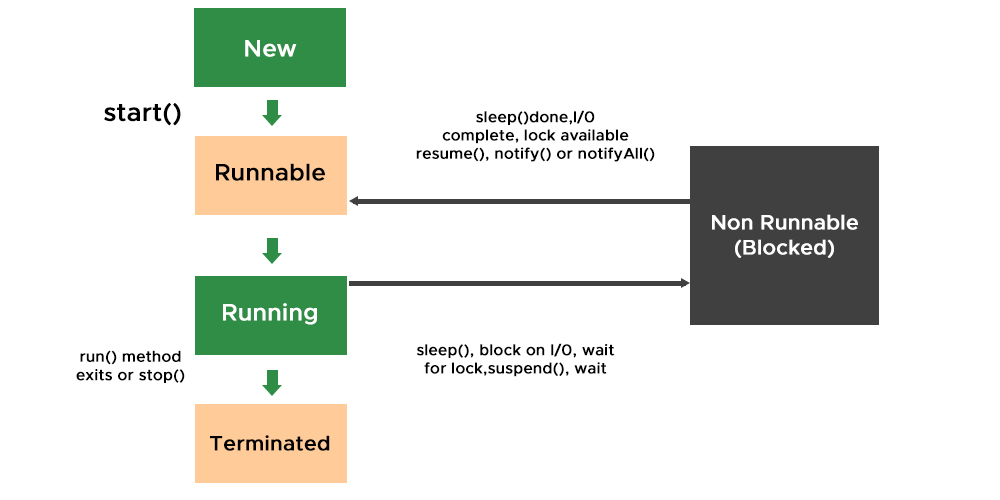

线程的创建通常通过实现`Runnable`接口或继承`Thread`类来完成。在创建线程后,需要使用`start()`方法来启动线程。这会使得线程进入就绪状态,并等待操作系统的调度。

```java

class MyThread extends Thread {

public void run() {

// 线程执行的操作

}

}

public class Main {

public static void main(String[] args) {

MyThread t = new MyThread();

t.start(); // 启动线程

}

}

```

## 同步和并发控制

为了管理多个线程之间的协作和访问共享资源,Java提供了同步机制,比如`synchronized`关键字。通过同步,可以确保同一时刻只有一个线程能够访问某个资源,防止数据不一致和竞态条件的发生。

接下来的章节将深入探讨Java内存模型,以及它如何与并发编程中常见的问题,如可见性和有序性问题进行交互。这将为开发者揭示Java内存模型和happens-before规则背后的机制,并指导如何在实践中应用这些知识。

# 2. ```

# 第二章:理解Java内存模型

## 2.1 Java内存模型概述

### 2.1.1 Java内存模型的作用与目的

Java内存模型(Java Memory Model,JMM)定义了Java虚拟机(JVM)在计算机内存(RAM)中的工作方式。它旨在通过提供一种与硬件内存架构无关的内存共享约定,来简化多线程编程。JMM的主要目的是:

- 为程序员提供清晰的多线程内存访问规则。

- 允许平台和硬件架构提供优化,同时遵守这些规则。

Java内存模型抽象了线程对共享变量的访问,封装了线程本地内存和主内存之间的交互细节。这确保了多线程在不同平台上的行为一致性,同时屏蔽了硬件和操作系统的差异。

### 2.1.2 内存模型的基本结构

Java内存模型的基本结构包括主内存、工作内存和原子操作。这里详细解析这些核心组件:

- 主内存:是所有线程共享的内存区域,在Java内存模型中也称作堆内存。所有实例字段、静态字段和数组对象都存储在主内存中。

- 工作内存:每个线程拥有自己私有的工作内存,它保存了被线程使用到的变量的主内存副本。工作内存中的变量值可能比主内存中的值更新,也可能更旧,这取决于线程的操作。

- 原子操作:JMM定义了一系列操作来实现变量的读取、写入和锁的获取释放等原子性操作。

理解这些组件之间的交互对于深入掌握Java并发编程至关重要。

## 2.2 可见性和有序性问题

### 2.2.1 原子操作与可见性

在多线程环境中,可见性问题是关注线程间共享变量状态同步的核心问题。原子操作是不可分割的操作,对于并发编程来说,意味着在操作完成之前,不会被其他线程中断。

尽管原子操作提供了一种线程间变量同步的保证,但是这并不意味着变量的更改可以立即被其他线程看到。可见性是指当一个线程修改了共享变量后,其他线程能够立即看到这个变化。Java内存模型通过`volatile`关键字和锁来确保可见性。

### 2.2.2 指令重排序与有序性

指令重排序是指在JVM或者硬件层面,为了优化性能,可能会改变指令的执行顺序,即使这样的改变不会改变程序的最终结果。但在多线程环境下,这种指令的乱序执行可能会导致程序的行为与预期不符。

有序性问题通常涉及两个层面:

- 程序顺序规则:保证代码中指令的相对顺序。

- 重排序规则:JMM允许对指令进行重排序,但不允许重排序打破必要的程序顺序规则。

理解指令重排序的概念有助于深入理解Java内存模型,并帮助开发者编写正确且高效的并发代码。

## 2.3 Java内存模型的八大原子操作

### 2.3.1 锁规则

Java内存模型规定了锁的释放与获取之间的happens-before关系。当一个线程释放锁时,JMM会把该线程对应的本地内存中的共享变量刷新到主内存中。当另一个线程获取这个锁时,它会强制读取主内存中的最新值。

```java

synchronized (lock) {

// 修改共享变量

}

// 锁释放,本地内存的共享变量更新到主内存

```

上述代码块中,释放锁后共享变量的状态变更对其他线程可见。

### 2.3.2 volatile规则

`volatile`关键字是JMM中非常重要的一个特性,它保证了变量的可见性和有序性。JMM规定,对于一个`volatile`修饰的变量,任何线程对其的写操作都会立即同步到主内存中,并强制其他线程从主内存中读取该变量的最新值。

```java

volatile boolean flag = false;

public void setFlag() {

flag = true; // volatile变量的写操作

}

public void checkFlag() {

while (!flag) {

// 等待

}

}

```

在上述例子中,写入`volatile`变量后,读线程将看到最新的状态。

### 2.3.3 线程启动和结束规则

Java内存模型为线程启动和结束定义了特定的happens-before规则。当启动一个新线程时,所有线程共享变量的初始值对这个新线程是可见的。同样地,当一个线程退出时,它对共享变量的修改对其他线程是可见的。

```java

public class ThreadStartEndDemo {

static int sharedData = 0;

public static void main(String[] args) {

Thread t = new Thread(() -> {

sharedData = 10; // 线程内修改共享变量

});

t.start(); // 启动线程

sharedData = 20; // 主线程修改共享变量

t.join(); // 等待线程结束

System.out.println(sharedData); // 输出共享变量的值

}

}

```

这里,主线程看到的`sharedData`值是`10`或`20`,取决于线程执行的时序。

### 2.3.4 传递性规则

传递性规则是说,如果操作A在操作B之前发生,并且操作B在操作C之前发生,那么操作A在操作C之前发生。

```mermaid

graph LR

A --> B

B --> C

```

以上流程图展示了happens-before的传递性。这是一种确保有序性的关键机制,它帮助我们推导出两个操作之间的顺序关系。

在Java并发编程中,传递性规则允许开发者在复杂的并发场景下推理出线程之间的操作顺序。

```java

int x = 0;

int y = 0;

boolean flag = false;

Thread t1 = new Thread(() -> {

x = 1; // 操作A

flag = true; // 操作B

});

Thread t2 = new Thread(() -> {

if (flag) { // 操作C

y = x; // 可以推断出操作A先于操作C

}

});

t1.start();

t2.start();

```

在上述代码中,t2线程中的`y = x;`操作可以确信发生在`flag = true;`之后,这是通过传递性规则得出的结论。

通过深入探讨Java内存模型的八大原子操作,我们可以理解Java并发编程中的线程同步与通信机制。以上章节内容有助于确保并发代码的正确性和性能,是Java并发编程不可或缺的一部分知识。

```

# 3. 深入探讨happens-before规则

## 3.1 happens-before规则的定义与重要性

### 3.1.1 happens-before的基本概念

在并发编程中,happens-before规则是JMM(Java内存模型)提供的一系列保证,确保多线程操作之间具有一定的顺序性和可见性。简单来说,happens-before规则定义了在并发环境中,一个操作的结果对其他操作可见的条件。如果操作A happens-before操作B,那么A操作的结果对B操作是可见的。这条规则帮助开发者确保程序的正确执行,避免因并发导致的数据不一致问题。

### 3.1.2 happens-before与JMM保证的强顺序保证

JMM中的happens-before规则为多线程环境下的操作提供了一种强顺序保证,这包括了对内存操作的可见性保证和指令重排序的限制。具体来说,happens-before规则涵盖了锁操作、volatile变量的读写、线程的启动和结束、中断处理、对象的创建以及单例模式的实现等多个方面。了解并合理运用这些规则,能够帮助开发者编写出稳定、高效的并发代码。

##

0

0