ASAP2 Tool-Set 14.0用户权限管理:构建多级安全访问体系

发布时间: 2024-12-20 22:47:41 阅读量: 2 订阅数: 8

# 摘要

本文详细介绍ASAP2 Tool-Set 14.0在用户权限管理方面的应用,从理论基础到实践操作,全面阐述了权限管理的概念、重要性、基本要素以及各种管理模型(如RBAC、ABAC、MAC和DAC)。文中强调了用户身份验证和授权过程的策略,并探讨了多级安全访问体系的构建、策略实施与测试。高级应用部分包括高级配置选项和应对复杂访问场景的策略。最终,本文分享了最佳实践和案例分析,提供了针对性的预防措施和安全最佳实践,旨在帮助企业构建更为安全、高效和可扩展的权限管理系统。

# 关键字

ASAP2 Tool-Set 14.0;权限管理;角色基础访问控制;属性基础访问控制;强制访问控制;动态权限;系统集成

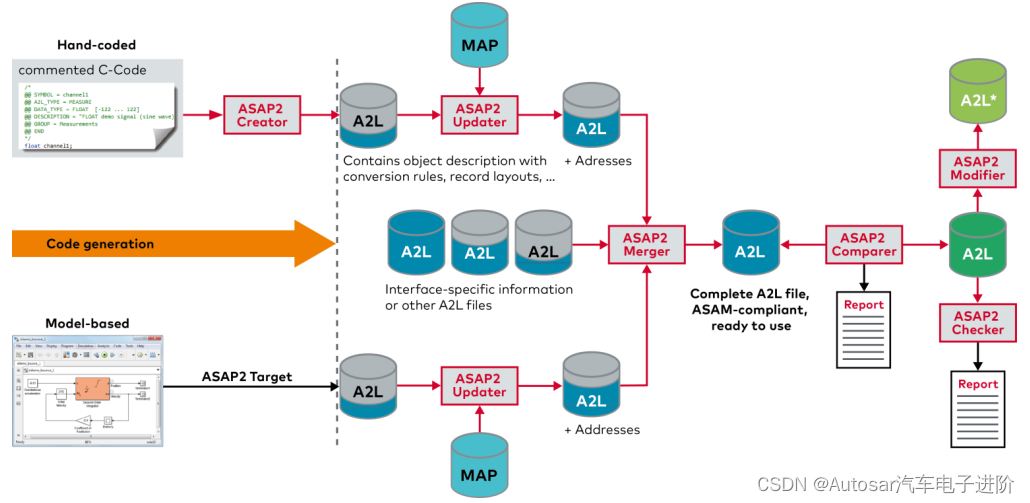

参考资源链接:[ASAP2Tool-Set 14.0:C代码自动生成A2L文件的高效指南](https://wenku.csdn.net/doc/6412b4e9be7fbd1778d41431?spm=1055.2635.3001.10343)

# 1. ASAP2 Tool-Set 14.0概述及权限管理基础

## 1.1 ASAP2 Tool-Set 14.0概述

ASAP2 Tool-Set是汽车行业广泛使用的一套软件工具,用于开发和测试ECU(Engine Control Unit)软件。版本14.0是最新的一次更新,它提供了一系列优化,包括对ECU软件的诊断功能和安全性方面的改进。本章我们将聚焦于其权限管理功能,介绍该工具集如何帮助用户设置和管理权限,以保护ECU开发和测试环境的安全。

## 1.2 权限管理基础

权限管理是确保数据安全和维护系统完整性的核心部分。ASAP2 Tool-Set 14.0的权限管理功能允许管理员定义哪些用户或用户组能够执行特定的操作。通过明确的权限分配,可以有效防止未授权访问和操作,减少安全风险。在本章中,我们将解释权限管理的基本概念,为深入理解ASAP2 Tool-Set 14.0的高级权限管理功能打下坚实的基础。

# 2. 构建用户权限管理的理论基础

## 2.1 用户权限管理的基本概念

### 2.1.1 权限管理的重要性

权限管理是信息安全的核心,确保了数据的机密性、完整性和可用性。在现代信息技术体系中,权限管理不仅涉及到单个用户的访问控制,还涵盖了整个网络环境中的各种资源和权限分配。未经授权的访问可能引发数据泄露、破坏或丢失,进而导致重大损失。因此,合理设置和管理用户权限,是保障系统稳定运行和信息安全的基本前提。

### 2.1.2 权限管理的基本要素

用户权限管理主要包含以下几个基本要素:

1. 用户(User):系统或网络的参与者,即需要进行身份验证和授权的个体。

2. 角色(Role):用户在组织中的职位或职责,决定了用户所应拥有的权限。

3. 权限(Permission):允许用户执行的操作或访问的资源。

4. 组(Group):一组具有相似角色和权限的用户集合。

5. 资源(Resource):需要被保护的数据或服务,如文件、应用程序等。

## 2.2 权限管理模型

### 2.2.1 角色基础访问控制(RBAC)

角色基础访问控制(RBAC)是目前应用最为广泛的权限管理模型之一。RBAC模型通过分配角色给用户,再定义角色和权限之间的关系,从而间接分配权限。这样做的好处是,当用户角色改变时,其权限可以快速适应新的岗位需求。同时,通过角色来管理权限,简化了权限分配和管理的复杂性。

### 2.2.2 属性基础访问控制(ABAC)

属性基础访问控制(ABAC)是一种灵活的权限管理模型,它基于用户属性、资源属性和环境属性来动态决定访问控制策略。这种模型允许管理者为不同的用户或资源定义复杂的访问规则,使得权限管理更加细化和个性化。

### 2.2.3 强制访问控制(MAC)

强制访问控制(MAC)是由系统强制实施的安全模型,用户和资源被赋予了安全标签,系统根据预设的安全策略控制访问。MAC通常用于具有高度安全需求的环境中,如军事和政府机构,其中数据的敏感性要求严格的访问控制。

### 2.2.4 自由选择访问控制(DAC)

自由选择访问控制(DAC)模型给予资源的所有者更多控制权,允许他们自行决定谁可以访问他们的资源。DAC模型的自由度高,但安全管理责任较大,容易引起权限的无意间泄露。

## 2.3 用户身份验证和授权

### 2.3.1 身份验证机制

身份验证是权限管理的第一步,用于确认用户身份的真实性。常见的身份验证机制包括密码验证、双因素认证、生物识别等。每种机制有其特点和适用场景,选择合适的验证方式可以有效提升系统的安全性。

### 2.3.2 授权过程和策略

授权是基于身份验证之后,根据用户的角色和权限进行的访问控制。授权过程涉及定义用户、角色和权限之间的关系,并在用户请求访问资源时,根据这些关系进行决策。授权策略应根据组织的安全需求来设计,确保资源的访问控制既严格又不失灵活性。

本章节详细介绍了用户权限管理的基础理论,包括其基本概念、重要性、基本要素以及四种主要的访问控制模型。此外,本章还探讨了用户身份验证和授权的过程与策略。理解这些基础知识为深入研究ASAP2 Tool-Set 14.0的权限管理实践提供了理论基础。接下来,我们将继续探索如何在ASAP2 Tool-Set 14.0中应用这些权限管理理论,以及构建实际的多级安全访问体系。

# 3. ASAP2 Tool-Set 14.0权限管理实践

## 3.1 权限设置与用户界面操作

### 3.1.1 用户界面简介

ASAP2 Tool-Set 14.0提供了一个直观的用户界面,使权限管理变得更加高效和易于操作。用户可以通过图形化界面快速浏览不同的安全设置,对用户和组进行

0

0