网络安全基础:防御DDoS攻击与数据泄露的终极攻略

发布时间: 2024-09-24 01:05:47 阅读量: 77 订阅数: 46

网络安全防护之深入浅出谈DDoS攻击防御——攻击篇

# 1. 网络安全概述与威胁分析

## 网络安全的重要性

在数字化时代,网络安全对于个人、企业乃至国家都至关重要。随着网络技术的不断发展,我们面临的威胁也在逐渐升级。未经妥善保护的信息系统,容易遭受攻击,导致数据泄露、财产损失,甚至对国家安全构成威胁。

## 威胁的分类和特点

网络威胁可根据其行为和动机被划分为多种类型。常见的包括病毒、木马、间谍软件、勒索软件等恶意软件,以及钓鱼攻击、社交工程等。这些威胁具有隐蔽性、破坏性强以及更新换代快速等特点。

## 防御措施的必要性

面对日益增长的网络威胁,采取有效的防御措施变得尤为重要。这些措施可能涉及使用安全软件、实施强密码政策、进行员工安全意识培训以及定期进行安全审核等。通过这些方法,可以减少安全事件的发生机率,提高整体的网络防御能力。

# 2. 防御DDoS攻击的策略与实践

### 2.1 DDoS攻击的原理与分类

DDoS攻击是分布式拒绝服务攻击的缩写,它通过使目标服务或网络资源不可用,来破坏正常的服务交付。DDoS攻击可以使用多种方法和工具实现,但它们通常都有一个共同的攻击模式:大量控制的设备(通常是被黑客感染的计算机或物联网设备,称为僵尸网络)同时向目标发送请求,造成目标系统资源过载。

#### 2.1.1 DDoS攻击的运作机制

DDoS攻击通常涉及三个步骤:感染阶段、攻击阶段和清理阶段。首先,攻击者通过各种手段,例如病毒、蠕虫或者漏洞利用,感染目标主机,使它们成为“肉鸡”。然后,攻击者通过指挥控制服务器,发送命令给这些肉鸡,命令它们在特定时间对目标发起攻击。最后,在攻击结束后,攻击者会删除日志和清理痕迹,使得追踪变得异常困难。

攻击的发起方式多种多样,可以是简单的UDP洪水攻击,通过大量的伪造UDP包使目标的网络服务不可用;也可以是复杂的SYN洪水攻击,通过发送大量的TCP SYN包来占用目标系统的半连接队列,导致合法用户无法建立新的连接。

#### 2.1.2 不同类型的DDoS攻击

不同类型的DDoS攻击有不同的攻击手段和目的,主要可以分为以下几类:

- **带宽饱和攻击**:通过占用目标的网络带宽,使得合法数据包无法通过。例如,UDP洪水攻击。

- **资源耗尽攻击**:主要针对服务器的资源,如CPU、内存等,常见的有SYN洪水攻击、HTTP洪水攻击等。

- **应用层攻击**:对应用程序实施攻击,常见的有CC攻击(Challenge Collapsar)等,主要利用正常的数据包请求造成服务崩溃。

### 2.2 防御DDoS攻击的技术手段

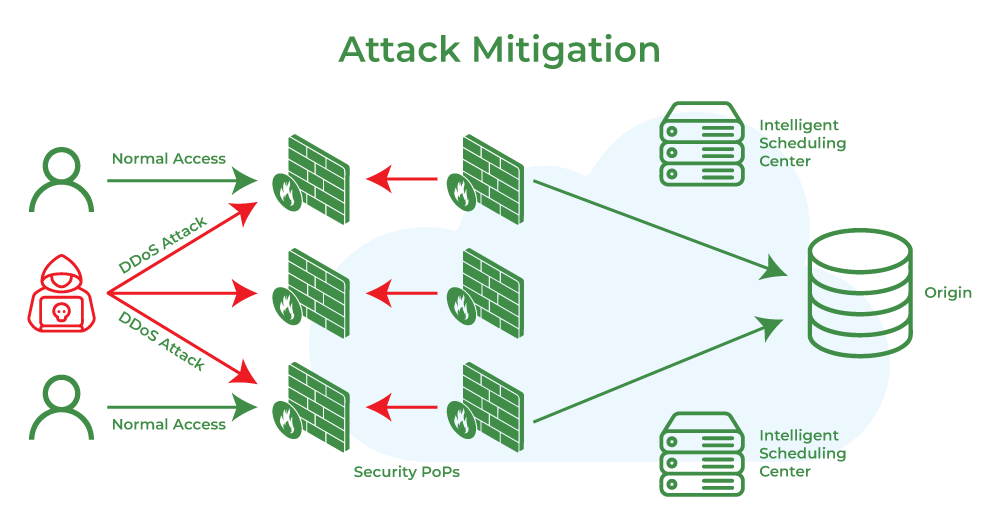

为了抵御DDoS攻击,业界发展了多种技术手段。这些技术可以分为硬件防护设施、网络层防御策略和应用层防御措施。

#### 2.2.1 硬件防护设施

硬件防护设施包括安装在数据链路层和物理层的硬件防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)等,它们可以帮助检测和拦截异常流量。

- **流量清洗中心**:流量清洗中心是一种专门用于分析和处理大量网络流量的硬件设施,可以将异常流量进行清洗,只允许合法流量通过。

- **负载均衡器**:负载均衡器可以分散请求到多台服务器,避免单点故障,提高系统的可用性和弹性。

#### 2.2.2 网络层防御策略

网络层防御策略主要关注于避免网络层面的攻击,包括路由安全、过滤和抑制策略等。

- **BGP路由过滤**:通过BGP协议动态更新路由过滤列表,拒绝恶意流量。这可以减少伪造源地址的攻击流量到达目标。

- **速率限制与带宽控制**:通过设置流量速率限制,对流量进行整形,确保网络不会因为突发的高流量而崩溃。

#### 2.2.3 应用层防御措施

应用层防御措施主要关注于应用层面的安全,通过智能分析请求,保护应用不受攻击。

- **Web应用防火墙(WAF)**:WAF可以实时监控HTTP流量,识别恶意请求,并采取措施阻止攻击。

- **验证码和访问限制**:在访问重要资源之前要求用户进行验证,或者限制单个IP的请求频率,可以有效防止应用层攻击。

### 2.3 DDoS攻击应对案例分析

DDoS攻击的发生往往令人猝不及防,而有效的应急响应策略是减轻攻击影响的关键。

#### 2.3.1 面对攻击的应急响应

面对DDoS攻击时,快速有效的响应至关重要。一个典型的应急响应流程包含:

- **立即识别和分析**:确定流量的异常和攻击的特征。

- **过滤和隔离**:快速配置过滤规则来隔离恶意流量,同时保证合法流量不受影响。

- **与ISP合作**:与互联网服务提供商合作,利用其更广泛的网络来帮助减轻攻击。

#### 2.3.2 案例研究:防御策略的实际效果

让我们以一家遭受大规模DDoS攻击的公司为例。在遭受攻击时,该公司及时利用其流量清洗中心,与ISP紧密合作,并使用WAF,成功将攻击流量降到正常水平以下,并保证了服务的持续可用性。

通过这一系列行动,该公司不仅防御了攻击,还向攻击者展示了其在网络防御上的决心和能力。这表明,即使在面对高强度的DDoS攻击时,正确的策略和工具仍然可以确保网络安全。

下表展示了DDoS攻击类型和相应的防御策略:

| 攻击类型 | 防御策略 |

|-------

0

0