S32K3芯片HSE安全性分析

发布时间: 2025-01-04 09:55:52 阅读量: 21 订阅数: 17

S32K3芯片hse安装工程

# 摘要

S32K3芯片作为一款先进的微控制器,集成了HSE(硬件安全引擎)以提供高级别的安全功能。本文从HSE安全架构的基础概念入手,详细介绍了其核心功能组件以及与非安全组件的交互机制。深入探讨了S32K3 HSE的安全策略和机制,包括安全启动过程、内存管理策略以及安全密钥和数据保护方法。通过安全性测试与分析,评估了安全漏洞和性能,进而提出了基于软件和硬件的安全性提升策略。最后,结合关键行业的案例研究,展望了S32K3 HSE安全性技术的未来趋势,为芯片安全性的持续改进和风险管理提供了指导。

# 关键字

S32K3芯片;HSE安全架构;安全启动;内存管理;密钥保护;安全性测试

参考资源链接:[NXP S32K3芯片HSE固件自动安装指南与AB银行切换](https://wenku.csdn.net/doc/7msqm4s3uh?spm=1055.2635.3001.10343)

# 1. S32K3芯片概览

## 1.1 S32K3芯片介绍

S32K3系列芯片,作为NXP公司推出的最新一代汽车级微控制器,专为满足汽车、工业控制和物联网领域的高性能、安全性和实时性需求而设计。S32K3的核心是基于ARM® Cortex®-M7和Cortex-M33处理器,支持高达160MHz的运行频率,同时拥有丰富的外设接口和高级的电源管理特性。

## 1.2 芯片架构特点

该芯片架构以高性能计算能力与多核可扩展性为核心,支持安全启动、加密和密钥管理等安全特性,并具备符合ISO 26262标准的功能安全。S32K3系列在硬件上实现了多层安全防护,确保了数据和软件的完整性和保密性,使其成为构建可靠安全应用的理想选择。

## 1.3 应用前景

由于S32K3芯片具有高集成度和功能安全特性,它在自动驾驶、电动车辆、先进的驾驶员辅助系统(ADAS)、工业机器人和医疗设备等关键应用领域拥有广泛的使用前景。其高性能及安全性能的结合,为未来的智能系统提供了稳定可靠的硬件支持。

在接下来的章节中,我们将深入探讨S32K3芯片的安全架构基础——HSE安全,它是保障这些复杂应用环境中的关键数据和功能安全的核心组件。

# 2. HSE安全架构基础

## 2.1 HSE安全概念解析

### 2.1.1 HSE定义及其在S32K3中的作用

HSE(硬件安全引擎)是S32K3系列芯片中集成的安全硬件模块,专为提供高级别安全防护设计。HSE在芯片中扮演关键角色,作为安全操作的中心枢纽,实现了多项安全特性,包括但不限于:

- **加密运算:**提供高效加密算法执行,支持如AES、DES和RSA等。

- **密钥管理:**负责安全密钥的生成、存储、保护和管理。

- **安全引导:**确保设备启动时加载未被篡改的代码和配置。

- **访问控制:**管理对敏感资源的访问权限,防止未经授权的访问。

HSE的安全作用对确保汽车、工业和物联网(IoT)等关键应用的可靠性和信任至关重要。通过提供物理攻击防护、安全存储和加密通讯等,HSE增强了芯片对不同安全威胁的整体抵抗力。

### 2.1.2 安全环境和安全上下文的理解

在HSE架构中,安全环境和安全上下文的概念起着决定性作用。两者共同确保了芯片在不同安全状态下运行的可靠性和预期的安全行为。

- **安全环境**:这个概念描述了软件和硬件组件如何在安全上下文中被隔离和保护。在S32K3芯片中,可以通过HSE配置不同的安全环境来区分和保护运行的不同任务或服务。

- **安全上下文**:指芯片在特定时间点上的安全状态,包括存储的密钥、权限、配置等。这允许系统在不同信任级别之间进行切换,同时保持信息隔离和保护。

理解这些概念对于创建安全的应用和服务至关重要。它确保了开发人员可以正确使用HSE提供的工具来构建安全关键系统。

## 2.2 HSE核心功能组件

### 2.2.1 安全启动和引导加载器

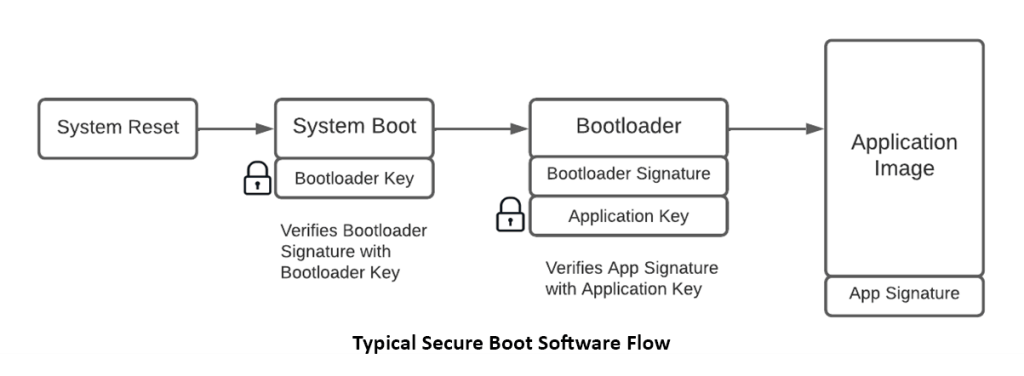

安全启动是确保系统从一开始就被保护的过程。在S32K3芯片中,HSE安全启动机制执行以下关键任务:

- 验证引导加载器的完整性,确保其未被篡改。

- 确保只有经过授权的软件能被加载执行。

引导加载器作为芯片的初始软件,负责在系统启动阶段加载操作系统或其他应用程序。如果引导加载器被破坏或替换,攻击者可以加载恶意软件。因此,HSE通过实现加密签名和验证机制来确保引导加载器的安全性。

### 2.2.2 安全存储管理

在硬件级别,HSE提供了安全存储管理机制,它允许安全数据的隔离存储和访问控制。这涉及到:

- **加密存储:**使用HSE提供的加密功能,对敏感数据(如密钥或个人数据)进行加密存储。

- **安全分区:**将存储空间划分为安全区域,只有授权的应用或服务才能访问。

为了实现这些机制,HSE通常会集成加密协处理器和安全存储器。加密协处理器专门负责处理加密和解密操作,而不允许敏感信息暴露给可能被攻击的主处理器。

### 2.2.3 安全密钥管理

密钥管理是整个安全系统的基础。HSE通过以下几个方面提供强大的密钥管理:

- **密钥生成:**在S32K3芯片内部生成安全密钥。

- **密钥存储:**将密钥安全存储在专用硬件中。

- **密钥使用:**提供对密钥的受控访问,以执行加密操作。

密钥的生成、存储和使用过程都需要严格控制以避免泄露风险。HSE的密钥管理系统通常包括硬件安全模块(HSM)来实现这些功能,保证密钥的生命周期全程被保护。

## 2.3 HSE与非安全组件的交互

### 2.3.1 安全与非安全内存的隔离机制

HSE通过实现内存隔离机制来保护安全数据不被非安全程序访问。这些隔离机制确保了:

- **内存访问控制:**安全和非安全程序运行在不同的内存区域。

- **内存保护:**任何未授权的内存访问尝试都会被阻止。

HSE通常利用内存保护单元(MPU)来提供这种隔离。MPU能够在硬件级别强制执行内存访问规则,确保敏感数据的安全。

### 2.3.2 安全与非安全外设访问控制

除了内存隔离,S32K3芯片的HSE还负责管理外设的访问控制。这是通过:

- **访问权限:**定义哪些安全和非安全实体可以访问特定的外设。

- **请求验证:**确保只有授权的请求被允许执行。

例如,在汽车应用中,安全和非安全实体可能同时需要访问相同的通信总线。HSE的外设访问控制机制确保在安全实体访问期间,非安全实体的访问请求被适当地延迟或拒绝,从而保护关键系统的运行不受干扰。

通过以上的分析和理解,HSE安全架构的稳健性和完整性在S32K3系列芯片中扮演着举足轻重的角色,为安全关键应用提供了坚实的保障。下一章节将深入探讨S32K3 HSE的安全策略和机制,以及这些机制是如何实现和优化的。

# 3. S32K3 HSE的安全策略和机制

## 3.1 安全启动过程详解

### 3.1.1 加密引导的概念及其实施

加密引导是一种确保系统软件在启动时无法被篡改的机制。通过这种方式,可以保证设备在启动时加载的软件是经过授权和验证的。在S32K3系列微控制器中,安全启动机制通常依赖于加密的启动代码,以及对引导加载器的安全验证。S32K3芯片集成了一个专门的安全模块,该模块用于存储密钥和执行加密操作,确保引导加载器以及后续的启动代码在未授权情况下不能被加载。

加密引导的实现包括几个关键步骤:

1. **密钥生成和分发**:在加密引导过程中,会生成一对公钥和私钥,私钥用于加密,而公钥用于解密。私钥通常被安全地保存在芯片的安全区域中,而公钥会被嵌入到引导加载器中。

2. **软件镜像加密**:软件开发者在构建软件镜像时会使用私钥进行加密。这样,即使镜像被拦截,也无法在没有相应公钥的情况下解密执行。

3. **启动时的验证**:在S32K3微控制器启动时,内置的引导加载器会首先检查存储在只读存储器(ROM)中的公钥,并使用它来验证加密的引导代码。如果验证失败,则启动过程将被中断,以防止恶意软件的执行。

### 3.1.2 引导加载器的安全验证流程

引导加载器是微控制器启动过程中的第一段执行代码,它负责加载并执行存储在非易失性存储器中的主程序。在S32K3 HSE中,引导加载器的安全性至关重要,因为它必须保证能够安全地加载可信的主程序。

引导加载器的安全验证流程通常包括以下几个步骤:

1. **完整性检查**:引导加载器首先会执行主程序镜像的完整性校验。这通常通过加密哈希算法(如SHA-256)来完成,确保程序没有被篡改。

2. **数字签名验证**:在完成完整性检查后,引导加载器会尝试验证存储在程序镜像中的数字签名。这需要使用公钥,而这个公钥由密钥对生成时的私钥拥有者签署。

3. **授权执行**:如果数字签名验证成功,则引

0

0