SM25QH256MX安全技术必修课:加密技术、数据保护与功耗优化的高级策略

发布时间: 2024-12-01 11:45:57 阅读量: 15 订阅数: 16

Simulink仿真:基于扰动观察法的光伏MPPT改进算法 参考文献:基于扰动观察法的光伏MPPT改进算法+录制视频讲解 仿真平台:MATLAB Simulink 关键词:光伏;MPPT;扰动观察法

参考资源链接:[国微SM25QH256MX:256Mb SPI Flash 存储器规格说明书](https://wenku.csdn.net/doc/1s6cz8fsd9?spm=1055.2635.3001.10343)

# 1. SM25QH256MX概述

## 1.1 SM25QH256MX简介

SM25QH256MX是一款采用串行外设接口(SPI)总线协议的高容量NOR闪存芯片,广泛应用于嵌入式系统和工业控制中。该芯片采用先进的制造工艺,具备高速读取和可靠的数据保持能力,非常适合处理高速数据传输和长期数据存储的场景。

## 1.2 主要功能与特性

作为一款高性能的闪存产品,SM25QH256MX提供了多种高级特性,包括低功耗设计、支持Quad SPI接口、高密度存储能力(高达256Mbit)、以及高达108MHz的高速读取性能。此外,它还具备先进的写保护功能,确保数据安全与可靠性。

## 1.3 应用领域

SM25QH256MX的特性和功能使其在众多领域拥有广泛的应用,如消费电子产品、汽车电子、网络设备、智能仪表等。它的高性能和高稳定性为这些领域的数据存储提供了可靠的保障。

SM25QH256MX在实际应用中,不仅可以作为主存储器使用,还可以作为固件存储器,利用其快速读写特性,优化设备启动和运行速度,提高系统整体性能。接下来的章节我们将深入分析SM25QH256MX的加密技术,进一步了解其在数据安全方面的应用。

# 2. SM25QH256MX加密技术深入解析

在当今的信息时代,数据安全已经成为不可忽视的问题。SM25QH256MX作为一款高性能的闪存芯片,其在加密技术方面的表现尤为突出。接下来将深入解析SM25QH256MX的加密技术原理、密钥管理以及加密操作的实践应用。

## 2.1 SM25QH256MX的密码学原理

### 2.1.1 对称加密与非对称加密

在密码学领域,数据的加密通常分为对称加密和非对称加密两大类。对称加密使用相同的密钥对数据进行加密和解密,其算法如AES(高级加密标准)运行速度快,适合大量数据的加密处理,但密钥分发和管理方面存在挑战。非对称加密使用一对公钥和私钥,公钥用于加密数据,私钥用于解密,解决了密钥分发的问题,但计算效率相对较低,适合少量数据的加密场景。

SM25QH256MX在加密算法的选择上兼顾了效率与安全,其支持的加密算法覆盖了对称加密和非对称加密的需求。比如,在需要进行大量数据快速加密的场合,可以使用对称加密;而在需要身份验证和密钥交换的场合,则可以采用非对称加密。

### 2.1.2 SM25QH256MX支持的加密算法

SM25QH256MX支持多种加密算法,包括但不限于AES、DES、3DES、SM1、SM2、SM3和SM4。每种算法都有其特定的使用场景和优势。以SM1和SM2为例,SM1算法是一种对称加密算法,而SM2算法则是一种基于椭圆曲线的非对称加密算法,被广泛应用于中国的电子政务和电子商务中。

SM3是一种密码散列函数,用于生成固定长度的散列值,通常用在消息完整性校验中。SM4是一种分组加密标准,适用于无线局域网产品,其特点是加密速度快,适合于实时性要求高的应用。

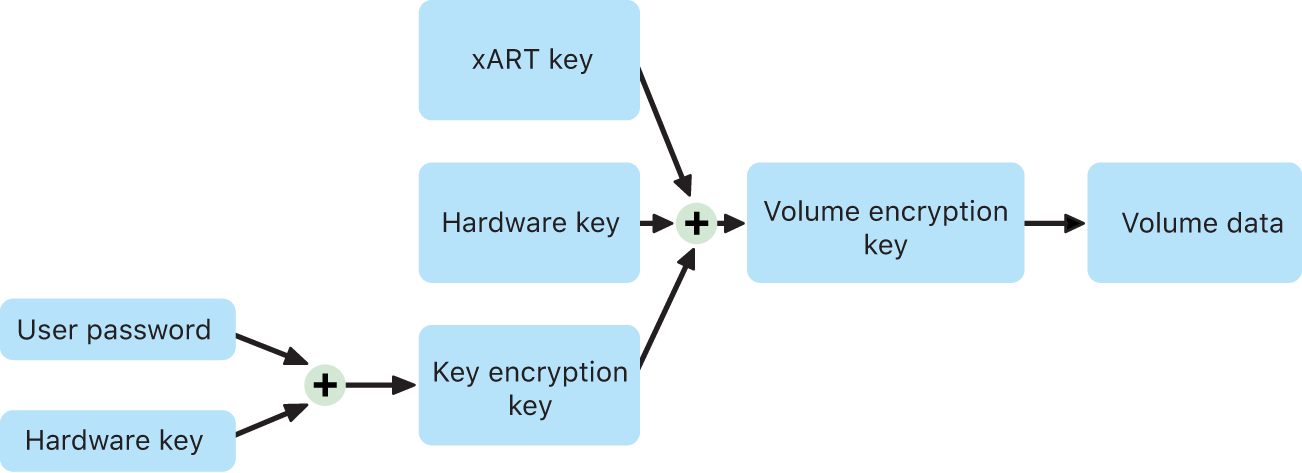

## 2.2 SM25QH256MX的密钥管理

### 2.2.1 密钥生成与存储

密钥是加密技术中的核心,其生成、存储与管理的安全性对整个系统的安全性有决定性的影响。SM25QH256MX在内部集成了密钥生成和存储的机制,可以通过硬件随机数生成器生成高质量的随机密钥,同时利用内部存储单元保存密钥。

密钥生成时,SM25QH256MX可以采用多种方式,包括基于物理噪声源的真随机数生成、基于密码算法的伪随机数生成等。为了防止密钥泄露,密钥一旦生成通常会直接存储到芯片的安全存储区域内,这个区域对外部访问是严格限制的。

### 2.2.2 密钥生命周期管理

密钥的生命周期管理包括密钥的生成、分发、使用、更新、销毁等环节。SM25QH256MX提供了密钥管理指令,使得密钥在芯片内部安全地进行这些操作。例如,密钥更新可以通过芯片内部的密钥更新指令实现,而无需外部干预。密钥销毁则是通过安全擦除指令完成,确保密钥一旦不再需要,就无法被恢复。

密钥的生命周期管理不仅要求技术上的保障,还需要符合管理流程和政策,例如定期更换密钥、密钥版本控制、密钥备份策略等。

## 2.3 SM25QH256MX加密操作实践

### 2.3.1 加密操作流程

加密操作是将明文数据通过特定的加密算法转换为密文的过程。在SM25QH256MX中,加密操作可以通过一系列的指令实现。首先需要选择合适的加密算法和密钥,然后将要加密的数据传送到芯片的输入缓冲区。加密指令执行后,加密后的数据存储在芯片的输出缓冲区或外部存储器中。

SM25QH256MX提供了多种操作模式以适应不同的应用场景,例如电子书阅读器可能只需要简单的数据加密,而金融系统则可能需要更复杂的密钥管理机制。

### 2.3.2 安全擦除与数据销毁

在数据生命周期结束时,必须确保数据无法被非法恢复。SM25QH256MX提供了安全擦除功能,可以在芯片内部安全地擦除数据。对于不再使用的密钥,也可以通过安全擦除指令将其销毁。安全擦除操作需要严格遵循数据销毁标准,确保数据无法通过技术手段恢复。

SM25QH256M

0

0