Zkteco智慧中控E-ZKEco Pro日志分析实战:揭秘系统性能与安全的秘密

发布时间: 2025-01-05 01:55:27 阅读量: 7 订阅数: 6

Zkteco中控智慧E-ZKEco Pro(消费模块)用户手册.pdf

# 摘要

本文详细介绍了Zkteco智慧中控E-ZKEco Pro的日志系统,包括日志的基础知识、数据分析理论、实践操作及进阶技术。首先,文章概述了E-ZKEco Pro的基本情况及其日志信息的重要性。接着,深入分析了日志文件的结构、内容解析方法以及日志分析的方法论。实践操作部分着重于日志的收集、处理、分析和监控系统的建立,同时提供了性能优化和安全加固的实际案例。在进阶技术章节,探讨了使用机器学习进行日志分析的技巧,以及日志自动分析报告的生成和日志数据的安全管理。最后,展望了日志分析技术的未来发展方向,如人工智能的应用和智慧中控系统与物联网的融合趋势,同时关注了安全性与隐私保护的新挑战。

# 关键字

智慧中控;日志分析;数据挖掘;性能优化;安全加固;机器学习;物联网;隐私保护

参考资源链接:[中控智慧E-ZKEco Pro用户手册:全面解析考勤、门禁与消费系统](https://wenku.csdn.net/doc/45510nbsmb?spm=1055.2635.3001.10343)

# 1. Zkteco智慧中控E-ZKEco Pro简介与日志基础

## 1.1 E-ZKEco Pro智慧中控简介

Zkteco的E-ZKEco Pro是集成了先进安全技术和高级管理功能的智慧中控系统。它支持多种身份验证方式,如人脸识别、指纹识别以及IC卡,广泛应用于企业、校园和智能小区的出入口管理。E-ZKEco Pro不仅提高了安保系统的效率,也大幅提升了用户体验。

## 1.2 日志文件基础

在E-ZKEco Pro系统中,日志文件是记录系统运行状态、用户操作和安全事件的关键。通过分析这些日志,管理员可以了解系统运行的历史状况,对潜在的安全威胁进行及时响应。日志文件通常包含时间戳、事件类型、用户信息、设备状态和错误代码等关键信息。

## 1.3 日志文件的重要性

日志文件是任何系统运维和故障排查不可或缺的部分。它们为管理员提供了一个可审查的记录,用于:

- 监控和分析系统行为;

- 识别和追踪问题的来源;

- 为系统审计和安全分析提供数据支持。

掌握如何有效地检索和解析这些日志文件,对于确保智慧中控系统的稳定运行至关重要。接下来,我们将探讨日志文件的结构、内容解析以及基本的数据分析方法。

# 2. E-ZKEco Pro日志数据分析理论

### 2.1 日志文件的结构和内容解析

#### 2.1.1 日志级别和类型

在E-ZKEco Pro系统中,日志级别是标识日志重要性及紧急程度的重要指标。日志级别包括DEBUG, INFO, WARNING, ERROR, 和 CRITICAL,通常情况下,系统默认会记录INFO级别以上的日志,但是对于调试和开发而言,DEBUG级别的日志信息显得尤为重要。

类型方面,E-ZKEco Pro的日志可以被分类为系统日志、应用程序日志和安全日志等。系统日志关注于系统的运行状态和事件;应用程序日志关注于特定应用程序的操作和错误;安全日志则记录系统安全相关事件,比如认证和授权失败的尝试。

#### 2.1.2 关键字段和信息提取

关键字段包括时间戳、日志级别、日志消息等。时间戳表示日志事件发生的具体时间,日志级别前文已经提及,日志消息是具体描述事件的内容。信息提取的关键在于对日志文件进行扫描,识别并提取这些字段,从而为后续的分析工作打下基础。

### 2.2 日志分析的方法论

#### 2.2.1 数据过滤和预处理技术

在分析之前,需要对日志数据进行过滤和预处理。这一步的目的是减少噪声、突出重要数据,以及标准化数据格式,使其适用于后续的分析过程。可以使用如grep, awk, sed等工具来帮助完成这项工作。

例如,过滤出ERROR级别以上的日志,可以使用以下命令:

```bash

grep '^.*ERROR' log_file.log > error_log.log

```

上述命令中,'^.*ERROR'是正则表达式,匹配所有包含"ERROR"的日志行,并将结果输出到新文件error_log.log中。

#### 2.2.2 日志模式识别和行为分析

模式识别和行为分析是通过检测日志数据中的重复模式或异常行为来发现潜在问题。这种分析可以手工完成,也可使用专门的日志分析工具自动化。例如,可以识别用户登录失败的模式,或者系统调用异常的模式。

这里,可利用编程语言编写脚本进行自动化分析。例如使用Python的re模块来识别特定模式:

```python

import re

pattern = re.compile("ERROR.*")

with open("log_file.log", "r") as file:

for line in file:

if pattern.match(line):

print(line)

```

上述代码段使用正则表达式匹配包含"ERROR"的所有行,并打印出来。

#### 2.2.3 日志关联规则挖掘

关联规则挖掘是通过识别日志事件之间的关联来发现潜在的问题或趋势。这一过程通常需要借助数据挖掘技术,比如Apriori算法或者FP-Growth算法。

这个过程通常较为复杂,因此在实际应用中会使用到如Apache Spark MLlib这样的数据处理库来支持挖掘任务。

### 2.3 系统性能评估与日志分析

#### 2.3.1 性能指标的理解与提取

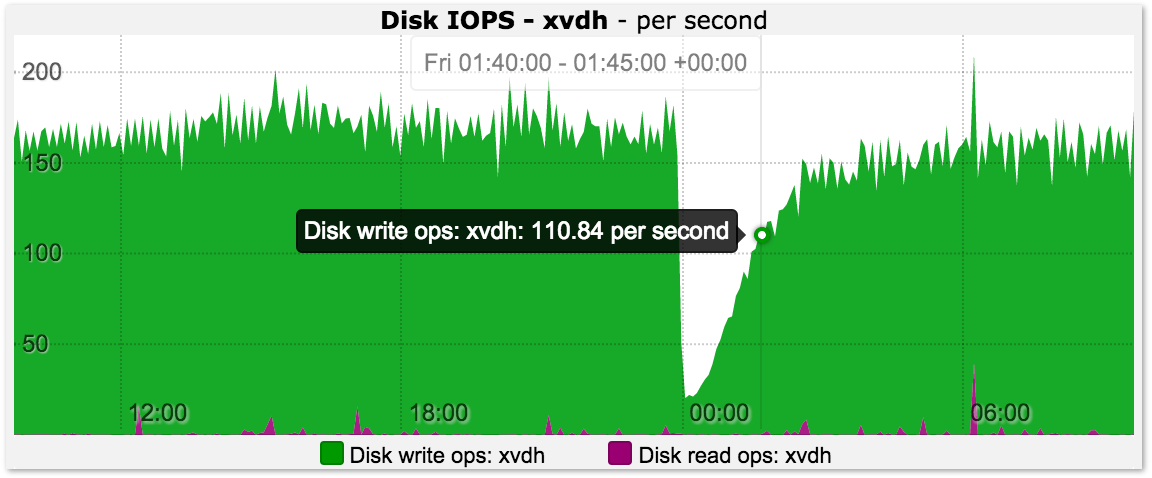

在日志分析中,理解与提取性能指标是评估系统状态的关键。这些指标包括但不限于CPU使用率、内存使用量、磁盘I/O和网络通信量。通过对这些指标的分析,我们可以了解系统在特定时间段内的性能表现。

#### 2.3.2 性能瓶颈的诊断方法

性能瓶颈的诊断方法通常涉及两个步骤:首先,通过日志数据识别潜在的性能瓶颈,然后结合系统资源监控数据进行深入分析。例如,如果发现频繁出现的内存泄漏报警日志,结合内存使用率的监控数据,可以判断系统可能存在内存泄漏问题。

通过日志,我们可以确定问题发生的时间点,然后使用性能监控工具查看该时间点的系统资源使用情况,从而确定问题所在。

以上内容涵盖了对E-ZKEco Pro日志文件结构和内容的解析、分析的方法论、以及如何将日志分析应用于系统性能评估与诊断。这个章节主要为理解和应用日志分析提供了理论基础,而下一章节将详细介绍在E-ZKEco Pro上实施日志分析的具体操作。

# 3. E-ZKEco Pro日志分析实践操作

## 3.1 日志收集与处理工具使用

### 3.1.1 常用日志收集工具介绍

在处理E-ZKEco Pro日志之前,我们首先需要选择合适的日志收集工具。这些工具可以帮助我们自动地从系统的多个节点收集日志数据,并将其汇总到一个中心位置。常见的一些日志收集工具包括Fluentd、Logstash和rsyslog等。

**Fluentd** 是一个开源数据收集器,专为统一日志层设计,能够处理数据流,包括日志、事件和运营数据。它支持各种数据源和输出目标,使得数据收集和传输变得异常简单。

**Logstash** 是一个与Elasticsearch和Kibana组合成ELK栈的流行日志处理工具。它能够从多种来源收集数据,对其进行处理,并将其索引到Elasticsearch中进行分析。

**rsyslog** 是一个广泛用于Unix和类Unix系统上的系统日志处理工具。它可以接收、处理和转发

0

0