Tomcat 安全防护:DOS 攻击防范

发布时间: 2024-05-02 23:25:56 阅读量: 75 订阅数: 35

DOS攻击及其防范

# 1.1 Tomcat安全防护的重要性

Tomcat作为一款流行的Java Web服务器,承载着大量的企业级应用,其安全防护至关重要。随着网络攻击手段的不断升级,Tomcat面临着越来越多的安全威胁,如DoS攻击、SQL注入、跨站脚本攻击等。因此,加强Tomcat的安全防护,确保应用的稳定性和数据安全,已成为IT运维人员的重中之重。

# 2. DoS攻击原理与防范

### 2.1 DoS攻击类型及原理

分布式拒绝服务(DoS)攻击旨在使目标系统或网络资源不可用。攻击者通过向目标发送大量恶意流量或请求,耗尽其资源,使其无法响应合法用户的请求。

DoS攻击可分为两类:

- **洪水攻击:**攻击者向目标发送大量无意义的流量,例如SYN洪水、UDP洪水或ICMP洪水。

- **资源耗尽攻击:**攻击者发送精心设计的请求,消耗目标的CPU、内存或其他资源。例如,慢速loris攻击或HTTP GET洪水。

### 2.2 DoS攻击防范措施

#### 2.2.1 网络层防护

- **防火墙:**配置防火墙以阻止来自可疑IP地址或端口的恶意流量。

- **入侵检测/防御系统(IDS/IPS):**检测和阻止异常流量模式,例如洪水攻击。

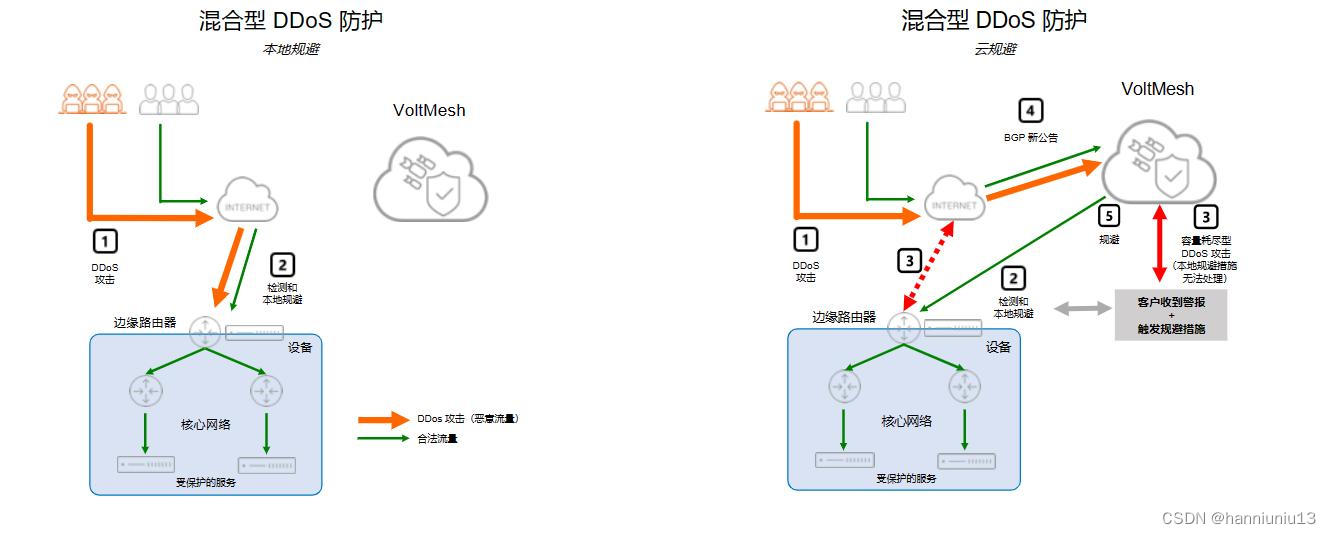

- **DDoS缓解服务:**使用云服务或专用设备来吸收和缓解大规模DoS攻击。

#### 2.2.2 应用层防护

- **WAF(Web应用防火墙):**过滤恶意请求,例如SQL注入或跨站脚本攻击。

- **速率限制:**限制用户在特定时间内可以发送的请求数量。

- **验证码:**防止自动化攻击,例如凭据填充或评论垃圾邮件。

**代码块:**

```java

// 使用 Apache HttpClient 限制请求速率

HttpClientBuilder httpClientBuilder = HttpClientBuilder.create();

httpClientBuilder.setConnectionManager(new PoolingHttpClientConnectionManager());

httpClientBuilder.setRetryHandler(new HttpRetryHandler() {

@Override

public boolean retryRequest(IOException exception, int executionCount, HttpContext context) {

return false;

}

});

httpClient = httpClientBuilder.build();

```

**逻辑分析:**

此代码使用Apache HttpClient库设置HTTP请求速率限制。它创建了一个连接池,并使用重试处理程序来禁用重试,从而防止攻击者通过重试来绕过速率限制。

**参数说明:**

- `PoolingHttpClientConnectionManager`:管理HTTP连接池。

- `HttpRetryHandler`:处理HTTP请求重试。

# 3. Tomcat安全配置实践

### 3.1 Tomcat配置优化

#### 3.1.1 连接池配置

Tomcat连接池负责管理与数据库的连接,对其进行优化可以提高性能并防止资源耗尽。

**连接池参数优化**

| 参数 | 说明 | 默认值 | 建议值 |

|---|---|---|---|

|

0

0