log以2为底:密码学中的隐形力量

发布时间: 2024-07-08 09:05:23 阅读量: 74 订阅数: 31

LABVIEW程序实例-DS写属性数据.zip

# 1. 对数的数学基础**

对数是一种数学运算,它将一个数字(底数)的幂转换为另一个数字(真数)。对数的定义如下:

```

log_a(b) = c

```

其中:

* `a` 是底数,是一个大于 0 且不等于 1 的实数

* `b` 是真数,是一个正实数

* `c` 是指数,表示 `a` 的多少次幂等于 `b`

对数运算具有以下性质:

* `log_a(bc) = log_a(b) + log_a(c)`

* `log_a(b/c) = log_a(b) - log_a(c)`

* `log_a(b^c) = c * log_a(b)`

# 2. 对数在密码学中的应用**

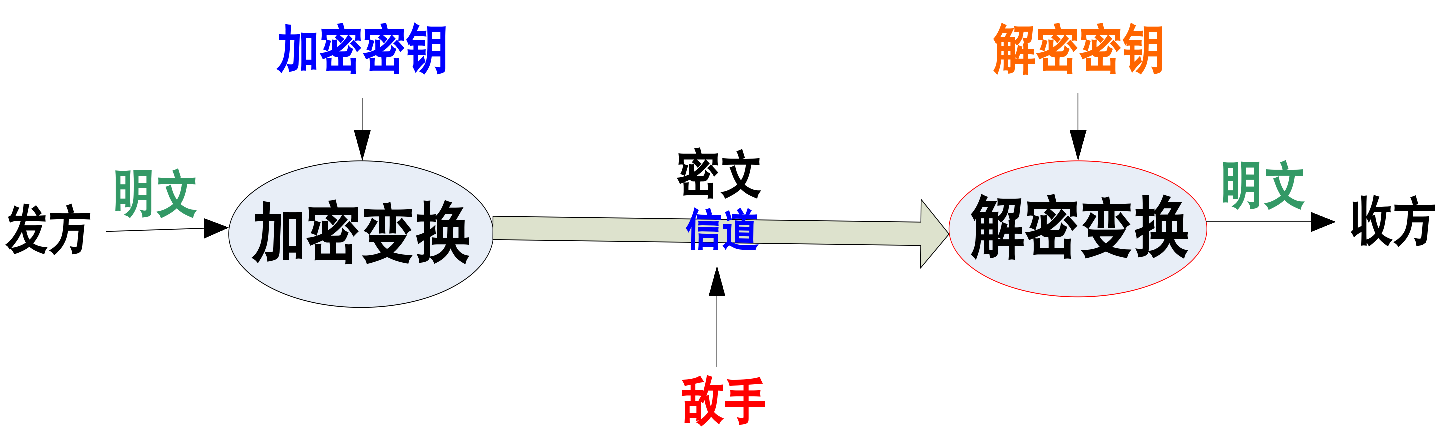

对数在密码学中扮演着至关重要的角色,它被广泛应用于加密算法、签名算法、密码分析和密钥交换协议中。

**2.1 对数在加密算法中的作用**

对数在加密算法中主要用于构建密钥对,其中一个密钥用于加密,另一个密钥用于解密。

**2.1.1 RSA算法**

RSA算法是一种非对称加密算法,使用大素数的乘积作为公钥,而私钥则由这两个素数的乘积和一个与公钥相关的整数组成。

```python

import random

def generate_rsa_keys(p, q):

"""

生成RSA密钥对。

参数:

p (int): 素数p

q (int): 素数q

返回:

tuple: 公钥和私钥元组

"""

n = p * q

phi_n = (p - 1) * (q - 1)

e = random.randint(1, phi_n - 1)

d = pow(e, -1, phi_n)

return (e, n), (d, n)

```

**2.1.2 ECC算法**

ECC算法是一种非对称加密算法,使用椭圆曲线上点的乘法作为加密操作。

```python

import ecpy.curves as curves

def generate_ecc_keys(curve):

"""

生成ECC密钥对。

参数:

curve (ecpy.curves.Curve): 椭圆曲线

返回:

tuple: 公钥和私钥元组

"""

private_key = curve.gen.random_scalar()

public_key = private_key * curve.gen

return public_key, private_key

```

**2.2 对数在签名算法中的应用**

对数在签名算法中用于生成数字签名,数字签名可以验证消息的完整性和真实性。

**2.2.1 DSA算法**

DSA算法是一种数字签名算法,使用大素数的乘积作为公钥,而私钥则由该素数的乘积和一个与公钥相关的整数组成。

```python

import random

def generate_dsa_keys(p, q):

"""

生成DSA密钥对。

参数:

p (int): 素数p

q (int): 素数q

返回:

tuple: 公钥和私钥元组

"""

n = p * q

g = random.randint(1, n - 1)

x = random.randint(1, q - 1)

y = pow(g, x, n)

return (y, g, p, q), (x, n)

```

**2.2.2 ECDSA算法**

ECDSA算法是一种数字签名算法,使用椭圆曲线上点的乘法作为签名操作。

```python

import ecpy.curves as curves

def generate_ecdsa_keys(curve):

"""

生成ECDSA密钥对。

参数:

curve (ecpy.curves.Curve): 椭圆曲线

返回:

tuple: 公钥和私钥元组

"""

private_key = curve.gen.random_scalar()

public_key = private_key * curve.gen

return public_key, private_key

```

# 3. 使用对数进行密码分析

### 3.1 对数在破解加密算法中的应用

对数在密码分析中扮演着至关重要的角色,特别是在破解加密算法方面。以

0

0